Palantir traque tout ce que tu fais – et comment te protéger.

Le meilleur téléphone sécurisé 2025

Google Pixel 9a GrapheneOS VPN crypté

Google Pixel 9 GrapheneOS VPN crypté

Meilleur routeur sécurisé 2025

CryptHub V3 Routeur crypté 4G VPN portable

CryptHub V2 Routeur crypté 4G VPN portable

Il existe une entreprise qui aide la CIA à traquer des cibles, qui aide l’ICE à expulser des personnes, qui prédit des crimes avant qu’ils ne se produisent et qui surveille les employés des plus grandes banques du monde. Elle vaut plus de 300 milliards de dollars. Et la plupart des gens n’en ont jamais entendu parler.

Il s’agit de Palantir Technologies. Fondée en 2003 par Peter Thiel avec des fonds d’amorçage de la CIA, elle construit des logiciels qui rassemblent des quantités massives de données – relevés téléphoniques, transactions financières, médias sociaux, flux de surveillance, plaques d’immatriculation, dossiers médicaux – et trouve des schémas que les humains ne pourraient jamais repérer.

Les gouvernements l’utilisent pour trouver des terroristes. Les armées l’utilisent pour faire la guerre. La police l’utilise pour prédire qui pourrait commettre un crime. Et les entreprises l’utilisent pour surveiller leurs propres employés. En 2025, Palantir a obtenu près d’un milliard de dollars de contrats fédéraux et a signé un accord de 10 milliards de dollars avec l’armée américaine – le plus grand contrat de logiciel militaire de ce type.

Ce guide explique ce que fait réellement Palantir, pour qui il travaille, quelles sont les données qu’il traite et – plus important encore – ce que tu peux faire pour réduire la quantité de données qui finissent dans des systèmes comme celui-ci.

Tout a commencé par la peur. Après le 11 septembre 2001, les services de renseignements américains ont réalisé qu’ils disposaient des données nécessaires pour prévenir les attaques, mais qu’elles étaient dispersées dans des dizaines d’agences qui ne se parlaient pas entre elles. La CIA, le FBI, la NSA – tous étaient assis sur des pièces du puzzle, mais aucun n’était en mesure d’avoir une vue d’ensemble.

Peter Thiel, le cofondateur de PayPal et milliardaire de la Silicon Valley, a vu une opportunité. Son idée : créer un logiciel capable de tout relier. Chaque base de données, chaque agence, chaque point de données – reliés entre eux dans une seule interface.

Les investisseurs en capital-risque pensaient que c’était trop risqué. Trop bizarre. Puis In-Q-Tel – la branche de capital-risque de la CIA – a investi 2 millions de dollars. Le premier client de Palantir a été l’agence d’espionnage américaine.

L’entreprise porte le nom des “pierres de vision” du Seigneur des Anneaux de Tolkien – les Palantíri, des boules de cristal qui permettent à leurs détenteurs de voir à travers de grandes distances. Dans l’histoire, les pierres étaient des outils puissants, mais elles corrompaient également tous ceux qui les utilisaient. Le nom est peut-être plus approprié que celui de Palantir.

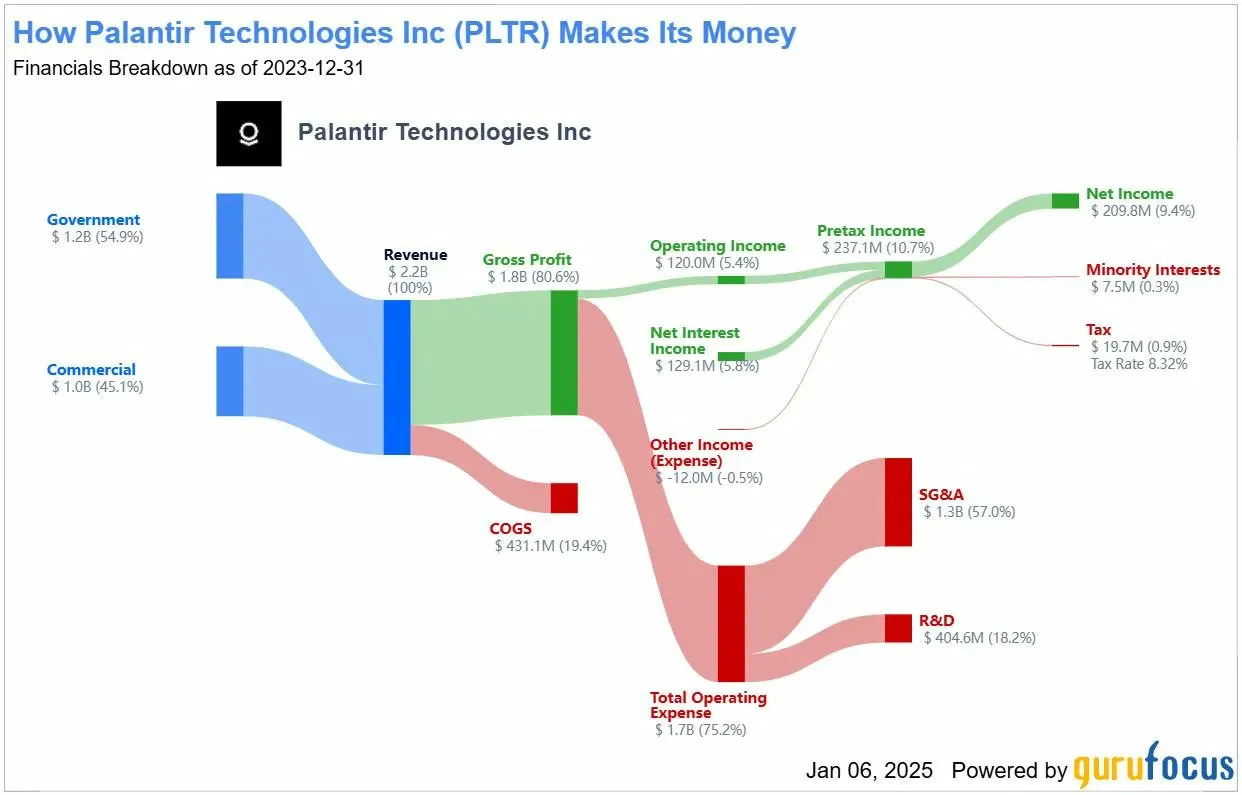

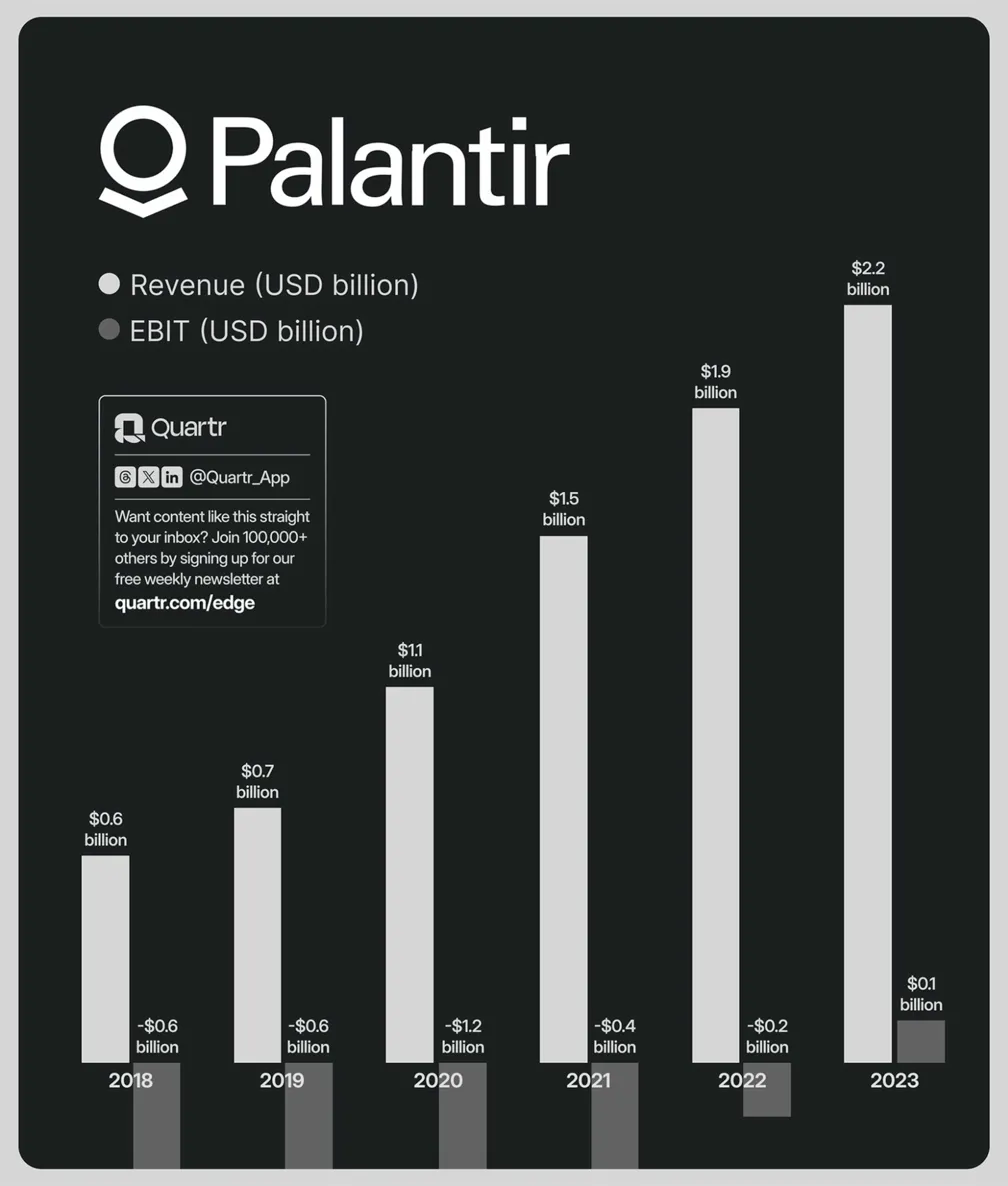

À partir de ce capital de départ de la CIA, l’entreprise s’est développée discrètement pendant des années. Elle a fonctionné dans le secret, au service des agences de renseignement et des unités militaires. Il lui a fallu 17 ans pour faire des bénéfices. Mais en 2025, elle était évaluée à plus de 300 milliards de dollars – autant que Bank of America – et ses logiciels étaient intégrés dans les hôpitaux, les armées, les services de police et les agences fédérales du monde entier.

Palantir ne collecte pas de données en soi. Il fait quelque chose de potentiellement plus puissant : il connecte des données qui existent déjà et les rend consultables, analysables et exploitables.

Pense à ceci : le fisc possède tes dossiers fiscaux. La sécurité sociale possède les données relatives à tes prestations. L’ICE possède les dossiers d’immigration. Ta compagnie de téléphone possède le journal de tes appels. Ta banque possède tes transactions. Chaque base de données est relativement inoffensive en soi. Mais connecte-les toutes ensemble, recoupe tout, et soudain tu as une image complète de la vie d’une personne – où elle va, à qui elle parle, ce qu’elle achète, ce qu’elle gagne, qui elle connaît.

C’est exactement ce que fait le logiciel de Palantir. Et il le fait à travers deux produits principaux :

Gotham – pour les gouvernements et les agences de renseignement

Considère-le comme un moteur de recherche pour les espions. Gotham rassemble les registres téléphoniques, les flux de surveillance, les dossiers financiers, les données des plaques d’immatriculation, les médias sociaux et les renseignements classifiés en une seule interface. Les analystes peuvent cartographier les réseaux, suivre les cibles en temps réel et découvrir les relations cachées entre les personnes, les lieux et les événements. C’est ce logiciel qui a été utilisé dans l’opération qui a permis de retrouver Oussama ben Laden. Il est utilisé par la CIA, la NSA, le FBI, le GCHQ britannique et les forces militaires de l’OTAN.

Foundry – pour les entreprises et les agences civiles

Foundry adopte la même approche mais l’applique aux opérations des entreprises et des gouvernements. Il unifie les données internes désordonnées – finances, logistique, RH, chaîne d’approvisionnement, dossiers médicaux – en une seule plateforme. Airbus l’utilise pour prédire les défaillances des composants des avions. L’équipe de F1 de Ferrari l’utilise pour optimiser la stratégie de course. Les hôpitaux l’utilisent pour prévoir la demande des unités de soins intensifs. Et à partir de 2025, au moins quatre grandes agences fédérales américaines utilisent Foundry pour la gestion des données, notamment le ministère de la Sécurité intérieure et le ministère de la Santé et des Services sociaux.

L’ampleur du déploiement de Palantir en 2025 est stupéfiante. Voici les cas documentés :

Armée américaine – contrat de 10 milliards de dollars

En août 2025, l’armée américaine a signé un contrat de 10 milliards de dollars sur 10 ans avec Palantir – consolidant 75 contrats distincts de données et de logiciels en un seul. Le système intelligent Maven de Palantir, qui était à l’origine un contrat de 480 millions de dollars du Pentagone pour la surveillance et la détection d’objets alimentées par l’IA, a été porté à 1,3 milliard de dollars. Le système peut détecter, étiqueter et suivre de manière autonome des objets ou des humains à partir de séquences filmées par des drones, d’images satellites et d’avions de surveillance. Google était à l’origine titulaire de ce contrat, mais l’a abandonné suite aux protestations des employés. Palantir l’a récupéré.

Application des lois sur l’immigration – ImmigrationOS

L’ICE a accordé 30 millions de dollars à Palantir pour construire “ImmigrationOS” – une plateforme qui identifie les personnes à expulser, suit les auto-départ en temps quasi réel et rationalise le processus d’éloignement. Elle tire des données des dossiers de passeport, des fichiers de sécurité sociale, des données fiscales de l’IRS, des lecteurs de plaques d’immatriculation, et bien plus encore. Un outil connexe appelé ELITE (Enhanced Leads Identification & Targeting for Enforcement) génère des dossiers sur les individus et attribue des notes de confiance à leurs adresses actuelles.

Service national de santé du Royaume-Uni – 330 millions de livres sterling

En 2023, NHS England a attribué à Palantir un contrat de sept ans et de 330 millions de livres sterling pour construire une plateforme de données fédérée connectant les données des patients à travers le système de santé de l’Angleterre. Les professionnels de la médecine ont manifesté devant le siège du NHS en 2024, exigeant l’annulation pour des raisons de protection de la vie privée et à cause des contrats militaires de Palantir.

Ministère de la Défense du Royaume-Uni – 315 millions de livres sterling

Le ministère britannique de la Défense a accordé à Palantir 75 millions de livres sterling en 2022 et 240 millions de livres sterling supplémentaires en décembre 2025 pour l’analyse de données dans toutes les classifications de sécurité, y compris l’interopérabilité de l’OTAN.

Police néerlandaise – déploiement secret depuis 2011

En 2025, le ministre néerlandais de la Justice a confirmé que la police néerlandaise utilisait le logiciel Palantir depuis 2011 – un fait qui était resté largement secret pendant plus d’une décennie. Lorsque les chercheurs ont demandé la transparence, 99 % des documents publiés ont été caviardés.

Total des contrats fédéraux en 2025 : près d’un milliard de dollars.

Les contrats fédéraux américains de Palantir sont passés de 4,4 millions de dollars en 2009 à 541 millions de dollars en 2024 et à 970,5 millions de dollars en 2025. L’entreprise a reçu plus de 900 millions de dollars de contrats fédéraux depuis l’entrée en fonction de l’administration actuelle.

Les cas d’utilisation de Palantir n’impliquent pas tous d’attraper des terroristes ou d’optimiser les chaînes d’approvisionnement. Les abus documentés brossent un tableau inquiétant :

Nouvelle-Orléans – police prédictive secrète (2012-2018)

En 2012, Palantir s’est associé au département de police de la Nouvelle-Orléans pour mener un programme de police prédictive. Le logiciel a analysé les dossiers d’arrestation, les antécédents criminels, l’activité sur les médias sociaux et les affiliations à des gangs pour générer une liste d’environ 3 900 personnes signalées comme auteurs ou victimes potentiels de violences. Le programme était déguisé en “philanthropie” et n’est jamais passé par les marchés publics. Les membres du conseil municipal ignoraient son existence. Les avocats de la défense n’ont jamais été informés que le logiciel était utilisé contre leurs clients. Lorsque The Verge l’a révélé en 2018, la ville n’a pas renouvelé le contrat.

JP Morgan – surveillance des employés (2009-2018)

JP Morgan a engagé Palantir en 2009 pour surveiller ses propres employés. Le logiciel suivait les courriels, la navigation sur le Web, les glissements de badge et les appels téléphoniques. Selon un reportage de Bloomberg en 2018, un chef de la sécurité soutenu par Palantir a été évincé après que les cadres ont découvert qu’il utilisait le système pour les espionner. Rien à l’intérieur du bâtiment n’était privé.

Los Angeles – une police partiale

Le LAPD a utilisé le logiciel de Palantir pour créer des listes de “délinquants chroniques”. Des enquêtes ont révélé que le système ciblait de manière disproportionnée les quartiers minoritaires, automatisant essentiellement les préjugés raciaux dans les données policières existantes. Le programme a finalement été abandonné suite au tollé général.

ICE – ciblage de l’immigration

Palantir est le principal partenaire technologique de l’ICE depuis des années. Son logiciel a été utilisé pour suivre les déplacements aériens, analyser les scans de permis de conduire et localiser des personnes à l’aide des enregistrements de téléphones portables. L’outil ELITE génère des dossiers individuels sur des cibles potentielles d’expulsion. Certains ingénieurs de Palantir ont publiquement exprimé leurs inquiétudes quant aux implications éthiques de la construction de systèmes conçus pour la surveillance de masse et l’application de la loi.

Le schéma : Palantir construit des outils puissants, les déploie discrètement, et les abus ne font surface que des années plus tard par le biais du journalisme d’investigation ou de contestations judiciaires. À ce moment-là, les données ont déjà été collectées et le mal est fait.

Tu peux penser : “Je ne suis pas un terroriste. Je ne suis pas un immigré. Je ne travaille pas chez JP Morgan. En quoi cela me concerne-t-il ?”

Voici pourquoi :

Tes données se trouvent déjà dans ces systèmes.

Les logiciels de Palantir connectent les bases de données gouvernementales. Si tu as un permis de conduire, un dossier fiscal, un numéro de sécurité sociale, un forfait téléphonique ou un compte bancaire, tes données existent dans des systèmes que Palantir peut intégrer. En mars 2025, un ordre exécutif a été signé exigeant que chaque agence fédérale partage ses données. Les dossiers fiscaux, les données de santé, les dossiers d’immigration, les registres de surveillance – tout cela afflue vers des plateformes comme Foundry.

Ce sont les renvois qui constituent le danger.

Les données de ton fisc sont relativement inoffensives. Tes relevés téléphoniques seuls sont relativement inoffensifs. Ton dossier médical seul est relativement inoffensif. Mais lorsqu’un système d’IA relie tes déclarations de revenus à tes données de localisation, tes contacts téléphoniques, tes habitudes de navigation, tes visites médicales et tes médias sociaux – il établit un profil complet de qui tu es, de ce que tu crois, de qui tu connais et de ce que tu pourrais faire ensuite.

Il n’y a pas d’option de refus.

Tu n’as pas consenti à ce que tes données soient introduites dans les systèmes de Palantir. Il n’y a pas de case à cocher. Pas de notification. Pas de moyen de demander la suppression. Les données ont été collectées par les agences gouvernementales et les entreprises avec lesquelles tu interagis tous les jours, et le logiciel de Palantir ne fait que relier le tout.

L’infrastructure est permanente.

Une fois que ces systèmes sont construits, ils ne sont pas démantelés lorsque les administrations changent. L’infrastructure de surveillance mise en place pour la “lutte contre le terrorisme” en 2003 est aujourd’hui utilisée pour le contrôle de l’immigration, la police prédictive, la surveillance des employés et la gestion des données civiles. Ce à quoi elle servira ensuite dépendra de la personne au pouvoir.

Tu ne peux pas te retirer complètement de systèmes comme Palantir – tes données existent dans les bases de données gouvernementales, que tu le veuilles ou non. Mais tu peux réduire considérablement la quantité de nouvelles données que tu génères et leur traçabilité. Voici comment faire :

Étape 1 : Passer à GrapheneOS

Ton téléphone est la plus grande source de données de ta vie. Stock Android signale constamment ta localisation, ton utilisation des applis, tes contacts et ta navigation à Google – des données qui finissent dans des systèmes accessibles aux agences de renseignement et aux forces de l’ordre. GrapheneOS supprime toute la télémétrie de Google, te donne des contrôles de réseau par application et empêche ton téléphone de divulguer des données que tu n’as pas autorisées.

Étape 2 : Utilise une messagerie cryptée – toujours

Les appels téléphoniques réguliers et les SMS sont enregistrés par ton opérateur et accessibles par le biais d’ordonnances légales. Les systèmes de Palantir peuvent ingérer les journaux d’appels et les métadonnées des messages. Passe à Signal ou Molly pour toutes les communications privées. Pour une protection maximale des métadonnées, utilise Session ou SimpleX – ils ne nécessitent pas de numéro de téléphone et passent par des réseaux décentralisés.

Étape 3 : Utiliser un VPN toujours actif

Ton fournisseur d’accès Internet enregistre tous les sites Web que tu visites. Ces données peuvent être citées à comparaître ou consultées dans le cadre d’accords de partage de renseignements. Utilise Mullvad ou iVPN avec le kill switch activé. Sur GrapheneOS, active “Bloquer les connexions sans VPN” pour une protection zéro fuite.

Étape 4 : Cryptage de tes DNS

Les requêtes DNS révèlent chaque site web que tu visites, même à travers un VPN si des fuites DNS se produisent. Utilise le DNS sur HTPS avec Quad9 (9.9.9.9) ou Mullvad DNS. Mieux encore, règle-le au niveau du routeur avec un routeur de confidentialité CryptHub pour couvrir tous les appareils de ton réseau.

Étape 5 : protège l’ensemble de ton réseau

Ton téléphone est peut-être crypté, mais ta télévision intelligente, tes caméras de sécurité et tes appareils IoT sont grands ouverts – et ils génèrent tous des données que des systèmes comme Palantir peuvent ingérer. Un routeur de confidentialité chiffre tout le trafic de chaque appareil, applique la protection VPN à l’échelle du réseau et bloque la télémétrie au niveau de la passerelle.

Étape 6 : minimiser ton empreinte sur les médias sociaux.

La plateforme Gotham de Palantir ingère explicitement les données des médias sociaux à des fins d’analyse de renseignements. Chaque post, chaque connexion, chaque like sont des données qui peuvent être recoupées. Supprime les comptes que tu n’utilises pas. Verrouille les paramètres de confidentialité de ceux que tu gardes. Demande-toi si tu as besoin de ces comptes.

Étape 7 : Réduire la trace de tes données financières

Les transactions bancaires sont accessibles par le biais d’ordres juridiques et sont exactement le type de données que Palantir intègre. Utilise de l’argent liquide lorsque c’est possible. Utilise Monero pour les achats en ligne qui l’acceptent. Utilise des cartes prépayées pour tout ce que tu ne veux pas voir lié à ton nom. Chaque transaction traçable est un point de données supplémentaire dans ton profil.

Étape 8 : Limite ce que ton téléphone diffuse

Ton IMEI et ton IMSI sont transmis aux tours de téléphonie cellulaire toutes les quelques secondes. Les systèmes de Palantir peuvent accéder aux données des tours cellulaires grâce aux bases de données des forces de l’ordre. Désactive la 2G sur ton téléphone (Paramètres → Réseau → SIMs → Autoriser la 2G → off sur GrapheneOS/Pixel). Utilise le mode avion dans les endroits sensibles. Emporte un sac de Faraday pour les moments où tu dois être invisible.

Étape 9 : Utilise des navigateurs et des courriels respectueux de la vie privée

Chrome envoie tout à Google. Gmail est entièrement accessible par le biais d’ordonnances du tribunal de la FISA. Passe à Vanadium ou Brave avec uBlock Origin. Utilise ProtonMail ou Tuta pour le courrier électronique. Utilise SimpleLogin pour les adresses jetables afin que ton véritable email ne se retrouve pas dans les bases de données des entreprises.

Étape 10 : Comprendre qu’il vaut mieux réduire la création de données que d’essayer de les cacher.

Tu ne peux pas supprimer ton dossier fiscal ou ton permis de conduire des bases de données du gouvernement. Mais tu peux arrêter d’introduire de nouvelles données dans le système. Chaque recherche Google que tu ne fais pas, chaque message sur les réseaux sociaux que tu ne publies pas, chaque appel non chiffré que tu ne passes pas – ce sont des données qui ne sont jamais créées, jamais stockées et qui ne finissent jamais dans un système comme Palantir. La meilleure défense n’est pas le cryptage. C’est la minimisation.

iVPN – Bon d’abonnement

Mullvad VPN – Abonnement aux bons d’achat

Palantir a-t-il accès à mes données personnelles ?

Palantir ne collecte pas de données elle-même – elle intègre des données que les gouvernements et les entreprises possèdent déjà. Si tu as un permis de conduire, des dossiers fiscaux, un forfait téléphonique ou un compte bancaire, tes données existent dans des systèmes que le logiciel de Palantir peut connecter. Le danger n’est pas que Palantir possède tes données – c’est que Palantir peut croiser des données provenant de dizaines de sources pour établir un profil complet de ta vie, de tes relations, de tes habitudes et de tes mouvements.

GrapheneOS et un réseau privé virtuel peuvent-ils me protéger contre des systèmes comme Palantir ?

Ils te protègent contre la génération de nouvelles données qui alimentent ces systèmes. GrapheneOS empêche ton téléphone de signaler ta localisation, ton utilisation des applis et tes contacts à Google – des données accessibles aux agences de renseignement. Un VPN empêche ton fournisseur d’accès Internet d’enregistrer ta navigation, qui peut être citée à comparaître. Une messagerie cryptée garantit que tes communications ne peuvent pas être interceptées. Ces outils ne suppriment pas les données existantes, mais ils réduisent considérablement le flux de nouvelles informations dans l’infrastructure de surveillance.

Palantir opère-t-il aussi en Europe ?

Oui, de façon extensive. Palantir a un contrat de 330 millions de livres avec le NHS au Royaume-Uni, un contrat de 315 millions de livres avec le ministère de la Défense britannique, et est secrètement utilisé par la police néerlandaise depuis 2011. Elle exploite des systèmes militaires compatibles avec l’OTAN et a conclu des partenariats avec des agences de renseignement dans les pays des Cinq Yeux et des 14 Yeux. Les citoyens européens sont très largement à la portée des systèmes de Palantir, à la fois par le biais de contrats gouvernementaux directs et d’accords de partage de renseignements avec les États-Unis.

Palantir n’est pas près de disparaître. Il est plus intégré dans l’infrastructure gouvernementale aujourd’hui qu’à n’importe quel moment de son histoire. Le contrat de 10 milliards de dollars de l’armée, la plateforme ImmigrationOS, le système de données du NHS – ce sont des engagements de dix ans qui dureront plus longtemps qu’une seule administration ou qu’un seul cycle politique.

Tu ne peux pas te retirer des bases de données dans lesquelles tes données vivent déjà. Mais tu peux arrêter de les alimenter. Passe à GrapheneOS. Chiffre tes messages. Achemine ton trafic par l’intermédiaire d’un VPN et d’un DNS crypté. Réduis au minimum tes médias sociaux. Paie en espèces ou en Monero. Porte un sac Faraday.

Les systèmes comme Palantir sont plus puissants lorsqu’ils disposent de données illimitées. Chaque information que tu laisses en dehors du système affaiblit le profil qu’il a de toi. Ce n’est pas de la paranoïa – ce sont des mathématiques.

Ils sont en train de relier les points de ta vie. Donne-leur moins de points à relier.