UE chce odszyfrować wszystkie Twoje dane do 2030 r. – i jak się przed tym chronić?

Najlepszy bezpieczny telefon 2025

Google Pixel 9 GrapheneOS VPN szyfrowany

Google Pixel 9a szyfrowany przez GrapheneOS VPN

Najlepszy bezpieczny router 2025

Przenośny router szyfrujący 4G VPN CryptHub V3

Przenośny router szyfrujący 4G VPN CryptHub V2

Pomińmy żargon i porozmawiajmy o tym, co się właściwie dzieje.

Unia Europejska chce być w stanie odczytać każdą zaszyfrowaną wiadomość, plik lub połączenie do 2030 roku. Nie tylko wiadomości od przestępców lub terrorystów. Wszelkie zaszyfrowane dane, które uznają za “istotne”.

Oznacza to czaty WhatsApp, kopie zapasowe w chmurze, VPN, dane przechowywane w telefonie – wszystko. Jeśli te plany zostaną zrealizowane, technologia, która zapewnia prywatność Twojego życia prywatnego, będzie miała wbudowaną słabość. Z założenia.

Możesz teraz pomyśleć: “Nie robię nic złego, dlaczego miałoby mnie to obchodzić?”. Oto najprostszy sposób, aby o tym pomyśleć:

Wyobraź sobie zamek w drzwiach wejściowych. Teraz wyobraź sobie, że rząd mówi, że każdy zamek w Europie musi być wyposażony w klucz główny, z którego może korzystać policja. Brzmi rozsądnie – dopóki nie zdasz sobie sprawy, że przestępcy, hakerzy i zagraniczni szpiedzy również znajdą ten klucz główny. Ponieważ tak dzieje się zawsze.

Dokładnie to jest proponowane dla twojego cyfrowego życia. W przeciwieństwie do klucza do domu, cyfrowy backdoor może być kopiowany w nieskończoność i używany z dowolnego miejsca na świecie.

To nie wzięło się znikąd. To było budowane od lat.

2022-2023: UE zaproponowała coś o nazwie “Kontrola czatu” – zasadę, która zmusiłaby aplikacje do przesyłania wiadomości do skanowania każdej prywatnej wiadomości, którą wysyłasz. Tak, każdą wiadomość. Pomysł polegał na wyłapywaniu nielegalnych treści, ale jedynym sposobem na zrobienie tego w zaszyfrowanych aplikacjach, takich jak Signal czy WhatsApp, jest złamanie samego szyfrowania.

Ponad 300 najlepszych na świecie naukowców i badaczy bezpieczeństwa podpisało list otwarty, w którym stwierdzono, że jest to technicznie niemożliwe bez zmniejszenia bezpieczeństwa wszystkich.

2024: Po ogromnej reakcji Parlament Europejski zablokował propozycję. Niemcy publicznie się temu sprzeciwiły. Większość ludzi założyła, że to koniec.

Nie było.

W czerwcu 2025 r. Komisja Europejska opublikowała nową strategię bezpieczeństwa o nazwie ProtectEU. Tym razem cel jest znacznie większy niż skanowanie wiadomości.

Oficjalne dokumenty są jasne:

- Szyfrowanie jest obecnie określane jako “wyzwanie dla organów ścigania”

- “Zgodny z prawem dostęp” do zaszyfrowanych danych jest traktowany jako strategiczna konieczność

- Termin to 2030 r. – nie “być może”, konkretny cel

I nie kończy się na przesyłaniu wiadomości. Zakres obejmuje:

- Kompleksowe szyfrowanie wiadomości (Signal, WhatsApp, Element)

- Szyfrowana pamięć masowa w chmurze (Proton Drive, Tresorit, iCloud)

- Tunele VPN (Mullvad, NordVPN, dowolny VPN)

- Szyfrowanie urządzeń (Twój telefon, laptop, kopie zapasowe)

Mówiąc prostym językiem: chcą mieć możliwość odczytu wszystkiego, co jest obecnie chronione szyfrowaniem. Wszystko.

To nie jest teoria spiskowa. Są to opublikowane dokumenty Komisji Europejskiej z nazwanymi strategiami, właścicielami instytucjonalnymi i terminami. Możesz przeczytać ProtectEU na stronie internetowej Komisji Europejskiej.

Zanim przejdziemy do kwestii technicznych, upewnijmy się, że rozumiemy, czym właściwie jest szyfrowanie. Jest to prostsze niż się wydaje.

Pomyśl o szyfrowaniu jak o wkładaniu listu do zamkniętej skrzynki. Masz klucz, a osoba, do której go wysyłasz, ma klucz. Nikt pomiędzy nimi – ani poczta, ani rząd, ani hakerzy – nie może go otworzyć. To jest szyfrowanie end-to-end.

Teraz politycy mówią o “legalnym dostępie”, jakby to był prosty przełącznik. W rzeczywistości istnieją tylko trzy sposoby zapewnienia rządom dostępu do zaszyfrowanych danych, a wszystkie trzy sprawiają, że wszyscy są narażeni na niebezpieczeństwo:

- Key escrow – Pomyśl: przekazanie kopii klucza do domu rządowi.

Każdy klucz szyfrujący jest przechowywany w miejscu, do którego urzędnicy mają dostęp. Brzmi dobrze, dopóki nie zostanie zhakowany – wtedy klucze wszystkich są ujawniane jednocześnie. Stany Zjednoczone próbowały tego w latach 90. z Clipper Chip. Naukowcy go złamali. Złomowany. - Obowiązkowe backdoory – pomyśl: ukryte drzwi w każdym domu, zgodnie z prawem.

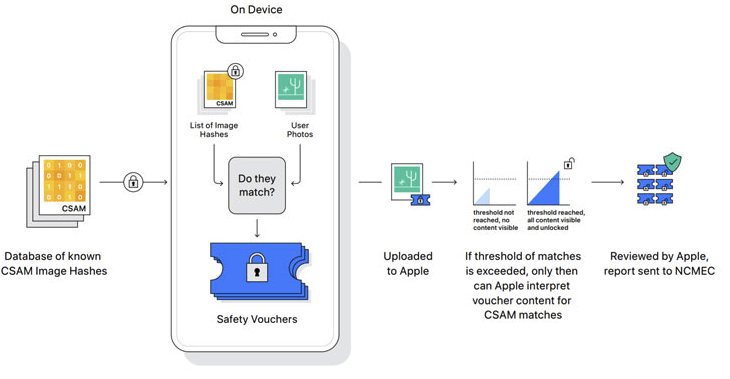

Oprogramowanie musi zawierać tajne wejście. Ale ukryte drzwi nie sprawdzają, kto przez nie przechodzi. Jeśli policja może z nich korzystać, hakerzy, przestępcy i zagraniczni szpiedzy również. NSA potajemnie dodała backdoora do standardu szyfrowania (Dual_EC_DRBG). Kiedy to odkryto, podważyło to zaufanie do całego globalnego systemu. - Skanowanie po stronie klienta – pomyśl: ktoś czyta Twój list, zanim go zapieczętujesz.

Twój telefon skanuje wiadomości i pliki przed ich zaszyfrowaniem. Apple próbowało zbudować to rozwiązanie w 2021 roku dla Zdjęć iCloud. Badacze bezpieczeństwa natychmiast wykazali, że może to zostać wykorzystane do cenzury politycznej i masowej inwigilacji. Apple wycofało to rozwiązanie.

Oto sedno sprawy: nie ma tylnego wejścia, z którego mogą korzystać tylko “dobrzy ludzie”. To nie jest opinia polityczna. To fakt matematyczny. Każdy poważny kryptograf na tej planecie zgadza się z tym.

Jeśli plany te powiodą się do 2030 r., nie dotyczy to tylko jednej aplikacji lub usługi. To wszystko, co używa szyfrowania – czyli w zasadzie wszystko.

- Twój VPN? Dostawcy mogą zostać zmuszeni do osłabienia szyfrowania lub przekazania danych Twojej sesji. Dotyczy to nie tylko obywateli UE – każdy, kto korzysta z VPN z siedzibą w UE lub łączy się z infrastrukturą UE, również jest narażony.

- Twoje aplikacje do przesyłania wiadomości? Signal musiałby dodać sposób, w jaki rządy mogłyby czytać twoje wiadomości. A to mija się z celem. WhatsApp, Element, tajne czaty Telegrama – wszystko to samo.

- Twoja pamięć masowa w chmurze? Usługi takie jak Proton Drive lub Tresorit, które reklamują “szyfrowanie bez wiedzy” (co oznacza, że nawet one nie mogą odczytać twoich plików), musiałyby przeprojektować swoje systemy lub opuścić rynek UE.

- Twój telefon i laptop? Producenci mogą być zmuszani do tworzenia narzędzi zgodności, które pozwolą władzom wyodrębnić dane przed uruchomieniem szyfrowania. Zasadniczo, rządowy hak szpiegowski w twoim systemie operacyjnym.

A raz wbudowana słabość dotyczy każdego użytkownika tego systemu. Nie rozróżnia telefonu dziennikarza od telefonu przestępcy. Gdy mechanizm już istnieje, jest dostępny dla każdego, kto go odkryje – w tym hakerów, gangów ransomware, szpiegów korporacyjnych i zagranicznych służb wywiadowczych.

Historia pokazuje, że obowiązkowe luki w zabezpieczeniach są zawsze nadużywane. Nie hipotetycznie. Wielokrotnie.

“Służy tylko do łapania przestępców” to zawsze argument. I nigdy tak nie pozostanie.

Za każdym razem, gdy rząd budował infrastrukturę masowej inwigilacji w “wąskim” celu, jej zakres się rozszerzał. Za każdym razem. Bez wyjątku:

- USA – Patriot Act, sekcja 215: Sprzedawana jako walka z terroryzmem. Skończyło się na gromadzeniu danych telefonicznych milionów zwykłych Amerykanów. Dowiedzieliśmy się o tym tylko dlatego, że Edward Snowden ujawnił dokumenty.

- Wielka Brytania – Ustawa o uprawnieniach śledczych (“Karta szpiega”): Zaczęło się jako narzędzie do walki z poważnymi przestępstwami. Obecnie wykorzystywana przez dziesiątki agencji rządowych przy słabym nadzorze sądowym.

- UE – Europol: W 1999 r. zaczął zajmować się handlem narkotykami i terroryzmem. Od tego czasu jego mandat stale się rozszerza, z szerszymi uprawnieniami i mniejszą liczbą kontroli.

Schemat jest prosty: najpierw budują narzędzie, a następnie rozszerzają sposób jego wykorzystania. Gdy infrastruktura już istnieje, nie ma odwrotu.

Dotyczy to wszystkich: dziennikarzy chroniących źródła, prawników z uprzywilejowaną komunikacją, firm z tajemnicami handlowymi, dostawców opieki zdrowotnej związanych RODO, programistów tworzących bezpieczne systemy i każdej zwykłej osoby, która korzysta z szyfrowanych wiadomości, przechowywania w chmurze lub VPN.

Szyfrowanie chroni wszystkich – lub nikogo.

Nie możesz samodzielnie powstrzymać legislacji. Możesz jednak uczynić swoje dane tak odpornymi, jak to tylko możliwe, niezależnie od tego, jakie przepisy zostaną uchwalone. Oto praktyczne kroki, które możesz podjąć już teraz:

✅ Przełącz na Sygnał lub Molly dla wiadomości. Signal jest darmowy, open-source’owy i stanowi złoty standard dla szyfrowanych wiadomości. Na Androidzie wypróbuj Molly – wzmocniony fork z dodatkowymi zabezpieczeniami. Włącz znikanie wiadomości.

Szyfruj swoje pliki w chmurze przed ich przesłaniem. Skorzystaj z Cryptomator – darmowego narzędzia, które szyfruje pliki na Twoim urządzeniu, zanim trafią one do chmury. Działa z Dyskiem Google, Dropbox, iCloud lub dowolnym dostawcą. Nawet jeśli ktoś uzyska dostęp do Twojego konta, zobaczy bełkot.

Zdobądź VPN, któremu możesz zaufać. Polecamy Mullvad – nie wymaga poczty e-mail, akceptuje gotówkę pocztą, nie prowadzi żadnych dzienników i został napadnięty przez policję, która nic nie znalazła, ponieważ nie było nic do znalezienia. IVPN to kolejny solidny wybór. Zawsze włączony, włączony wyłącznik awaryjny.

Szyfruj każde urządzenie, które posiadasz. Pełne szyfrowanie dysku w telefonie i laptopie. Silny kod PIN lub hasło (minimum 8 znaków, najlepiej alfanumeryczne). BitLocker w systemie Windows, FileVault w systemie Mac, LUKS w systemie Linux.

Rozważ GrapheneOS dla swojego telefonu. To najbezpieczniejszy dostępny mobilny system operacyjny. Działa na telefonach Pixel. Wzmocnione szyfrowanie, kontrola sieci dla poszczególnych aplikacji, piaskownica Google Play. Używamy go sami i instalujemy dla naszych klientów.

✅ Przejdź na szyfrowaną pocztę e-mail. ProtonMail lub Tutanota. Oba szyfrowane end-to-end, oba open-source. Gmail, Outlook i Yahoo mogą czytać twoje e-maile. Te nie.

Wymień router dostawcy usług internetowych. Kup własny, zainstaluj OpenWRT, skonfiguruj szyfrowany DNS (Quad9 lub Mullvad DNS), skonfiguruj VPN na poziomie routera. Sprzedajemy routery gotowe do pracy.

✅ Używaj Tora do poufnego przeglądania. Gdy potrzebujesz prawdziwej anonimowości, przeglądarka Tor odbija twoje połączenie przez wiele zaszyfrowanych przekaźników. Nie loguj się do kont osobistych przez Tor – używaj go do rzeczy, które wymagają prawdziwej prywatności.

Usuń to, czego nie potrzebujesz. Stare konta, stare wiadomości, stare pliki w chmurze. Najbezpieczniejsze dane to te, które nie istnieją. Mniej danych na serwerach oznacza mniejszy dostęp dla każdego.

Bądź na bieżąco i odpieraj ataki. Śledź Electronic Frontier Foundation (EFF), European Digital Rights (EDRi) i Chaos Computer Club (CCC). Podpisz petycje. Skontaktuj się z posłami do PE. Przekaż darowiznę, jeśli możesz. Ustawy takie jak ta przechodzą, gdy ludzie milczą.

UE wyznaczyła rok 2030 jako ostateczny termin. To za pięć lat. Prace przygotowawcze trwają już teraz.

Zacznij od jednego lub dwóch kroków z powyższej listy. Nie musisz robić wszystkiego na raz. Ale zrób coś. Twoja prywatność nie chroni się sama.