La UE quiere desencriptar todos tus datos para 2030 – y cómo protegerte

El mejor teléfono seguro 2025

Google Pixel 9a GrapheneOS VPN encriptada

Google Pixel 9 GrapheneOS VPN encriptada

El mejor router seguro 2025

CryptHub V3 Router Encriptado VPN 4G Portátil

Router Cifrado CryptHub V2 VPN 4G Portátil

Dejémonos de jerga y hablemos de lo que ocurre en realidad.

La Unión Europea quiere poder leer cualquier mensaje, archivo o conexión cifrados para 2030. No sólo los mensajes de delincuentes o terroristas. Cualquier dato encriptado que decidan que es “relevante”.

Eso significa tus chats de WhatsApp, tus copias de seguridad en la nube, tu VPN, los datos almacenados en tu teléfono… todo ello. Si estos planes siguen adelante, la tecnología que mantiene privada tu vida privada tendrá un punto débil incorporado. Por diseño.

Ahora, puede que estés pensando: “No estoy haciendo nada malo, ¿por qué debería preocuparme?”. Esta es la forma más sencilla de pensarlo:

Imagina la cerradura de la puerta de tu casa. Ahora imagina que el gobierno dice que todas las cerraduras de Europa deben tener una llave maestra que pueda utilizar la policía. Suena razonable… hasta que te das cuenta de que los delincuentes, los piratas informáticos y los espías extranjeros también encontrarán esa llave maestra. Porque eso es lo que siempre ocurre.

Eso es exactamente lo que se propone para tu vida digital. Y a diferencia de una llave doméstica, una puerta trasera digital puede copiarse infinitamente y utilizarse desde cualquier lugar del mundo.

Esto no surgió de la nada. Se ha ido construyendo durante años.

2022-2023: La UE propuso algo llamado “Control del Chat”, una norma que obligaría a las aplicaciones de mensajería a escanear cada mensaje privado que envíes. Sí, cada mensaje. La idea era detectar contenidos ilegales, pero la única forma de hacerlo en aplicaciones encriptadas como Signal o WhatsApp es romper la propia encriptación.

Más de 300 de los mejores científicos e investigadores de seguridad del mundo firmaron una carta abierta diciendo: esto es técnicamente imposible sin hacer que todo el mundo esté menos seguro.

2024: Tras una gran reacción, el Parlamento Europeo bloqueó la propuesta. Alemania se opuso públicamente. La mayoría de la gente la dio por muerta.

No fue así.

En junio de 2025, la Comisión Europea publicó una nueva estrategia de seguridad llamada ProtectEU. Esta vez, el objetivo es mucho mayor que escanear mensajes.

Los documentos oficiales son claros:

- La encriptación se describe ahora como un “reto para la aplicación de la ley”

- El “acceso legal” a los datos encriptados se plantea como una necesidad estratégica

- La fecha límite es 2030 – no un “quizás”, un objetivo concreto

Y no se detiene en la mensajería. El alcance abarca:

- Mensajería cifrada de extremo a extremo (Signal, WhatsApp, Element)

- Almacenamiento cifrado en la nube (Proton Drive, Tresorit, iCloud)

- Túneles VPN (Mullvad, NordVPN, cualquier VPN)

- Cifrado de dispositivos (tu teléfono, portátil, copias de seguridad)

En pocas palabras: quieren poder leer todo lo que esté actualmente protegido por encriptación. Todo.

No se trata de una teoría conspirativa. Se trata de documentos publicados por la Comisión Europea con estrategias, propietarios institucionales y plazos determinados. Puedes leer tú mismo ProtectEU en el sitio web de la Comisión Europea.

Antes de entrar en los aspectos técnicos, asegurémonos de que estamos de acuerdo en lo que realmente hace la encriptación. Es más sencillo de lo que parece.

Piensa en la encriptación como si metieras una carta en una caja cerrada. Tú tienes una llave, la persona a la que se la envías tiene una llave. Nadie entre medias -ni el servicio postal, ni el gobierno, ni los piratas informáticos- puede abrirla. Eso es la encriptación de extremo a extremo.

Ahora, los políticos hablan de “acceso legal” como si fuera un simple interruptor. En realidad, sólo hay tres formas de dar a los gobiernos acceso a los datos encriptados, y las tres hacen vulnerables a todos:

- Depósito de claves – Piensa: dar una copia de la llave de tu casa al gobierno.

Cada clave de encriptación se almacena en algún lugar al que los funcionarios puedan acceder. Suena bien hasta que ese almacenamiento es pirateado: entonces las claves de todo el mundo quedan expuestas a la vez. EE.UU. lo intentó en los años 90 con el chip Clipper. Los investigadores lo descifraron. Desechado. - Puertas traseras obligatorias – Piensa: una puerta oculta en cada casa, por ley.

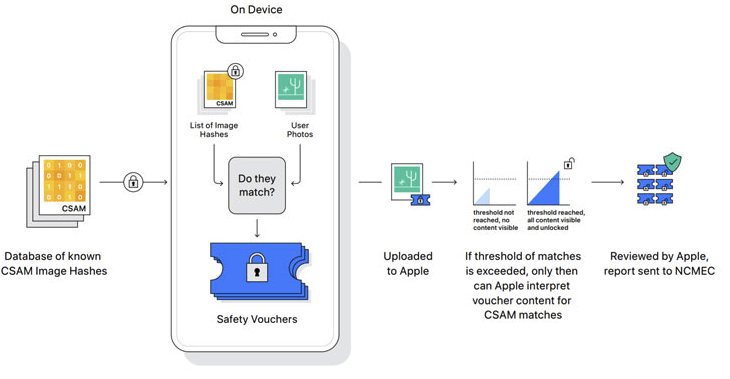

El software debe incluir una entrada secreta. Pero una puerta oculta no controla quién la atraviesa. Si la policía puede utilizarla, también pueden hacerlo los piratas informáticos, los delincuentes y los espías extranjeros. La NSA añadió en secreto una puerta trasera a un estándar de encriptación (Dual_EC_DRBG). Cuando se descubrió, minó la confianza en todo un sistema global. - Escaneo del lado del cliente – Piensa: alguien lee tu carta antes de que la selles.

Tu teléfono escanea tus mensajes y archivos antes de encriptarlos. Apple intentó crear esto en 2021 para iCloud Photos. Los investigadores de seguridad demostraron inmediatamente que podría ser reutilizado para la censura política y la vigilancia masiva. Apple lo retiró.

Esto es lo esencial: no existe una puerta trasera que sólo puedan utilizar los “buenos”. Esto no es una opinión política. Es un hecho matemático. Todos los criptógrafos serios del planeta están de acuerdo en ello.

Si estos planes tienen éxito en 2030, no sólo se verá afectada una aplicación o un servicio. Es todo lo que utiliza encriptación, que es básicamente todo.

- ¿Tu VPN? Los proveedores podrían verse obligados a debilitar el cifrado o a entregar los datos de tu sesión. Esto no sólo afecta a los ciudadanos de la UE: cualquiera que utilice una VPN con sede en la UE o se conecte a una infraestructura de la UE también queda expuesto.

- ¿Tus aplicaciones de mensajería? Signal tendría que añadir una forma de que los gobiernos leyeran tus mensajes. Eso invalida todo el sentido. WhatsApp, Element, los chats secretos de Telegram… todo lo mismo.

- ¿Tu almacenamiento en la nube? Los servicios como Proton Drive o Tresorit que anuncian “encriptación de conocimiento cero” (lo que significa que ni siquiera ellos pueden leer tus archivos) tendrían que rediseñar sus sistemas o abandonar el mercado de la UE.

- ¿Tu teléfono y tu portátil? Se podría presionar a los fabricantes para que creen herramientas de cumplimiento que permitan a las autoridades extraer datos antes de que se active el cifrado. Básicamente, un gancho de spyware impuesto por el gobierno en tu sistema operativo.

Y una vez que se incorpora una debilidad, se aplica a todos los usuarios de ese sistema. No distingue entre el teléfono de un periodista y el de un delincuente. Una vez que existe el mecanismo, está a disposición de cualquiera que lo descubra, incluidos hackers, bandas de ransomware, espías corporativos y servicios de inteligencia extranjeros.

La historia demuestra que siempre se abusa de las vulnerabilidades obligatorias. No hipotéticamente. Repetidamente.

“Sólo sirve para atrapar delincuentes” es siempre el argumento. Y nunca se queda así.

Cada vez que un gobierno ha construido una infraestructura de vigilancia masiva con un objetivo “limitado”, su alcance se ha ampliado. Cada vez. Sin excepción:

- EEUU – Ley Patriota, Sección 215: Vendida como lucha antiterrorista. Acabó recopilando registros telefónicos de millones de estadounidenses de a pie. Sólo nos enteramos porque Edward Snowden filtró los documentos.

- Reino Unido – Ley de Poderes de Investigación (“Carta de los Fisgones”): Comenzó como una herramienta para delitos graves. Ahora la utilizan docenas de agencias gubernamentales con escasa supervisión judicial.

- UE – Europol: Comenzó con el tráfico de drogas y el terrorismo en 1999. Su mandato no ha dejado de ampliarse desde entonces, con mayores competencias y menos controles.

El patrón es sencillo: primero construyen la herramienta, luego amplían su uso. Una vez que existe la infraestructura, no hay vuelta atrás.

Esto afecta a todo el mundo: a los periodistas que protegen a sus fuentes, a los abogados con comunicaciones privilegiadas, a las empresas con secretos comerciales, a los proveedores de atención sanitaria obligados por el GDPR, a los desarrolladores que crean sistemas seguros y a cualquier persona normal que utilice mensajería cifrada, almacenamiento en la nube o una VPN.

La encriptación protege a todos, o a nadie.

No puedes detener la legislación por ti mismo. Pero puedes hacer que tus datos sean lo más resistentes posible, independientemente de las leyes que se aprueben. He aquí algunas medidas prácticas que puedes tomar ahora mismo:

✅ Cambia a Señal o Molly para la mensajería. Signal es gratuito, de código abierto y el estándar de oro para la mensajería encriptada. En Android, prueba Molly, una bifurcación reforzada con protecciones adicionales. Activa la desaparición de mensajes.

✅ Cifra tus archivos en la nube antes de subirlos. Utiliza Cryptomator, una herramienta gratuita que cifra los archivos de tu dispositivo antes de que lleguen a la nube. Funciona con Google Drive, Dropbox, iCloud o cualquier proveedor. Aunque alguien acceda a tu cuenta, verá un galimatías.

✅ Consigue una VPN en la que realmente puedas confiar. Recomendamos Mullvad: no requiere correo electrónico, acepta dinero por correo, no guarda registros y ha sido objeto de redadas policiales que no encontraron nada porque no había nada que encontrar. IVPN es otra opción sólida. Siempre activa, interruptor de corte activado.

✅ Cifra todos tus dispositivos. Cifrado de disco completo en el teléfono y el portátil. PIN o frase de contraseña fuerte (mínimo 8 caracteres, idealmente alfanuméricos). BitLocker en Windows, FileVault en Mac, LUKS en Linux.

✅ Piensa en GrapheneOS para tu teléfono. Es el sistema operativo móvil más seguro que existe. Funciona en teléfonos Pixel. Cifrado reforzado, controles de red por aplicación, sandbox Google Play. Es lo que usamos nosotros e instalamos para nuestros clientes.

✅ Cambia al correo electrónico cifrado. ProtonMail o Tutanota. Ambos encriptados de extremo a extremo, ambos de código abierto. Gmail, Outlook y Yahoo pueden leer tus correos. Estos no pueden.

✅ Sustituye tu router ISP. Cómprate uno, instala OpenWRT, configura DNS encriptado (Quad9 o Mullvad DNS), configura una VPN a nivel de router. Vendemos routers preendurecidos listos para usar.

✅ Utiliza Tor para la navegación sensible. Cuando necesites anonimato real, el Navegador Tor hace rebotar tu conexión a través de múltiples repetidores encriptados. No te conectes a cuentas personales a través de Tor – utilízalo para cosas que necesiten verdadera privacidad.

✅ Borra lo que no necesites. Cuentas antiguas, mensajes antiguos, archivos antiguos en la nube. Los datos más seguros son los que no existen. Menos datos en los servidores significa menos a los que cualquiera pueda acceder.

✅ Mantente informado y responde. Sigue a la Electronic Frontier Foundation (EFF), a European Digital Rights (EDRi) y al Chaos Computer Club (CCC). Firma peticiones. Ponte en contacto con tus eurodiputados. Haz un donativo si puedes. Leyes como ésta se aprueban cuando la gente se queda callada.

La UE ha fijado 2030 como fecha límite. Faltan cinco años. Ya se están sentando las bases.

Empieza con uno o dos pasos de la lista anterior. No hace falta que lo hagas todo a la vez. Pero haz algo. Tu privacidad no se protege sola.