L’UE veut décrypter toutes tes données d’ici 2030 – et comment te protéger.

Le meilleur téléphone sécurisé 2025

Google Pixel 9 GrapheneOS VPN crypté

Google Pixel 9a GrapheneOS VPN crypté

Meilleur routeur sécurisé 2025

CryptHub V2 Routeur crypté 4G VPN portable

CryptHub V3 Routeur crypté 4G VPN portable

Évitons le jargon et parlons de ce qui se passe réellement.

L’Union européenne veut pouvoir lire n’importe quel message, fichier ou connexion crypté d’ici 2030. Pas seulement les messages de criminels ou de terroristes. Toutes les données cryptées qu’ils jugent “pertinentes”.

Cela signifie tes chats WhatsApp, tes sauvegardes sur le cloud, ton VPN, les données stockées sur ton téléphone – tout cela. Si ces projets se concrétisent, la technologie qui préserve ta vie privée aura une faiblesse intégrée. À dessein.

Maintenant, tu te dis peut-être : “Je ne fais rien de mal, pourquoi devrais-je m’en préoccuper ?”. Voici la façon la plus simple d’y penser :

Imagine la serrure de ta porte d’entrée. Imagine maintenant que le gouvernement déclare que chaque serrure en Europe doit être accompagnée d’un passe-partout que la police peut utiliser. Cela semble raisonnable – jusqu’à ce que tu réalises que les criminels, les pirates informatiques et les espions étrangers trouveront également ce passe-partout. Car c’est ce qui se passe toujours.

C’est exactement ce qui est proposé pour ta vie numérique. Et contrairement à une clé de maison, une porte dérobée numérique peut être copiée à l’infini et utilisée depuis n’importe où dans le monde.

Cela n’est pas sorti de nulle part. Cela fait des années que ça dure.

2022-2023 : L’UE a proposé quelque chose appelé “Chat Control” – une règle qui obligerait les applis de messagerie à scanner chaque message privé que tu envoies. Oui, chaque message. L’idée était d’attraper les contenus illégaux, mais le seul moyen de le faire sur les applis cryptées comme Signal ou WhatsApp est de casser le cryptage lui-même.

Plus de 300 des plus grands scientifiques et chercheurs en sécurité du monde ont signé une lettre ouverte disant : c’est techniquement impossible sans rendre tout le monde moins sûr.

2024 : Après une énorme levée de boucliers, le Parlement européen a bloqué la proposition. L’Allemagne s’y oppose publiquement. La plupart des gens pensent qu’elle est morte.

Ce n’était pas le cas.

En juin 2025, la Commission européenne a publié une nouvelle stratégie de sécurité appelée ProtectEU. Cette fois, l’objectif est bien plus grand que la numérisation des messages.

Les documents officiels sont clairs :

- Le chiffrement est désormais décrit comme un “défi pour les forces de l’ordre”

- “L’accès légal” aux données cryptées est encadré comme une nécessité stratégique.

- L’échéance est fixée à 2030 – il ne s’agit pas d’un “peut-être”, mais d’un objectif concret.

Et cela ne s’arrête pas à la messagerie. Le champ d’application couvre :

- Messagerie cryptée de bout en bout (Signal, WhatsApp, Element)

- Stockage crypté dans le nuage (Proton Drive, Tresorit, iCloud)

- Tunnels VPN (Mullvad, NordVPN, n’importe quel VPN)

- Chiffrement des appareils (ton téléphone, ton ordinateur portable, tes sauvegardes).

En clair : ils veulent pouvoir lire tout ce qui est actuellement protégé par le chiffrement. Tout.

Il ne s’agit pas d’une théorie du complot. Il s’agit de documents publiés par la Commission européenne avec des stratégies nommées, des propriétaires institutionnels et des échéances. Tu peux lire ProtectEU toi-même sur le site de la Commission européenne.

Avant d’aborder les aspects techniques, assurons-nous que nous sommes bien d’accord sur ce que fait le cryptage. C’est plus simple qu’il n’y paraît.

Imagine le cryptage comme si tu mettais une lettre dans une boîte fermée à clé. Tu as une clé, la personne à qui tu l’envoies a une clé. Personne entre les deux – ni le service postal, ni le gouvernement, ni les pirates informatiques – ne peut l’ouvrir. C’est le cryptage de bout en bout.

Aujourd’hui, les politiciens parlent de “l’accès légal” comme s’il s’agissait d’un simple interrupteur. En réalité, il n’y a que trois façons de donner aux gouvernements l’accès aux données chiffrées, et toutes les trois rendent tout le monde vulnérable:

- Séquestre de clés – Pense à donner une copie de ta clé de maison au gouvernement.

Chaque clé de chiffrement est stockée dans un endroit auquel les fonctionnaires peuvent accéder. Cela semble bien jusqu’à ce que ce stockage soit piraté – les clés de tout le monde sont alors exposées en même temps. Les États-Unis ont essayé cela dans les années 1990 avec la puce Clipper. Les chercheurs l’ont craquée. Mise au rebut. - Portes dérobées obligatoires – Pense à une porte cachée dans chaque maison, en vertu de la loi.

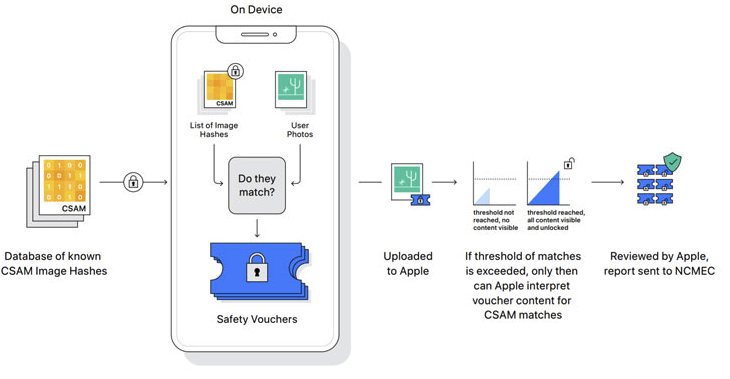

Les logiciels doivent comporter une entrée secrète. Mais une porte cachée ne vérifie pas qui l’emprunte. Si la police peut l’utiliser, les pirates informatiques, les criminels et les espions étrangers le peuvent aussi. La NSA a secrètement ajouté une porte dérobée à une norme de cryptage (Dual_EC_DRBG). Lorsqu’elle a été découverte, elle a sapé la confiance dans tout un système mondial. - Balayage côté client – Pense : quelqu’un qui lit ta lettre avant que tu ne la scelles.

Ton téléphone scanne tes messages et tes fichiers avant de les crypter. Apple a essayé de construire cela en 2021 pour iCloud Photos. Les chercheurs en sécurité ont immédiatement montré qu’il pouvait être réaffecté à la censure politique et à la surveillance de masse. Apple l’a retiré.

Voici l’essentiel : il n’y a pas de porte dérobée que seuls les “bons” peuvent utiliser. Ce n’est pas une opinion politique. C’est un fait mathématique. Tous les cryptographes sérieux de la planète sont d’accord sur ce point.

Si ces plans aboutissent d’ici 2030, ce n’est pas seulement une appli ou un service qui sera concerné. C’est tout ce qui utilise le chiffrement – c’est-à-dire pratiquement tout.

- Ton VPN ? Les fournisseurs pourraient être contraints d’affaiblir le cryptage ou de remettre tes données de session. Les citoyens de l’UE ne sont pas les seuls concernés : toute personne utilisant un VPN basé dans l’UE ou se connectant à une infrastructure de l’UE est également exposée.

- Tes applications de messagerie ? Signal devrait ajouter un moyen pour les gouvernements de lire tes messages. Cela va à l’encontre de l’objectif recherché. WhatsApp, Element, les discussions secrètes de Telegram – c’est du pareil au même.

- Ton stockage dans le nuage ? Les services comme Proton Drive ou Tresorit qui annoncent un “cryptage à connaissance nulle” (ce qui signifie que même eux ne peuvent pas lire tes fichiers) devraient revoir la conception de leurs systèmes ou quitter le marché de l’UE.

- Ton téléphone et ton ordinateur portable ? Les fabricants pourraient être contraints de créer des outils de conformité qui permettent aux autorités d’extraire des données avant que le chiffrement ne soit activé. En gros, un crochet de logiciel espion mandaté par le gouvernement dans ton système d’exploitation.

Et une fois qu’une faiblesse est intégrée, elle s’applique à tous les utilisateurs de ce système. Elle ne fait pas de distinction entre le téléphone d’un journaliste et celui d’un criminel. Une fois que le mécanisme existe, il est à la disposition de quiconque le découvre – y compris les pirates informatiques, les gangs de ransomware, les espions d’entreprise et les services de renseignement étrangers.

L’histoire montre que les vulnérabilités obligatoires font toujours l’objet d’abus. Pas de façon hypothétique. De façon répétée.

“Ça ne sert qu’à attraper les criminels” est toujours l’argument. Et ce n’est jamais comme ça que ça reste.

Chaque fois qu’un gouvernement a construit une infrastructure de surveillance de masse dans un but “étroit”, le champ d’application s’est élargi. À chaque fois. Sans exception :

- USA – Patriot Act, section 215 : Vendu comme étant de la lutte contre le terrorisme. A fini par collecter les relevés téléphoniques de millions d’Américains ordinaires. Nous ne l’avons découvert que parce qu’Edward Snowden a divulgué les documents.

- Royaume-Uni – Investigatory Powers Act (“Snoopers’ Charter”) : Au départ, il s’agissait d’un outil de lutte contre les crimes graves. Aujourd’hui, il est utilisé par des dizaines d’agences gouvernementales avec un faible contrôle judiciaire.

- UE – Europol : a commencé à s’occuper du trafic de drogue et du terrorisme en 1999. Son mandat n’a cessé de s’étendre depuis, avec des pouvoirs plus étendus et moins de contrôles.

Le modèle est simple : ils construisent d’abord l’outil, puis ils développent la façon dont il est utilisé. Une fois que l’infrastructure existe, il n’y a pas de retour en arrière possible.

Cela concerne tout le monde : les journalistes qui protègent leurs sources, les avocats qui ont des communications privilégiées, les entreprises qui détiennent des secrets commerciaux, les prestataires de soins de santé liés par le GDPR, les développeurs qui construisent des systèmes sécurisés, et toute personne ordinaire qui utilise une messagerie cryptée, un stockage dans le cloud ou un VPN.

Le cryptage protège tout le monde – ou personne.

Tu ne peux pas arrêter la législation à toi tout seul. Mais tu peux rendre tes données aussi résilientes que possible, quelles que soient les lois adoptées. Voici des mesures pratiques que tu peux prendre dès maintenant :

✅ Passe à Signal ou Molly pour la messagerie. Signal est gratuit, open-source et constitue la référence en matière de messagerie cryptée. Sur Android, essaie Molly – une version renforcée avec des protections supplémentaires. Active la disparition des messages.

✅ Crypte tes fichiers dans le nuage avant de les télécharger. Utilise Cryptomator – un outil gratuit qui crypte les fichiers sur ton appareil avant qu’ils n’atteignent le cloud. Fonctionne avec Google Drive, Dropbox, iCloud ou n’importe quel fournisseur. Même si quelqu’un accède à ton compte, il voit du charabia.

✅ Trouve un VPN auquel tu peux réellement faire confiance. Nous recommandons Mullvad – pas d’email requis, accepte l’argent liquide par courrier, ne conserve aucun journal, et a été perquisitionné par la police qui n’a rien trouvé parce qu’il n’y avait rien à trouver. IVPN est un autre choix solide. Toujours actif, kill switch activé.

✅ Chiffre tous les appareils que tu possèdes. Cryptage complet du disque sur le téléphone et l’ordinateur portable. NIP fort ou phrase de passe (minimum 8 caractères, idéalement alphanumériques). BitLocker sur Windows, FileVault sur Mac, LUKS sur Linux.

✅ Pense à GrapheneOS pour ton téléphone. C’est le système d’exploitation mobile le plus sécurisé qui soit. Fonctionne sur les téléphones Pixel. Chiffrement renforcé, contrôles réseau par application, Google Play en bac à sable. C’est ce que nous utilisons nous-mêmes et installons pour nos clients.

✅ Passe au courrier électronique crypté. ProtonMail ou Tutanota. Tous deux cryptés de bout en bout, tous deux open-source. Gmail, Outlook et Yahoo peuvent lire tes courriels. Ceux-ci ne le peuvent pas.

✅ Remplace le routeur de ton fournisseur d’accès. Achète le tien, installe OpenWRT, configure des DNS cryptés (Quad9 ou Mullvad DNS), mets en place un VPN au niveau du routeur. Nous vendons des routeurs pré-durcis prêts à l’emploi.

✅ Utilise Tor pour les navigations sensibles. Lorsque tu as besoin d’un véritable anonymat, le navigateur Tor fait rebondir ta connexion à travers plusieurs relais cryptés. Ne te connecte pas à des comptes personnels par l’intermédiaire de Tor – utilise-le pour les choses qui nécessitent une véritable confidentialité.

✅ Supprime ce dont tu n’as pas besoin. De vieux comptes, de vieux messages, de vieux fichiers dans le nuage. Les données les plus sûres sont celles qui n’existent pas. Moins de données sur les serveurs signifie moins de possibilités d’accès pour quiconque.

✅ Reste informé et repousse les attaques. Suis l’Electronic Frontier Foundation (EFF), European Digital Rights (EDRi) et le Chaos Computer Club (CCC). Signe les pétitions. Contacte tes députés européens. Fais un don si tu le peux. Les lois comme celle-ci passent quand les gens restent silencieux.

L’Union européenne a fixé l’échéance à 2030. C’est dans cinq ans. C’est maintenant que les bases sont jetées.

Commence par une ou deux étapes de la liste ci-dessus. Tu n’as pas besoin de tout faire en même temps. Mais fais quelque chose. Ta vie privée ne se protège pas toute seule.