De EU wil al je gegevens ontsleutelen tegen 2030 – en hoe je jezelf kunt beschermen

Best beveiligde telefoon 2025

Google Pixel 9a GrapheneOS VPN Versleuteld

Google Pixel 9 GrapheneOS VPN Versleuteld

Best beveiligde router 2025

CryptHub V2 Draagbare 4G VPN Versleutelde Router

CryptHub V3 Draagbare 4G VPN Versleutelde Router

Laten we het jargon overslaan en het hebben over wat er echt aan de hand is.

De Europese Unie wil in 2030 elk versleuteld bericht, bestand of verbinding kunnen lezen. Niet alleen berichten van criminelen of terroristen. Alle versleutelde gegevens waarvan ze besluiten dat ze “relevant” zijn.

Dat betekent je WhatsApp chats, je cloud back-ups, je VPN, de opgeslagen gegevens van je telefoon – alles. Als deze plannen doorgaan, zal de technologie die je privéleven privé houdt een ingebouwde zwakte hebben. Door ontwerp.

Nu denk je misschien: “Ik doe niets verkeerd, waarom zou ik me druk maken?” Dit is de eenvoudigste manier om erover na te denken:

Stel je het slot op je voordeur voor. Stel je nu voor dat de overheid zegt dat elk slot in Europa een moedersleutel moet hebben die de politie kan gebruiken. Klinkt redelijk – totdat je je realiseert dat criminelen, hackers en buitenlandse spionnen die hoofdsleutel ook zullen vinden. Want dat is wat er altijd gebeurt.

Dat is precies wat er wordt voorgesteld voor je digitale leven. En in tegenstelling tot een huissleutel kan een digitale achterdeur oneindig worden gekopieerd en overal ter wereld worden gebruikt.

Dit kwam niet uit het niets. Het bouwt zich al jaren op.

2022-2023: De EU heeft iets voorgesteld dat “Chat Control” heet – een regel die messaging apps zou dwingen om elk privébericht dat je verstuurt te scannen. Ja, elk bericht. Het idee was om illegale inhoud te vangen, maar de enige manier om dit te doen op versleutelde apps zoals Signal of WhatsApp is door de versleuteling zelf te breken.

Meer dan 300 van ‘s werelds beste wetenschappers en beveiligingsonderzoekers hebben een open brief getekend waarin staat: dit is technisch onmogelijk zonder iedereen minder veilig te maken.

2024: Na een enorme tegenreactie blokkeerde het Europees Parlement het voorstel. Duitsland was er publiekelijk tegen. De meeste mensen namen aan dat het dood was.

Dat was het niet.

In juni 2025 publiceerde de Europese Commissie een nieuwe beveiligingsstrategie met de naam ProtectEU. Dit keer is het doel veel groter dan het scannen van berichten.

De officiële documenten zijn duidelijk:

- Encryptie wordt nu beschreven als een “uitdaging voor wetshandhaving”.

- “Wettige toegang” tot versleutelde gegevens wordt gezien als een strategische noodzaak

- De deadline is 2030 – geen “misschien”, een concreet doel

En het blijft niet bij berichtgeving. De scope omvat:

- End-to-end versleutelde berichtenuitwisseling (Signal, WhatsApp, Element)

- Versleutelde cloudopslag (Proton Drive, Tresorit, iCloud)

- VPN-tunnels (Mullvad, NordVPN, elke VPN)

- Apparaatversleuteling (je telefoon, laptop, back-ups)

In gewoon Engels: ze willen de mogelijkheid hebben om alles te lezen dat op dit moment is beveiligd met encryptie. Alles.

Dit is geen complottheorie. Dit zijn gepubliceerde documenten van de Europese Commissie met daarin strategieën, institutionele eigenaren en deadlines. Je kunt ProtectEU zelf lezen op de website van de Europese Commissie.

Laten we, voordat we het technische gedeelte gaan bespreken, eerst even op een rijtje zetten wat encryptie eigenlijk doet. Het is eenvoudiger dan het klinkt.

Zie encryptie als het stoppen van een brief in een afgesloten doos. Jij hebt een sleutel, de persoon naar wie je hem stuurt heeft een sleutel. Niemand daartussen – niet de post, niet de overheid, niet hackers – kan het openen. Dat is end-to-end encryptie.

Nu praten politici over “legale toegang” alsof het een simpele schakelaar is. In werkelijkheid zijn er maar drie manieren om overheden toegang te geven tot versleutelde gegevens en alle drie maken ze iedereen kwetsbaar:

- Key escrow – Denk: een kopie van je huissleutel aan de overheid geven.

Elke encryptiesleutel wordt ergens opgeslagen waar ambtenaren bij kunnen. Klinkt goed totdat die opslag gehackt wordt – dan zijn alle sleutels van iedereen tegelijk blootgesteld. De VS probeerde dit in de jaren 90 met de Clipper Chip. Onderzoekers hebben het gekraakt. Geschrapt. - Verplichte achterdeuren – Denk: een verborgen deur in elk huis, bij wet.

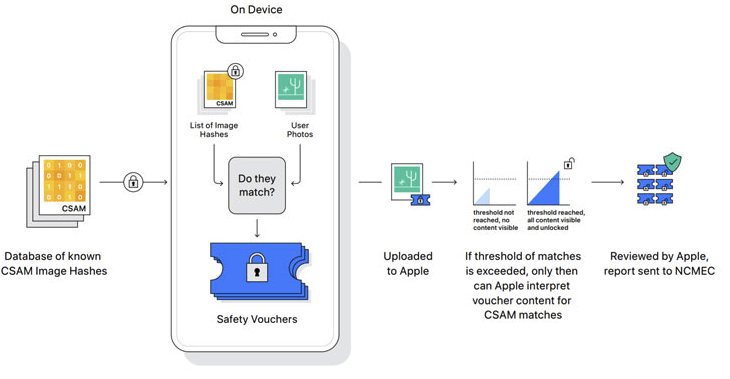

Software moet een geheime weg naar binnen bevatten. Maar een verborgen deur controleert niet wie er doorheen loopt. Als de politie er gebruik van kan maken, dan kunnen hackers, criminelen en buitenlandse spionnen dat ook. De NSA voegde in het geheim een achterdeur toe aan een encryptiestandaard (Dual_EC_DRBG). Toen dit ontdekt werd, ondermijnde het het vertrouwen in een heel wereldwijd systeem. - Client-side scanning – Denk: iemand die je brief leest voordat je hem verzegelt.

Je telefoon scant je berichten en bestanden voordat je ze versleutelt. Apple probeerde dit in 2021 te bouwen voor iCloud Foto’s. Beveiligingsonderzoekers toonden meteen aan dat het opnieuw kon worden gebruikt voor politieke censuur en massasurveillance. Apple trok het terug.

Hier komt het op neer: er is geen achterdeur die alleen de “goeden” kunnen gebruiken. Dit is geen politieke mening. Het is een wiskundig feit. Elke serieuze cryptograaf op deze planeet is het hierover eens.

Als deze plannen tegen 2030 slagen, is het niet slechts één app of één dienst die wordt beïnvloed. Het is alles dat encryptie gebruikt – en dat is eigenlijk alles.

- Jouw VPN? Providers kunnen gedwongen worden om encryptie te verzwakken of je sessiegegevens te overhandigen. Dit heeft niet alleen gevolgen voor EU-burgers – iedereen die een in de EU gevestigde VPN gebruikt of verbinding maakt met EU-infrastructuur wordt ook blootgesteld.

- Je berichtenapps? Signal zou een manier moeten toevoegen waarop overheden je berichten kunnen lezen. Dat doet het hele punt teniet. WhatsApp, Element, Telegrams geheime chats – allemaal hetzelfde.

- Je cloudopslag? Diensten zoals Proton Drive of Tresorit die adverteren met “zero-knowledge encryptie” (wat betekent dat zelfs zij je bestanden niet kunnen lezen) zouden hun systemen opnieuw moeten ontwerpen of de EU-markt moeten verlaten.

- Je telefoon en laptop? Fabrikanten kunnen onder druk worden gezet om tools te ontwikkelen waarmee de autoriteiten gegevens kunnen extraheren voordat de versleuteling begint. In feite een door de overheid voorgeschreven spywarehaak in je besturingssysteem.

En als er eenmaal een zwakke plek is ingebouwd, geldt die voor elke gebruiker van dat systeem. Er wordt geen onderscheid gemaakt tussen de telefoon van een journalist en die van een crimineel. Als het mechanisme eenmaal bestaat, is het beschikbaar voor iedereen die het ontdekt – inclusief hackers, ransomware bendes, bedrijfsspionnen en buitenlandse inlichtingendiensten.

De geschiedenis laat zien dat verplichte kwetsbaarheden altijd worden misbruikt. Niet hypothetisch. Herhaaldelijk.

“Het is alleen voor het vangen van criminelen” is altijd het argument. En zo blijft het nooit.

Elke keer dat een overheid een infrastructuur voor massasurveillance heeft gebouwd voor een “smal” doel, is de reikwijdte uitgebreid. Elke keer. Zonder uitzondering:

- USA – Patriot Act, Sectie 215: Verkocht als terrorismebestrijding. Uiteindelijk werden de telefoongegevens van miljoenen gewone Amerikanen verzameld. We kwamen er alleen achter omdat Edward Snowden de documenten lekte.

- VK – Wet op de onderzoeksbevoegdheden (“Snoopers’ Charter”): Begonnen als instrument voor zware criminaliteit. Nu gebruikt door tientallen overheidsinstanties met zwak gerechtelijk toezicht.

- EU – Europol: Begonnen met drugshandel en terrorisme in 1999. Het mandaat is sindsdien gestaag uitgebreid, met ruimere bevoegdheden en minder controles.

Het patroon is eenvoudig: eerst bouwen ze de tool, dan breiden ze uit hoe die gebruikt wordt. Als de infrastructuur er eenmaal is, is er geen weg meer terug.

Dit gaat iedereen aan: journalisten die bronnen beschermen, advocaten met bevoorrechte communicatie, bedrijven met bedrijfsgeheimen, zorgverleners die gebonden zijn aan GDPR, ontwikkelaars die veilige systemen bouwen en elke gewone persoon die versleutelde berichten, cloudopslag of een VPN gebruikt.

Encryptie beschermt iedereen – of niemand.

Je kunt wetgeving niet in je eentje tegenhouden. Maar je kunt je gegevens wel zo veerkrachtig mogelijk maken, ongeacht welke wetten er worden aangenomen. Hier zijn praktische stappen die je nu al kunt nemen :

✅ Schakel over naar Signal of Molly voor berichten. Signal is gratis, open-source en de gouden standaard voor versleutelde berichten. Probeer op Android Molly – een geharde vork met extra beveiligingen. Schakel verdwijnende berichten in.

✅ Versleutel je cloudbestanden voordat je ze uploadt. Gebruik Cryptomator – een gratis tool die bestanden op je apparaat versleutelt voordat ze de cloud bereiken. Werkt met Google Drive, Dropbox, iCloud of elke andere provider. Zelfs als iemand toegang krijgt tot je account, zien ze wartaal.

✅ Neem een VPN die je echt kunt vertrouwen. Wij raden Mullvad aan – geen e-mail nodig, accepteert contant geld per post, houdt geen logs bij en is overvallen door de politie die niets vond omdat er niets te vinden was. IVPN is een andere goede keuze. Altijd aan, uitschakeling ingeschakeld.

Versleutel elk apparaat dat je bezit. Volledige schijfversleuteling op telefoon en laptop. Sterke pincode of wachtwoordzin (minimaal 8 tekens, idealiter alfanumeriek). BitLocker op Windows, FileVault op Mac, LUKS op Linux.

✅ Overweeg GrapheneOS voor je telefoon. Het is het veiligste mobiele besturingssysteem dat er is. Draait op Pixel-telefoons. Geharde encryptie, netwerkcontrole per app, Google Play met sandbox. We gebruiken het zelf en installeren het voor onze klanten.

✅ Schakel over op versleutelde e-mail. ProtonMail of Tutanota. Beide end-to-end versleuteld, beide open-source. Gmail, Outlook en Yahoo kunnen je e-mails lezen. Deze niet.

✅ Vervang je ISP-router. Koop je eigen router, installeer OpenWRT, configureer versleutelde DNS (Quad9 of Mullvad DNS), stel een VPN in op routerniveau. We verkopen kant-en-klare routers.

✅ Gebruik Tor voor gevoelig browsen. Als je echte anonimiteit nodig hebt, stuurt Tor Browser je verbinding door meerdere versleutelde relais. Log niet in op persoonlijke accounts via Tor – gebruik het voor dingen die echte privacy vereisen.

Verwijder wat je niet nodig hebt. Oude accounts, oude berichten, oude bestanden in de cloud. De veiligste gegevens zijn gegevens die niet bestaan. Minder gegevens op servers betekent minder waar iedereen bij kan.

✅ Blijf op de hoogte en druk je stem terug. Volg de Electronic Frontier Foundation (EFF), European Digital Rights (EDRi) en de Chaos Computer Club (CCC). Teken petities. Neem contact op met je Europarlementariërs. Doneer als je kunt. Wetten als deze worden aangenomen als mensen hun mond houden.

De EU heeft 2030 als deadline gesteld. Dat is over vijf jaar. De basis wordt nu gelegd.

Begin met één of twee stappen uit de bovenstaande lijst. Je hoeft niet alles tegelijk te doen. Maar doe iets. Je privacy beschermt zichzelf niet.