L’UE vuole decriptare tutti i tuoi dati entro il 2030: ecco come proteggerti

Il miglior telefono sicuro 2025

Google Pixel 9 GrapheneOS VPN criptata

Google Pixel 9a GrapheneOS VPN criptata

Il miglior router sicuro 2025

Router criptato CryptHub V3 portatile 4G VPN

Router criptato CryptHub V2 Portable 4G VPN

Saltiamo il gergo e parliamo di ciò che accade realmente.

L’Unione Europea vuole essere in grado di leggere qualsiasi messaggio, file o connessione criptata entro il 2030. Non solo i messaggi di criminali o terroristi. Qualsiasi dato criptato che decidono sia “rilevante”.

Questo significa le tue chat di WhatsApp, i tuoi backup su cloud, la tua VPN, i dati memorizzati sul tuo telefono – tutto quanto. Se questi piani andranno in porto, la tecnologia che rende privata la tua vita privata avrà un punto debole incorporato. Per progettazione.

Ora, potresti pensare: “Non sto facendo nulla di male, perché dovrei preoccuparmi?”. Ecco il modo più semplice per pensarci:

Immagina la serratura della tua porta di casa. Ora immagina che il governo dica che ogni serratura in Europa deve essere dotata di una chiave principale che la polizia può utilizzare. Sembra ragionevole, finché non ti rendi conto che anche i criminali, gli hacker e le spie straniere troveranno la chiave principale. Perché è quello che succede sempre.

Questo è esattamente ciò che viene proposto per la tua vita digitale. E a differenza delle chiavi di casa, una backdoor digitale può essere copiata all’infinito e utilizzata da qualsiasi parte del mondo.

Non è una cosa che è venuta fuori dal nulla. Si è sviluppata per anni.

2022-2023: L’Unione Europea ha proposto il cosiddetto “Controllo delle Chat”, una norma che costringerebbe le app di messaggistica a scansionare ogni messaggio privato che invii. Sì, ogni messaggio. L’idea è quella di catturare i contenuti illegali, ma l’unico modo per farlo su app criptate come Signal o WhatsApp è quello di rompere la crittografia stessa.

Oltre 300 tra i migliori scienziati e ricercatori di sicurezza del mondo hanno firmato una lettera aperta in cui affermano che questo è tecnicamente impossibile senza rendere tutti meno sicuri.

2024: Dopo un’enorme protesta, il Parlamento europeo ha bloccato la proposta. La Germania si oppose pubblicamente. La maggior parte delle persone pensava che fosse morta.

Non lo era.

Nel giugno 2025, la Commissione Europea ha pubblicato una nuova strategia di sicurezza chiamata ProtectEU. Questa volta l’obiettivo è molto più grande della scansione dei messaggi.

I documenti ufficiali sono chiari:

- La crittografia viene ora descritta come una “sfida alle forze dell’ordine”.

- L'”accesso legittimo” ai dati criptati viene inquadrato come una necessità strategica.

- La scadenza è il 2030: non un “forse”, ma un obiettivo concreto.

E non si ferma alla messaggistica. Il campo di applicazione comprende:

- Messaggistica crittografata end-to-end (Signal, WhatsApp, Element)

- Archiviazione cloud crittografata (Proton Drive, Tresorit, iCloud)

- Tunnel VPN (Mullvad, NordVPN, qualsiasi VPN)

- Crittografia dei dispositivi (telefono, laptop, backup)

In parole povere: vogliono la possibilità di leggere tutto ciò che è attualmente protetto dalla crittografia. Tutto.

Questa non è una teoria della cospirazione. Si tratta di documenti pubblicati dalla Commissione Europea che riportano le strategie, i proprietari istituzionali e le scadenze. Puoi leggere tu stesso ProtectEU sul sito web della Commissione Europea.

Prima di addentrarci nella parte tecnica, assicuriamoci di essere sulla stessa lunghezza d’onda su ciò che la crittografia effettivamente fa. È più semplice di quanto sembri.

Pensa alla crittografia come se mettessi una lettera in una scatola chiusa a chiave. Tu hai una chiave, la persona a cui la stai inviando ha una chiave. Nessuno nel mezzo – né il servizio postale, né il governo, né gli hacker – può aprirla. Questa è la crittografia end-to-end.

Ora, i politici parlano di “accesso legittimo” come se fosse un semplice interruttore. In realtà, esistono solo tre modi per consentire ai governi di accedere ai dati crittografati e tutti e tre rendono tutti vulnerabili:

- Key escrow – Pensate: dare una copia delle chiavi di casa vostra al governo.

Ogni chiave di crittografia viene conservata in un luogo a cui i funzionari possono accedere. Sembra una buona idea fino a quando il deposito non viene violato: in questo caso le chiavi di tutti sono esposte in un colpo solo. Gli Stati Uniti ci hanno provato negli anni ’90 con il Clipper Chip. I ricercatori lo hanno decifrato. Rottamato. - Backdoor obbligatorie – Pensa: una porta nascosta in ogni casa, per legge.

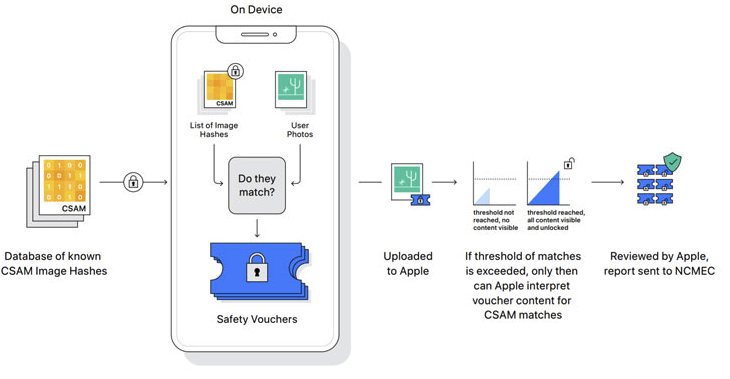

Il software deve includere una via d’accesso segreta. Ma una porta nascosta non controlla chi la attraversa. Se la polizia può usarla, possono farlo anche hacker, criminali e spie straniere. L’NSA ha aggiunto segretamente una backdoor a uno standard di crittografia (Dual_EC_DRBG). Quando è stata scoperta, ha minato la fiducia in un intero sistema globale. - Scansione lato client – Pensa a qualcuno che legge la tua lettera prima che tu la sigilli.

Il tuo telefono scansiona i tuoi messaggi e i tuoi file prima di crittografarli. Apple ha provato a realizzare questo sistema nel 2021 per iCloud Photos. I ricercatori di sicurezza hanno subito dimostrato che poteva essere utilizzato per la censura politica e la sorveglianza di massa. Apple l’ha ritirato.

Ecco il nocciolo della questione: non esiste una backdoor che solo i “buoni” possono utilizzare. Non si tratta di un’opinione politica. È un fatto matematico. Tutti i crittografi seri del pianeta sono d’accordo su questo punto.

Se questi piani andranno a buon fine entro il 2030, non sarà colpita solo un’app o un servizio. Si tratta di tutto ciò che utilizza la crittografia, cioè praticamente tutto.

- La tua VPN? I provider potrebbero essere costretti a indebolire la crittografia o a consegnare i dati della tua sessione. Questo non riguarda solo i cittadini dell’UE: anche chi utilizza una VPN con sede nell’UE o si connette a un’infrastruttura dell’UE è esposto.

- Le tue app di messaggistica? Signal dovrebbe aggiungere un modo per consentire ai governi di leggere i tuoi messaggi. Questo vanifica l’intero scopo. WhatsApp, Element, le chat segrete di Telegram: tutto uguale.

- Il tuo cloud storage? Servizi come Proton Drive o Tresorit che pubblicizzano la “crittografia a conoscenza zero” (il che significa che nemmeno loro possono leggere i tuoi file) dovrebbero riprogettare i loro sistemi o lasciare il mercato dell’UE.

- Il tuo telefono e il tuo portatile? I produttori potrebbero essere costretti a creare strumenti di conformità che consentano alle autorità di estrarre i dati prima che la crittografia entri in funzione. In pratica, un gancio per spyware imposto dal governo nel tuo sistema operativo.

E una volta che una debolezza è incorporata, si applica a tutti gli utenti di quel sistema. Non fa distinzione tra il telefono di un giornalista e quello di un criminale. Una volta che il meccanismo esiste, è a disposizione di chiunque lo scopra, compresi hacker, bande di ransomware, spie aziendali e servizi segreti stranieri.

La storia dimostra che le vulnerabilità obbligatorie vengono sempre abusate. Non ipoteticamente. Ripetutamente.

“Serve solo per catturare i criminali” è sempre l’argomentazione. E non è mai così che rimane.

Ogni volta che un governo ha costruito un’infrastruttura di sorveglianza di massa per uno scopo “ristretto”, la portata si è ampliata. Ogni volta. Senza eccezioni:

- USA – Patriot Act, Sezione 215: Venduto come antiterrorismo. Ha finito per raccogliere i tabulati telefonici di milioni di americani comuni. Lo abbiamo scoperto solo perché Edward Snowden ha diffuso i documenti.

- Regno Unito – Legge sui poteri investigativi (“Snoopers’ Charter”): Iniziata come strumento per i reati gravi. Ora viene utilizzato da decine di agenzie governative con una debole supervisione giudiziaria.

- UE – Europol: ha iniziato ad occuparsi di traffico di droga e terrorismo nel 1999. Da allora il suo mandato si è costantemente ampliato, con poteri più ampi e meno controlli.

Lo schema è semplice: prima costruiscono lo strumento, poi ne ampliano l’utilizzo. Una volta che l’infrastruttura esiste, non si può più tornare indietro.

Questo riguarda tutti: i giornalisti che proteggono le fonti, gli avvocati con comunicazioni privilegiate, le aziende con segreti commerciali, i fornitori di servizi sanitari vincolati dal GDPR, gli sviluppatori che costruiscono sistemi sicuri e tutte le persone comuni che utilizzano la messaggistica criptata, il cloud storage o una VPN.

La crittografia protegge tutti o nessuno.

Non puoi fermare la legislazione da solo. Ma puoi rendere i tuoi dati il più resistenti possibile, indipendentemente dalle leggi che passeranno. Ecco alcuni passi pratici che puoi fare fin da ora:

Passa a Signal o Molly per la messaggistica. Signal è gratuito, open-source e rappresenta il gold standard per la messaggistica criptata. Su Android, prova Molly, un fork rinforzato con ulteriori protezioni. Attiva la scomparsa dei messaggi.

Crittografa i tuoi file cloud prima di caricarli. Usa Cryptomator, uno strumento gratuito che cripta i file sul tuo dispositivo prima che raggiungano il cloud. Funziona con Google Drive, Dropbox, iCloud o qualsiasi altro provider. Anche se qualcuno accede al tuo account, vedrà solo parole senza senso.

Ottieni una VPN di cui ti puoi fidare. Ti consigliamo Mullvad: non richiede l’invio di e-mail, accetta denaro per posta, non conserva registri ed è stato oggetto di irruzione da parte della polizia che non ha trovato nulla perché non c’era nulla da trovare. IVPN è un’altra scelta solida. Sempre attiva, kill switch abilitato.

✅ Crittografa tutti i dispositivi che possiedi. Crittografia dell’intero disco sul telefono e sul portatile. PIN o passphrase forte (minimo 8 caratteri, preferibilmente alfanumerici). BitLocker su Windows, FileVault su Mac, LUKS su Linux.

Considera GrapheneOS per il tuo telefono. È il sistema operativo mobile più sicuro disponibile. Funziona sui telefoni Pixel. Crittografia avanzata, controlli di rete per le app, Google Play in sandbox. È quello che usiamo noi stessi e che installiamo per i nostri clienti.

Passa alle e-mail criptate. ProtonMail o Tutanota. Entrambi crittografati end-to-end, entrambi open-source. Gmail, Outlook e Yahoo possono leggere le tue e-mail. Questi non possono.

Sostituisci il router ISP. Compra il tuo, installa OpenWRT, configura un DNS criptato (Quad9 o Mullvad DNS), imposta una VPN a livello di router. Vendiamo router già temprati e pronti all’uso.

Utilizza Tor per la navigazione sensibile. Quando hai bisogno di un vero anonimato, Tor Browser fa rimbalzare la tua connessione attraverso molteplici relay criptati. Non accedere agli account personali tramite Tor: usalo per le cose che richiedono una vera privacy.

Elimina ciò che non ti serve. Vecchi account, vecchi messaggi, vecchi file nel cloud. I dati più sicuri sono quelli che non esistono. Meno dati sui server significa meno possibilità di accesso per chiunque.

Rimani informato e reagisci. Segui Electronic Frontier Foundation (EFF), European Digital Rights (EDRi) e Chaos Computer Club (CCC). Firma le petizioni. Contatta i tuoi europarlamentari. Fai una donazione se puoi. Leggi come questa passano quando le persone rimangono in silenzio.

L’UE ha fissato come scadenza il 2030. Mancano cinque anni. Le basi vengono gettate proprio ora.

Inizia con uno o due passi dell’elenco precedente. Non è necessario fare tutto in una volta. Ma fai qualcosa. La tua privacy non si protegge da sola.