AB 2030’a kadar tüm verilerinizin şifresini çözmek istiyor – ve kendinizi nasıl koruyabilirsiniz?

En iyi güvenli telefon 2025

Google Pixel 9a GrapheneOS VPN Şifreli

Google Pixel 9 GrapheneOS VPN Şifreli

En iyi güvenli yönlendirici 2025

CryptHub V2 Taşınabilir 4G VPN Şifreli Yönlendirici

CryptHub V3 Taşınabilir 4G VPN Şifreli Yönlendirici

Jargonu geçelim ve gerçekte neler olup bittiğinden bahsedelim.

Avrupa Birliği 2030 yılına kadar şifrelenmiş her türlü mesaj, dosya ya da bağlantıyı okuyabilmek istiyor. Sadece suçlulardan ya da teröristlerden gelen mesajları değil. “İlgili” olduğuna karar verdikleri her türlü şifrelenmiş veri.

Bu da WhatsApp sohbetleriniz, bulut yedeklemeleriniz, VPN’iniz, telefonunuzda depolanan veriler – hepsi anlamına geliyor. Eğer bu planlar hayata geçerse, özel hayatınızı gizli tutan teknoloji yerleşik bir zayıflığa sahip olacak. Tasarım gereği.

Şimdi, şöyle düşünüyor olabilirsiniz: “Ben yanlış bir şey yapmıyorum, neden umursayayım ki?” İşte bunu düşünmenin en basit yolu:

Ön kapınızdaki kilidi hayal edin. Şimdi de hükümetin Avrupa’daki her kilidin polisin kullanabileceği bir ana anahtarla birlikte gelmesi gerektiğini söylediğini düşünün. Kulağa mantıklı geliyor – ta ki suçluların, bilgisayar korsanlarının ve yabancı casusların da bu ana anahtarı bulacağını fark edene kadar. Çünkü her zaman olan budur.

Dijital yaşamınız için önerilen de tam olarak bu. Ve bir ev anahtarının aksine, dijital bir arka kapı sonsuza kadar kopyalanabilir ve dünyanın herhangi bir yerinden kullanılabilir.

Bu bir anda ortaya çıkmadı. Yıllardır inşa ediliyordu.

2022-2023: AB, mesajlaşma uygulamalarını gönderdiğiniz her özel mesajı taramaya zorlayacak bir kural olan “Sohbet Kontrolü” adında bir şey önerdi. Evet, her mesajı. Amaç yasadışı içeriği yakalamaktı ancak Signal ya da WhatsApp gibi şifrelenmiş uygulamalarda bunu yapmanın tek yolu şifrelemenin kendisini kırmaktır.

Dünyanın önde gelen 300’den fazla bilim insanı ve güvenlik araştırmacısı, herkesi daha az güvenli hale getirmeden bunun teknik olarak imkansız olduğunu belirten bir açık mektup imzaladı .

2024: Büyük bir tepkinin ardından Avrupa Parlamentosu öneriyi bloke etti. Almanya buna açıkça karşı çıktı. Çoğu insan bunun öldüğünü varsaydı.

Değildi.

Haziran 2025’te Avrupa Komisyonu ProtectEU adında yeni bir güvenlik stratejisi yayınladı . Bu kez hedef, mesajların taranmasından çok daha büyük.

Resmi belgeler açıktır:

- Şifreleme artık “kolluk kuvvetleri için bir meydan okuma” olarak tanımlanıyor

- Şifrelenmiş verilere “yasal erişim” stratejik bir gereklilik olarak çerçevelenmiştir

- Son tarih 2030 – bir “belki” değil, somut bir hedef

Ve mesajlaşmayla da bitmiyor. Kapsamı kapsar:

- Uçtan uca şifrelenmiş mesajlaşma ( Signal, WhatsApp, Element)

- Şifrelenmiş bulut depolama ( Proton Drive, Tresorit, iCloud)

- VPN tünelleri ( Mullvad, NordVPN, herhangi bir VPN)

- Cihaz şifreleme ( telefonunuz, dizüstü bilgisayarınız, yedeklemeler)

Basit bir ifadeyle: şu anda şifreleme ile korunan her şeyi okuyabilmek istiyorlar. Her şeyi.

Bu bir komplo teorisi değil. Bunlar, stratejilerin, kurumsal sahiplerin ve son tarihlerin belirtildiği yayınlanmış AB Komisyonu belgeleridir. ProtectEU’yu Avrupa Komisyonu’nun web sitesinden kendiniz okuyabilirsiniz.

Teknik konulara girmeden önce, şifrelemenin gerçekte ne işe yaradığı konusunda aynı sayfada olduğumuzdan emin olalım. Göründüğünden daha basittir.

Şifrelemeyi kilitli bir kutunun içine mektup koymak gibi düşünün. Sizde bir anahtar var, gönderdiğiniz kişide de bir anahtar var. Aradaki hiç kimse – ne posta servisi, ne hükümet, ne de bilgisayar korsanları – mektubu açamaz. Bu uçtan uca şifrelemedir.

Şimdi, politikacılar “yasal erişim” hakkında basit bir anahtarmış gibi konuşuyorlar. Gerçekte, hükümetlere şifrelenmiş verilere erişim sağlamanın yalnızca üç yolu vardır ve üçü de herkesi savunmasız hale getirir:

- Anahtar emaneti – Evinizin anahtarının bir kopyasını devlete verdiğinizi düşünün.

Her şifreleme anahtarı yetkililerin erişebileceği bir yerde saklanır. Depo hacklenene kadar kulağa hoş geliyor – o zaman herkesin anahtarları aynı anda açığa çıkıyor. ABD bunu 1990’larda Clipper Chip ile denedi. Araştırmacılar onu kırdı. Hurdaya çıkarıldı. - Zorunlu arka kapılar – Düşünün: kanunen her evde gizli bir kapı.

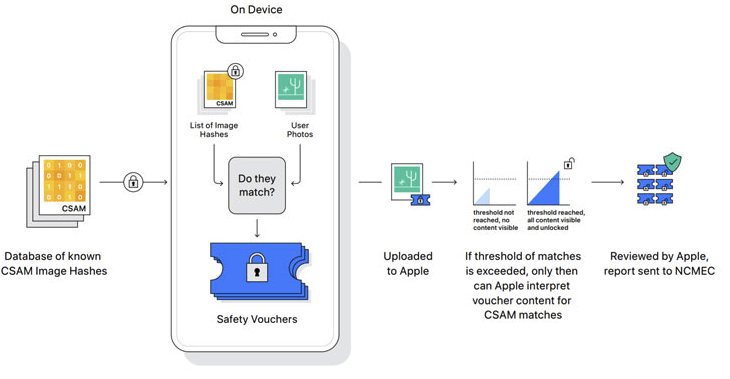

Yazılım gizli bir giriş yolu içermelidir. Ancak gizli bir kapı, içinden kimin geçtiğini kontrol etmez. Polis bunu kullanabiliyorsa, bilgisayar korsanları, suçlular ve yabancı casuslar da kullanabilir. NSA bir şifreleme standardına (Dual_EC_DRBG) gizlice bir arka kapı ekledi. Keşfedildiğinde, tüm küresel sisteme olan güveni sarsmıştır. - İstemci tarafı tarama – Birinin mektubunuzu siz mühürlemeden önce okuduğunu düşünün.

Telefonunuz mesajlarınızı ve dosyalarınızı şifrelemeden önce tarar. Apple bunu 2021 yılında iCloud Photos için geliştirmeyi denedi. Güvenlik araştırmacıları hemen bunun siyasi sansür ve kitlesel gözetim için yeniden kullanılabileceğini gösterdi. Apple bunu geri çekti.

İşin özü şu: sadece “iyi adamların” kullanabileceği bir arka kapı yok. Bu siyasi bir görüş değil. Bu matematiksel bir gerçek. Gezegendeki her ciddi kriptograf bu konuda hemfikirdir.

Eğer bu planlar 2030 yılına kadar başarılı olursa, etkilenecek olan sadece bir uygulama ya da bir hizmet değil. Şifreleme kullanan her şey – ki bu temelde her şey demek.

- VPN’in mi? Sağlayıcılar şifrelemeyi zayıflatmak veya oturum verilerinizi teslim etmek zorunda kalabilir. Bu durum sadece AB vatandaşlarını etkilemez; AB tabanlı bir VPN kullanan veya AB altyapısına bağlanan herkes de bu duruma maruz kalır.

- Mesajlaşma uygulamalarınız? Signal, hükümetlerin mesajlarınızı okuması için bir yol eklemek zorunda kalacaktır. Bu da tüm amacı ortadan kaldırır. WhatsApp, Element, Telegram’ın gizli sohbetleri – hepsi aynı.

- Bulut depolama alanınız mı? Proton Drive ya da Tresorit gibi “sıfır bilgi şifreleme” (yani dosyalarınızı kendilerinin bile okuyamayacağı) reklamı yapan hizmetlerin sistemlerini yeniden tasarlamaları ya da AB pazarından çıkmaları gerekecektir.

- Telefonun ve dizüstü bilgisayarın mı? Üreticilere, yetkililerin şifreleme devreye girmeden önce verileri çıkarmasına izin veren uyumluluk araçları oluşturmaları için baskı yapılabilir. Kısaca, işletim sisteminize devlet tarafından yerleştirilmiş bir casus yazılım kancası.

Ve bir zayıflık bir kez yerleştirildiğinde, o sistemin her kullanıcısı için geçerlidir. Bir gazetecinin telefonu ile bir suçlunun telefonu arasında ayrım yapmaz. Mekanizma bir kez var olduğunda, bilgisayar korsanları, fidye yazılımı çeteleri, şirket casusları ve yabancı istihbarat servisleri de dahil olmak üzere bunu keşfeden herkes tarafından kullanılabilir.

Tarih, zorunlu güvenlik açıklarının her zaman istismar edildiğini göstermektedir. Varsayımsal olarak değil. Tekrar tekrar.

“Bu sadece suçluları yakalamak içindir” argümanı her zaman geçerlidir. Ve bu asla böyle kalmaz.

Bir hükümet ne zaman “dar” bir amaç için kitlesel gözetleme altyapısı kursa, kapsamı genişlemiştir. Her seferinde. İstisnasız:

- ABD – Vatanseverlik Yasası, Bölüm 215: Terörle mücadele olarak satıldı. Milyonlarca sıradan Amerikalının telefon kayıtlarının toplanmasıyla sonuçlandı. Edward Snowden belgeleri sızdırdığı için öğrendik.

- Birleşik Krallık – Soruşturma Yetkileri Yasası (“Snoopers’ Charter”): Ciddi bir suç aracı olarak başladı. Şimdi zayıf yargı denetimi ile düzinelerce devlet kurumu tarafından kullanılıyor.

- AB – Europol: 1999 yılında uyuşturucu kaçakçılığı ve terörizm ile başlamıştır. O zamandan bu yana daha geniş yetkiler ve daha az kontrolle görev alanı sürekli genişledi.

Model basit: önce aracı inşa ediyorlar, sonra nasıl kullanıldığını genişletiyorlar. Altyapı bir kez oluştuğunda geri dönüş yoktur.

Bu herkesi etkiler: kaynaklarını koruyan gazeteciler, ayrıcalıklı iletişimleri olan avukatlar, ticari sırları olan işletmeler, GDPR’ye bağlı sağlık hizmeti sağlayıcıları, güvenli sistemler geliştiren geliştiriciler ve şifreli mesajlaşma, bulut depolama veya VPN kullanan her sıradan insan.

Şifreleme herkesi korur – ya da hiç kimseyi korumaz.

Yasaları kendi başınıza durduramazsınız. Ancak hangi yasalar çıkarsa çıksın verilerinizi mümkün olduğunca dayanıklı hale getirebilirsiniz. İşte hemen şimdi atabileceğiniz pratik adımlar :

✅ Mesajlaşma için Signal veya Molly’ye geçin. Signal ücretsiz, açık kaynak kodlu ve şifreli mesajlaşma için altın standarttır. Android’de, ekstra korumalara sahip sertleştirilmiş bir çatal olan Molly’yi deneyin. Kaybolan mesajları açın.

✅Yüklemeden önce bulut dosyalarınızı şifreleyin. Cihazınızdaki dosyaları buluta ulaşmadan önce şifreleyen ücretsiz bir araç olan Cryptomator’ı kullanın. Google Drive, Dropbox, iCloud veya herhangi bir sağlayıcı ile çalışır. Birisi hesabınıza erişse bile anlamsız şeyler görür.

✅ Gerçekten güvenebileceğiniz bir VPN edinin. Mullvad’ı öneriyoruz – e-posta gerekmiyor, posta yoluyla nakit kabul ediyor, sıfır günlük tutuyor ve bulunacak bir şey olmadığı için hiçbir şey bulamayan polis tarafından basıldı. iVPN başka bir sağlam seçimdir. Her zaman açık, kill switch etkin.

✅ Sahip olduğunuz her cihazı şifreleyin. Telefon ve dizüstü bilgisayarda tam disk şifreleme. Güçlü PIN veya parola (en az 8 karakter, ideal olarak alfanümerik). Windows’ta BitLocker, Mac’te FileVault, Linux’ta LUKS.

✅ Telefonunuz için GrapheneOS’u düşünün. Mevcut en güvenli mobil işletim sistemidir. Pixel telefonlarda çalışır. Güçlendirilmiş şifreleme, uygulama başına ağ kontrolleri, korumalı Google Play. Kendimiz kullanıyoruz ve müşterilerimiz için yüklüyoruz.

✅ Şifreli e-postaya geçin. ProtonMail veya Tutanota. Her ikisi de uçtan uca şifrelenmiş, her ikisi de açık kaynak. Gmail, Outlook ve Yahoo e-postalarınızı okuyabilir. Bunlar okuyamaz.

✅ İSS yönlendiricinizi değiştirin. Kendiniz satın alın, OpenWRT’yi kurun, şifreli DNS (Quad9 veya Mullvad DNS) yapılandırın, yönlendirici düzeyinde bir VPN kurun. Kullanıma hazır, önceden sertleştirilmiş yönlendiriciler satıyoruz.

✅ Hassas gezinme için Tor kullanın. Gerçek bir anonimliğe ihtiyaç duyduğunuzda Tor Browser bağlantınızı birden fazla şifrelenmiş aktarıcıdan geçirir. Tor üzerinden kişisel hesaplarınıza giriş yapmayın – gerçek gizlilik gerektiren şeyler için kullanın.

✅ İhtiyacınız olmayan şeyleri silin. Eski hesaplar, eski mesajlar, buluttaki eski dosyalar. En güvenli veri var olmayan veridir. Sunucularda daha az veri, herhangi birinin erişebileceği daha az veri anlamına gelir.

Haberdar olun ve geri adım atın. Electronic Frontier Foundation (EFF), European Digital Rights (EDRi) ve Chaos Computer Club’ı (CCC) takip edin. Dilekçeleri imzalayın. Parlamento üyelerinizle iletişime geçin. Yapabiliyorsanız bağışta bulunun. Bu gibi yasalar insanlar sessiz kaldığında geçer.

AB son tarih olarak 2030’u belirledi. Bu beş yıl demek. Zemin şu anda hazırlanıyor.

Yukarıdaki listeden bir veya iki adımla başlayın. Her şeyi aynı anda yapmanıza gerek yok. Ama bir şeyler yapın. Gizliliğiniz kendi kendini korumaz.