Die EU will bis 2030 alle Ihre Daten entschlüsseln – und wie Sie sich schützen können

Bestes sicheres Telefon 2025

Google Pixel 9a GrapheneOS VPN Verschlüsselt

Google Pixel 9 GrapheneOS VPN Verschlüsselt

Bester sicherer Router 2025

CryptHub V3 Tragbarer 4G VPN Verschlüsselter Router

CryptHub V2 Tragbarer 4G VPN Verschlüsselter Router

Lassen wir den Fachjargon beiseite und reden wir darüber, was tatsächlich passiert.

Die Europäische Union will bis 2030 in der Lage sein, jede verschlüsselte Nachricht, Datei oder Verbindung zu lesen. Nicht nur Nachrichten von Kriminellen oder Terroristen. Alle verschlüsselten Daten, die sie als “relevant” einstufen.

Das bedeutet Ihre WhatsApp-Chats, Ihre Cloud-Backups, Ihr VPN, die auf Ihrem Telefon gespeicherten Daten – alles. Wenn diese Pläne durchkommen, wird die Technologie, die Ihr Privatleben privat hält, eine eingebaute Schwachstelle haben. Absichtlich.

Jetzt denken Sie vielleicht: “Ich mache doch nichts falsch, warum sollte ich mich darum kümmern?” Hier ist der einfachste Weg, darüber nachzudenken:

Stellen Sie sich das Schloss an Ihrer Haustür vor. Nun stellen Sie sich vor, die Regierung schreibt vor, dass jedes Schloss in Europa mit einem Hauptschlüssel ausgestattet sein muss, den die Polizei verwenden kann. Klingt vernünftig – bis Ihnen klar wird, dass auch Kriminelle, Hacker und ausländische Spione diesen Generalschlüssel finden werden. Denn das ist es, was immer passiert.

Das ist genau das, was für Ihr digitales Leben vorgeschlagen wird. Und im Gegensatz zu einem Hausschlüssel kann eine digitale Hintertür unendlich oft kopiert und von überall auf der Welt genutzt werden.

Das kam nicht aus heiterem Himmel. Es hat sich seit Jahren aufgebaut.

2022-2023: Die EU hat etwas vorgeschlagen, das sich “Chat Control” nennt – eine Vorschrift, die Messaging-Apps dazu zwingen würde, jede private Nachricht, die Sie versenden, zu überprüfen. Ja, jede Nachricht. Die Idee war, illegale Inhalte abzufangen, aber die einzige Möglichkeit, dies bei verschlüsselten Apps wie Signal oder WhatsApp zu tun, ist, die Verschlüsselung selbst zu knacken.

Mehr als 300 der weltbesten Wissenschaftler und Sicherheitsforscher haben einen offenen Brief unterzeichnet, in dem es heißt: Dies ist technisch unmöglich, ohne die Sicherheit aller zu beeinträchtigen.

2024: Nach einer heftigen Gegenreaktion hat das Europäische Parlament den Vorschlag blockiert. Deutschland lehnte ihn öffentlich ab. Die meisten Menschen nahmen an, der Vorschlag sei tot.

Das war es nicht.

Im Juni 2025 veröffentlichte die Europäische Kommission eine neue Sicherheitsstrategie namens ProtectEU. Dieses Mal ist das Ziel viel größer als das Scannen von Nachrichten.

Die offiziellen Dokumente sind eindeutig:

- Verschlüsselung wird jetzt als “Herausforderung für die Strafverfolgung” bezeichnet

- Der “rechtmäßige Zugang” zu verschlüsselten Daten wird als strategische Notwendigkeit formuliert

- Die Frist ist 2030 – kein “vielleicht”, sondern ein konkretes Ziel

Und es bleibt nicht bei der Nachrichtenübermittlung. Der Anwendungsbereich umfasst:

- End-to-End verschlüsselte Nachrichten (Signal, WhatsApp, Element)

- Verschlüsselter Cloud-Speicher (Proton Drive, Tresorit, iCloud)

- VPN-Tunnel (Mullvad, NordVPN, jedes VPN)

- Geräteverschlüsselung (Ihr Telefon, Laptop, Backups)

Im Klartext: Sie wollen die Möglichkeit, alles zu lesen, was derzeit durch Verschlüsselung geschützt ist. Alles.

Dies ist keine Verschwörungstheorie. Dabei handelt es sich um veröffentlichte Dokumente der EU-Kommission, in denen Strategien, institutionelle Eigentümer und Fristen genannt werden. Sie können ProtectEU selbst auf der Website der Europäischen Kommission lesen.

Bevor wir uns mit der Technik befassen, sollten wir sicherstellen, dass wir uns darüber einig sind, was Verschlüsselung eigentlich ist. Es ist einfacher als es klingt.

Stellen Sie sich Verschlüsselung so vor, als würden Sie einen Brief in ein verschlossenes Fach legen. Sie haben einen Schlüssel, die Person, an die Sie den Brief senden, hat einen Schlüssel. Niemand dazwischen – nicht die Post, nicht die Regierung, nicht Hacker – kann ihn öffnen. Das ist die Ende-zu-Ende-Verschlüsselung.

Nun sprechen Politiker über den “rechtmäßigen Zugriff”, als ob das ein einfacher Schalter wäre. In Wirklichkeit gibt es nur drei Möglichkeiten, Regierungen Zugriff auf verschlüsselte Daten zu gewähren, und alle drei machen jeden angreifbar:

- Schlüsselhinterlegung – Stellen Sie sich vor, Sie geben der Regierung eine Kopie Ihres Hausschlüssels.

Jeder Verschlüsselungsschlüssel wird an einem Ort gespeichert, auf den die Behörden Zugriff haben. Das hört sich gut an, bis dieser Speicher gehackt wird – dann sind die Schlüssel von allen auf einmal zugänglich. Die USA haben dies in den 1990er Jahren mit dem Clipper Chip versucht. Forscher haben ihn geknackt. Verschrottet. - Verpflichtende Hintertüren – Stellen Sie sich vor: eine versteckte Tür in jedem Haus, per Gesetz.

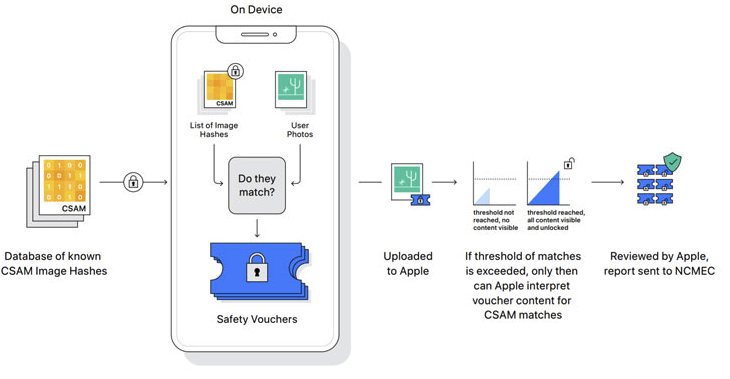

Software muss einen geheimen Eingang haben. Aber bei einer versteckten Tür wird nicht überprüft, wer sie durchschreitet. Wenn die Polizei sie benutzen kann, können das auch Hacker, Kriminelle und ausländische Spione. Die NSA hat heimlich eine Hintertür in einen Verschlüsselungsstandard (Dual_EC_DRBG) eingebaut. Als sie entdeckt wurde, untergrub sie das Vertrauen in ein ganzes globales System. - Client-side scanning – Stellen Sie sich vor, jemand liest Ihren Brief, bevor Sie ihn versiegeln.

Ihr Telefon scannt Ihre Nachrichten und Dateien, bevor es sie verschlüsselt. Apple versuchte dies 2021 für iCloud Photos zu entwickeln. Sicherheitsforscher zeigten sofort, dass es für politische Zensur und Massenüberwachung missbraucht werden könnte. Apple zog es zurück.

Die Quintessenz ist: Es gibt keine Hintertür, die nur die “Guten” benutzen können. Das ist keine politische Meinung. Es ist eine mathematische Tatsache. Jeder seriöse Kryptograph auf diesem Planeten ist sich darin einig.

Wenn diese Pläne bis 2030 erfolgreich sind, ist nicht nur eine App oder ein Dienst betroffen. Es geht um alles, was Verschlüsselung verwendet – und das ist im Grunde alles.

- Ihr VPN? Anbieter könnten gezwungen sein, die Verschlüsselung zu schwächen oder Ihre Sitzungsdaten herauszugeben. Dies betrifft nicht nur EU-Bürger – jeder, der ein in der EU ansässiges VPN nutzt oder sich mit einer EU-Infrastruktur verbindet, ist ebenfalls gefährdet.

- Ihre Messaging-Apps? Signal müsste eine Möglichkeit schaffen, dass Regierungen Ihre Nachrichten lesen können. Das macht den ganzen Sinn zunichte. WhatsApp, Element, die geheimen Chats von Telegram – alles dasselbe.

- Ihr Cloud-Speicher? Dienste wie Proton Drive oder Tresorit, die mit einer “Zero-Knowledge-Verschlüsselung” werben (was bedeutet, dass nicht einmal sie Ihre Dateien lesen können), müssten ihre Systeme umgestalten oder den EU-Markt verlassen.

- Ihr Telefon und Ihr Laptop? Hersteller könnten unter Druck gesetzt werden, Compliance-Tools zu entwickeln, mit denen Behörden Daten extrahieren können, bevor die Verschlüsselung einsetzt. Im Grunde ein von der Regierung vorgeschriebener Spyware-Haken in Ihrem Betriebssystem.

Und sobald eine Schwachstelle eingebaut ist, gilt sie für jeden Benutzer dieses Systems. Sie macht keinen Unterschied zwischen dem Telefon eines Journalisten und dem eines Kriminellen. Sobald der Mechanismus vorhanden ist, steht er jedem zur Verfügung, der ihn entdeckt – einschließlich Hackern, Ransomware-Banden, Unternehmensspionen und ausländischen Geheimdiensten.

Die Geschichte zeigt, dass obligatorische Schwachstellen immer missbraucht werden. Nicht hypothetisch. Wiederholt.

“Es ist nur dazu da, Verbrecher zu fangen”, lautet immer das Argument. Und so bleibt es nie.

Jedes Mal, wenn eine Regierung eine Massenüberwachungsinfrastruktur für einen “engen” Zweck aufgebaut hat, hat sich der Umfang erweitert. Jedes Mal. Ohne Ausnahme:

- USA – Patriot Act, Abschnitt 215: Verkauft als Terrorismusbekämpfung. Am Ende wurden die Telefondaten von Millionen von Amerikanern gesammelt. Wir haben das nur herausgefunden, weil Edward Snowden die Dokumente veröffentlicht hat.

- Großbritannien – Investigatory Powers Act (“Snoopers’ Charter”): Ursprünglich ein Instrument für schwere Verbrechen. Jetzt wird es von Dutzenden von Regierungsbehörden mit schwacher richterlicher Kontrolle eingesetzt.

- EU – Europol: Begann 1999 mit der Bekämpfung von Drogenhandel und Terrorismus. Ihr Mandat hat sich seitdem stetig erweitert, mit umfassenderen Befugnissen und weniger Kontrollen.

Das Muster ist einfach: Zuerst bauen sie das Tool, dann erweitern sie die Art und Weise, wie es verwendet wird. Sobald die Infrastruktur vorhanden ist, gibt es kein Zurück mehr.

Dies betrifft jeden: Journalisten, die ihre Quellen schützen, Anwälte mit privilegierter Kommunikation, Unternehmen mit Geschäftsgeheimnissen, Gesundheitsdienstleister, die an die Datenschutzgrundverordnung gebunden sind, Entwickler, die sichere Systeme entwickeln, und jeden normalen Menschen, der verschlüsselte Nachrichten, Cloud-Speicher oder ein VPN verwendet.

Verschlüsselung schützt jeden – oder niemanden.

Sie können die Gesetzgebung nicht allein aufhalten. Aber Sie können Ihre Daten so widerstandsfähig wie möglich machen, unabhängig davon, welche Gesetze verabschiedet werden. Hier finden Sie praktische Schritte, die Sie sofort unternehmen können :

Wechseln Sie zu Signal oder Molly für die Nachrichtenübermittlung. Signal ist kostenlos, Open-Source und der Goldstandard für verschlüsselte Nachrichten. Unter Android sollten Sie Molly ausprobieren – ein gehärteter Fork mit zusätzlichen Schutzfunktionen. Schalten Sie das Verschwinden von Nachrichten ein.

✅ Verschlüsseln Sie Ihre Cloud-Dateien vor dem Hochladen. Verwenden Sie Cryptomator – ein kostenloses Tool, das die Dateien auf Ihrem Gerät verschlüsselt, bevor sie in die Cloud gelangen. Funktioniert mit Google Drive, Dropbox, iCloud oder jedem anderen Anbieter. Selbst wenn jemand auf Ihr Konto zugreift, sieht er nur Kauderwelsch.

Holen Sie sich ein VPN, dem Sie wirklich vertrauen können. Wir empfehlen Mullvad – keine E-Mail erforderlich, akzeptiert Bargeld per Post, führt keine Protokolle und wurde bereits von der Polizei durchsucht, die nichts fand, weil es nichts zu finden gab. IVPN ist eine weitere solide Wahl. Immer eingeschaltet, Kill Switch aktiviert.

✅ Verschlüsseln Sie jedes Gerät, das Sie besitzen. Vollständige Festplattenverschlüsselung auf Telefon und Laptop. Starke PIN oder Passphrase (mindestens 8 Zeichen, idealerweise alphanumerisch). BitLocker auf Windows, FileVault auf Mac, LUKS auf Linux.

✅ Ziehen Sie GrapheneOS für Ihr Telefon in Betracht. Es ist das sicherste mobile Betriebssystem auf dem Markt. Läuft auf Pixel-Telefonen. Gehärtete Verschlüsselung, Netzwerkkontrollen pro App, Google Play in der Sandbox. Wir verwenden es selbst und installieren es für unsere Kunden.

✅ Wechseln Sie zu verschlüsselten E-Mails. ProtonMail oder Tutanota. Beide Ende-zu-Ende-verschlüsselt, beide Open-Source. Gmail, Outlook und Yahoo können Ihre E-Mails lesen. Diese können es nicht.

✅ Ersetzen Sie Ihren ISP-Router. Kaufen Sie Ihren eigenen, installieren Sie OpenWRT, konfigurieren Sie verschlüsselte DNS (Quad9 oder Mullvad DNS), richten Sie ein VPN auf Routerebene ein. Wir verkaufen vorgefertigte Router, die sofort einsatzbereit sind.

✅ Verwenden Sie Tor für sensibles Surfen. Wenn Sie echte Anonymität benötigen, leitet der Tor-Browser Ihre Verbindung durch mehrere verschlüsselte Relays. Loggen Sie sich nicht über Tor in persönliche Konten ein – verwenden Sie es für Dinge, die echte Privatsphäre erfordern.

✅ Löschen Sie, was Sie nicht brauchen. Alte Konten, alte Nachrichten, alte Dateien in der Cloud. Die sichersten Daten sind Daten, die nicht existieren. Weniger Daten auf den Servern bedeuten weniger Möglichkeiten für den Zugriff durch Dritte.

✅ Bleiben Sie informiert und wehren Sie sich. Folgen Sie der Electronic Frontier Foundation (EFF), European Digital Rights (EDRi) und dem Chaos Computer Club (CCC). Unterzeichnen Sie Petitionen. Kontaktieren Sie Ihre Europaabgeordneten. Spenden Sie, wenn Sie können. Gesetze wie dieses werden verabschiedet, wenn die Menschen schweigen.

Die EU hat das Jahr 2030 als Frist festgelegt. Das ist noch fünf Jahre entfernt. Die Weichen werden bereits jetzt gestellt.

Beginnen Sie mit einem oder zwei Schritten aus der obigen Liste. Sie müssen nicht alles auf einmal tun. Aber tun Sie etwas. Ihre Privatsphäre schützt sich nicht von selbst.