EU vill dekryptera alla dina data senast 2030 – och hur du skyddar dig

Bästa säkra telefonen 2025

Google Pixel 9a GrapheneOS VPN krypterad

Google Pixel 9 GrapheneOS VPN Krypterad

Bästa säkra router 2025

CryptHub V2 Bärbar 4G VPN-krypterad Router

CryptHub V3 Bärbar 4G VPN-krypterad Router

Låt oss skippa jargongen och prata om vad som faktiskt händer.

Europeiska unionen vill kunna läsa alla krypterade meddelanden, filer och anslutningar senast 2030. Inte bara meddelanden från brottslingar eller terrorister. Alla krypterade data som de anser vara “relevanta”.

Det innebär dina WhatsApp-chattar, dina molnbackuper, ditt VPN, din telefons lagrade data – alltihop. Om dessa planer går igenom kommer den teknik som håller ditt privatliv privat att ha en inbyggd svaghet. Genom design.

Nu kanske du tänker: “Jag gör inget fel, varför skulle jag bry mig?” Här är det enklaste sättet att tänka på det:

Föreställ dig låset på din ytterdörr. Föreställ dig nu att regeringen säger att varje lås i Europa måste ha en huvudnyckel som polisen kan använda. Det låter rimligt – tills du inser att brottslingar, hackare och utländska spioner också kommer att hitta den huvudnyckeln. För det är vad som alltid händer.

Det är precis vad som föreslås för ditt digitala liv. Och till skillnad från en husnyckel kan en digital bakdörr kopieras i det oändliga och användas var som helst i världen.

Det här kom inte från ingenstans. Det har byggts upp i åratal.

2022-2023: EU föreslog något som kallas “Chat Control” – en regel som skulle tvinga meddelandeappar att skanna alla privata meddelanden du skickar. Ja, varje meddelande. Tanken var att fånga upp olagligt innehåll, men det enda sättet att göra detta på krypterade appar som Signal eller WhatsApp är att bryta själva krypteringen.

Över 300 av världens främsta vetenskapsmän och säkerhetsforskare har undertecknat ett öppet brev där de säger att detta är tekniskt omöjligt utan att göra alla mindre säkra.

2024: Efter en enorm motreaktion blockerade Europaparlamentet förslaget. Tyskland motsatte sig det offentligt. De flesta antog att det var dött.

Det var det inte.

I juni 2025 publicerade Europeiska kommissionen en ny säkerhetsstrategi kallad ProtectEU. Den här gången är målet mycket större än att skanna meddelanden.

De officiella dokumenten är tydliga:

- Kryptering beskrivs nu som en “utmaning för brottsbekämpande myndigheter”

- “Laglig tillgång” till krypterad data framställs som en strategisk nödvändighet

- Tidsfristen är 2030 – inte ett “kanske”, utan ett konkret mål

Och det stannar inte vid meddelanden. Omfattningen täcker:

- End-to-end-krypterad meddelandehantering (Signal, WhatsApp, Element)

- Krypterad molnlagring (Proton Drive, Tresorit, iCloud)

- VPN-tunnlar (Mullvad, NordVPN, alla VPN)

- Kryptering av enheter (din telefon, laptop, säkerhetskopior)

I klartext: de vill ha möjlighet att läsa allt som för närvarande skyddas av kryptering. Allting.

Detta är inte en konspirationsteori. Det är publicerade dokument från EU-kommissionen med namngivna strategier, institutionella ägare och tidsfrister. Du kan själv läsa ProtectEU på EU-kommissionens webbplats.

Innan vi går in på det tekniska, låt oss se till att vi är överens om vad kryptering faktiskt gör. Det är enklare än det låter.

Tänk på kryptering som att lägga ett brev i en låst låda. Du har en nyckel, och den du skickar det till har en nyckel. Ingen däremellan – inte postverket, inte regeringen, inte hackare – kan öppna det. Det är end-to-end-kryptering.

Nu talar politiker om “laglig åtkomst” som om det vore en enkel brytare. I själva verket finns det bara tre sätt att ge myndigheter tillgång till krypterad data, och alla tre gör alla sårbara:

- Key escrow – Tänk: att ge en kopia av din husnyckel till regeringen.

Varje krypteringsnyckel lagras någonstans där tjänstemännen kan komma åt den. Det låter bra tills lagret blir hackat – då exponeras allas nycklar på en gång. USA försökte med detta på 1990-talet med Clipper Chip. Forskare knäckte det. Skrotat. - Obligatoriska bakdörrar – Tänk: en dold dörr i varje hus, enligt lag.

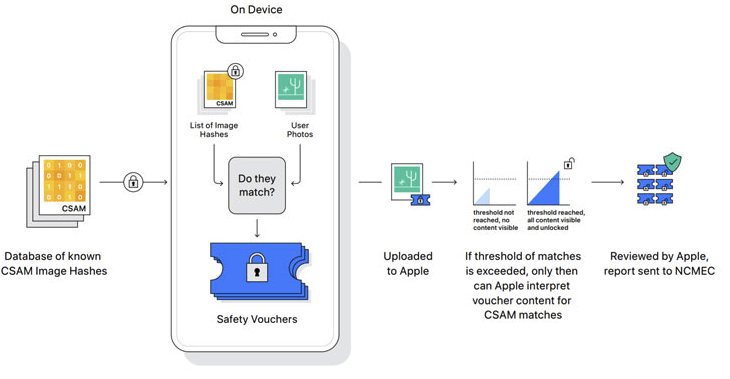

Programvara måste innehålla en hemlig väg in. Men en dold dörr kontrollerar inte vem som går igenom den. Om polisen kan använda den, så kan hackare, brottslingar och utländska spioner också göra det. NSA lade i hemlighet till en bakdörr i en krypteringsstandard (Dual_EC_DRBG). När det upptäcktes undergrävde det förtroendet för ett helt globalt system. - Skanning på klientsidan – Tänk: någon läser ditt brev innan du förseglar det.

Din telefon skannar dina meddelanden och filer innan du krypterar dem. Apple försökte bygga detta 2021 för iCloud Photos. Säkerhetsforskare visade omedelbart att det kunde återanvändas för politisk censur och massövervakning. Apple drog tillbaka det.

Så här ligger det till: det finns ingen bakdörr som bara “de goda” kan använda. Detta är inte en politisk åsikt. Det är ett matematiskt faktum. Varje seriös kryptograf på planeten håller med om detta.

Om dessa planer lyckas fram till 2030 är det inte bara en app eller en tjänst som påverkas. Det är allt som använder kryptering – vilket i princip är allt.

- Ditt VPN? Leverantörer kan tvingas att försvaga krypteringen eller lämna ut dina sessionsdata. Detta drabbar inte bara EU-medborgare – alla som använder ett EU-baserat VPN eller ansluter till EU-infrastruktur blir också utsatta.

- Dina meddelandeappar? Signal skulle behöva lägga till ett sätt för regeringar att läsa dina meddelanden. Det besegrar hela poängen. WhatsApp, Element, Telegrams hemliga chattar – allt är detsamma.

- Din molnlagring? Tjänster som Proton Drive eller Tresorit som marknadsför “nollkunskapskryptering” (vilket innebär att inte ens de kan läsa dina filer) skulle bli tvungna att omforma sina system eller lämna EU-marknaden.

- Din telefon och laptop? Tillverkare kan komma att pressas att bygga efterlevnadsverktyg som låter myndigheter extrahera data innan krypteringen börjar fungera. I princip en myndighetsbestämd spionprogramskrok i ditt operativsystem.

Och när en svaghet väl är inbyggd gäller den för alla användare av systemet. Den gör ingen skillnad mellan en journalists telefon och en brottslings telefon. När mekanismen väl finns är den tillgänglig för alla som upptäcker den – inklusive hackare, ransomware-gäng, företagsspioner och utländska underrättelsetjänster.

Historien visar att obligatoriska sårbarheter alltid missbrukas. Inte hypotetiskt. Upprepade gånger.

“Det är bara för att fånga brottslingar” är alltid argumentet. Och det är aldrig så det förblir.

Varje gång en regering har byggt infrastruktur för massövervakning i ett “snävt” syfte har omfattningen utvidgats. Varje gång. Utan undantag:

- USA – Patriot Act, avsnitt 215: Säljs som terroristbekämpning. Slutade med att man samlade in telefonuppgifter om miljontals vanliga amerikaner. Vi fick reda på det först när Edward Snowden läckte dokumenten.

- Storbritannien – lagen om utredningsbefogenheter (“Snoopers’ Charter”): Började som ett verktyg för grov brottslighet. Används nu av dussintals myndigheter med svag rättslig tillsyn.

- EU – Europol: Började med narkotikahandel och terrorism 1999. Dess mandat har stadigt utökats sedan dess, med större befogenheter och färre kontroller.

Mönstret är enkelt: först bygger de verktyget, sedan utökar de hur det används. När infrastrukturen väl finns, finns det ingen återvändo.

Det här påverkar alla: journalister som skyddar källor, advokater med privilegierad kommunikation, företag med affärshemligheter, vårdgivare som omfattas av GDPR, utvecklare som bygger säkra system och alla vanliga människor som använder krypterade meddelanden, molnlagring eller VPN.

Kryptering skyddar alla – eller ingen.

Du kan inte stoppa lagstiftning på egen hand. Men du kan göra dina data så motståndskraftiga som möjligt, oavsett vilka lagar som antas. Här är några praktiska åtgärder som du kan vidta redan nu:

✅ Växla till Signal eller Molly för meddelanden. Signal är gratis, har öppen källkod och är guldstandarden för krypterade meddelanden. På Android kan du prova Molly – en härdad fork med extra skydd. Slå på försvinnande meddelanden.

✅ Kryptera dina molnfiler innan du laddar upp dem. Använd Cryptomator – ett gratis verktyg som krypterar filer på din enhet innan de når molnet. Fungerar med Google Drive, Dropbox, iCloud eller någon annan leverantör. Även om någon kommer åt ditt konto ser de bara rappakalja.

✅ Skaffa ett VPN som du faktiskt kan lita på. Vi rekommenderar Mullvad – ingen e-post krävs, accepterar kontanter via post, sparar inga loggar och har blivit rånad av polisen som inte hittade något eftersom det inte fanns något att hitta. IVVPN är ett annat bra val. Alltid på, kill switch aktiverad.

✅ Kryptera alla enheter du äger. Full diskkryptering på telefonen och den bärbara datorn. Stark PIN-kod eller lösenfras (minst 8 tecken, helst alfanumerisk). BitLocker på Windows, FileVault på Mac, LUKS på Linux.

✅ Överväg GrapheneOS för din telefon. Det är det säkraste mobila operativsystemet som finns. Körs på Pixel-telefoner. Härdad kryptering, nätverkskontroller per app, sandboxad Google Play. Det är vad vi använder själva och installerar för våra kunder.

✅ Byt till krypterad e-post. ProtonMail eller Tutanota. Båda krypterade från början till slut, båda med öppen källkod. Gmail, Outlook och Yahoo kan läsa dina e-postmeddelanden. Det kan inte dessa.

✅ Byt ut din ISP-router. Köp din egen, installera OpenWRT, konfigurera krypterad DNS (Quad9 eller Mullvad DNS), konfigurera ett VPN på routernivå. Vi säljer förhärdade routrar som är redo att användas.

✅ Använd Tor för känslig surfning. När du behöver verklig anonymitet studsar Tor Browser din anslutning genom flera krypterade reläer. Logga inte in på personliga konton via Tor – använd det för saker som kräver verklig integritet.

✅ Ta bort det du inte behöver. Gamla konton, gamla meddelanden, gamla filer i molnet. Den säkraste datan är den som inte finns. Mindre data på servrar innebär mindre för vem som helst att komma åt.

✅ Håll dig informerad och tryck tillbaka. Följ Electronic Frontier Foundation (EFF), European Digital Rights (EDRi) och Chaos Computer Club (CCC). Skriv under petitioner. Kontakta dina EU-parlamentariker. Donera om du kan. Lagar som denna går igenom när människor håller tyst.

EU har satt 2030 som deadline. Det är fem år bort. Grundarbetet läggs just nu.

Börja med ett eller två steg från listan ovan. Du behöver inte göra allt på en gång. Men gör något. Din integritet skyddar inte sig själv.