Cyber-statistikker

Databrud kan kompromittere følsomme oplysninger, potentielt udsætte brugerne for identitetstyveri, underminere virksomhedens omdømme og resultere i ansvar for overtrædelser af reglerne.

Gennemsnitlige omkostninger ved et malware-angreb

Gennemsnitlige omkostninger ved et databrud

Estimerede tab for sundhedsindustrien

Angreb på forsyningskæden er steget med 74%.

Almindelige cybersikkerhedstrusler

Cybersikkerhedstrusler omfatter forskellige risici, der kan skade digitale systemer, netværk og data.

Disse trusler kommer i forskellige former, som malware, phishing, ransomware og andre skadelige cyberangreb. Malware omfatter virus og spyware, der bryder ind i systemer for at stjæle private oplysninger.

Phishing er, når falske e-mails eller hjemmesider narrer brugere til at udlevere personlige oplysninger. Ransomware låser dine data og beder om penge for at låse dem op.

For at bekæmpe disse risici er det vigtigt at have pålidelig hardware og software, hyppige opdateringer, træning i brug og datakryptering.

Almindelige cyberangreb

Malware

Malware eller ondsindet software er en generel betegnelse for skadelige programmer som vira, der er skabt til at forstyrre, beskadige eller få uautoriseret adgang til følsomme oplysninger på computere, mobile enheder eller IoT-enheder.

Omkring 71% af organisationerne rapporterede, at de havde oplevet en eller anden form for malware-aktivitet, som desværre spredte sig fra en medarbejder til en anden på arbejdspladsen. Derudover blev omkring 51% af organisationerne udsat for et ransomware-angreb, som resulterede i en betydelig delvis afbrydelse af deres forretningsdrift, hvilket skabte uforudsete udfordringer. Desuden blev der opdaget over 3000 malware-inficerede websites på ugentlig basis mellem januar og marts 2020, hvilket illustrerer den alarmerende stigning i cybersikkerhedstrusler i den periode.

Spyware

Ondsindet software, der i hemmelighed overvåger en enhed og sender oplysninger til en tredjepart, kan stjæle personlige oplysninger som adgangskoder eller onlinevaner, hvilket fører til identitetstyveri og bedrageri.

Dette er en velkendt angrebsmetode, der er rettet mod en bestemt bruger og sporer dennes onlineaktivitet. Den cyberkriminelle får adgang til oplysninger fra den ondsindede software, f.eks. hvad der vises på den inficerede enhed, onlinevaner eller legitimationsoplysninger, som kan bruges til at forårsage følelsesmæssig, psykologisk og økonomisk skade på brugeren og dennes kontakter.

Ransomware

Ransomware er en type ondsindet software, der blokerer brugernes adgang til deres enheder eller vigtige filer, indtil der er betalt en løsesum.

Løsepengeangreb udsætter enkeltpersoner og organisationer for risiko, da de kan sprede sig gennem et netværk uden at blive opdaget og true brugernes aktiviteter og partnerskaber. De er særligt farlige, fordi de bruger krypteringsmetoder, der er svære at bryde, hvilket gør gendannelse udfordrende. Når data er kompromitteret, vil de kun blive returneret til den retmæssige ejer, hvis der betales en løsesum. Cyberkriminelle beder ofte om løsepenge i kryptovaluta for at holde deres identitet hemmelig.

Phishing

Phishing er en type cyberangreb, der har til formål at stjæle brugernes oplysninger, f.eks. login-oplysninger og kreditkortnumre, ved hjælp af falske e-mails og hjemmesider.

Vidste du, at alarmerende 96% af alle phishing-angreb stammer fra e-mailkommunikation? I 2020 viste en undersøgelse, at 1 ud af 22 brugere blev ofre for en phishing-mail, hvilket understreger, hvor udbredt denne trussel er. Situationen eskalerede dramatisk under COVID-19-pandemien, hvor phishing-angreb steg med forbløffende 667% på bare en enkelt måned. Desuden er det særligt bekymrende, at 32,5 % af e-mails indeholdt ordet “BETALING” i emnelinjen, hvilket tyder på, at ondsindede aktører strategisk går efter finansielle oplysninger. Endnu mere bekymrende er det, at 1 ud af 8 medarbejdere indrømmede at have delt følsomme oplysninger på phishing-sider, hvilket rejser alvorlige spørgsmål om organisatoriske sikkerhedsforanstaltninger. I sidste ende er det værd at bemærke, at hele 22 % af alle databrud i 2020 blev tilskrevet phishing-angreb, hvilket gør dette til et kritisk problem for både enkeltpersoner og institutioner.

DNS-tunnelering

DNS-tunneling er et angreb, der er svært at finde, og som sender DNS-anmodninger til en hackers server, hvilket skaber en skjult måde at kontrollere systemer og stjæle data på. Hackere bruger DNS-tunneling til at sende data gennem firewalls til deres ondsindede aktiviteter.

DNS-tunnelering er en alvorlig form for DNS-angreb. De fleste organisationer bruger firewalls til at beskytte deres interne netværk mod trusler fra internettet. Ved at skabe en “bypass-tunnel” kan cyberkriminelle få adgang til og kontrollere organisationens interne netværk og individuelle enheder.

Man-in-the-middle-angreb

Et man-in-the-middle-angreb opstår, når en cyberkriminel i al hemmelighed deltager i en samtale mellem to parter, så de kan stjæle oplysninger eller udgive sig for at være en af de involverede og få det til at se ud som en normal udveksling.

Man-in-the-middle (MitM)-angreb findes i to typer: Det ene kræver, at man er tæt på målet, og det andet bruger skadelig software eller malware. En angriber opretter forbindelse til en usikret Wi-Fi-router, som ofte findes på offentlige steder med gratis Wi-Fi og nogle gange i folks hjem. Et vellykket man-in-the-middle-angreb opsnapper ikke bare data; angriberen skal også dekryptere dem for at kunne læse og bruge dem.

Hvad skal jeg gøre, hvis jeg har mistanke om en cybersikkerhedstrussel?

Hvis du har mistanke om en cybersikkerhedstrussel, skal du rapportere det til vores IT-afdeling og ændre alle kompromitterede adgangskoder.

Almindelige sårbarheder og grund til bekymring

Hardware

Hardwaresårbarheder er fejl i et computersystem, som kan udnyttes til at få adgang, enten eksternt eller fysisk. Enhver måde, hvorpå en chip med eksekverbar kode kan føjes til en computer, er en hardwaresårbarhed. Når en bruger installerer software, flytter filer eller tilslutter flashdrev, står de over for potentielle hardwaresårbarheder. Beskyttelse af fysisk adgang ved at sikre åbninger, skabe og kasser, der indeholder computerudstyr, hjælper med at beskytte mod disse sårbarheder. En anden type hardwaresårbarhed opstår, når der er en uventet fejl, som gør det muligt for cyberangribere at tage kontrol over et system ved at opnå højere rettigheder eller køre kode. Disse sårbarheder er normalt målrettede i stedet for at blive udnyttet gennem tilfældige hackingforsøg og påvirker ofte systemer og organisationer med høj værdi.

Software

Hvis man ikke retter sårbarheder, kan man udsætte organisationens it-systemer for risiko. Remote code execution, eller RCE, er en type sårbarhed, der giver cyberangribere mulighed for at køre skadelig kode på svage arbejdsstationer på afstand. Angribere kan udnytte softwaresvagheder til at udføre handlinger. RCE er den mest almindelige sårbarhed, der findes i software i dag, og kan føre til yderligere angreb. Når en ubuden gæst forsøger at få adgang til et system uden tilladelse, starter han typisk med at scanne målet, indsamler eventuelle “udsatte” data og udnytter derefter sikkerhedsbrister eller sårbarheder. Derfor er sårbarheder og eksponeringer afgørende punkter at overveje, når man skal beskytte et system mod uautoriseret adgang.

Operativsystem

Operativsystemer står over for flere sikkerhedsrisici, efterhånden som den globale tilgængelighed øges, og der rapporteres om flere sårbarheder og hændelser. Disse sikkerhedsproblemer fører ofte til data- eller identitetstyveri. Mange operativsystemer prioriterer andre funktioner frem for brugerbeskyttelse og tillader installation af usikker software med administratorrettigheder, der kan kompromittere personlige oplysninger.

Netværk

En netværkssårbarhed er en fejl i software, hardware eller processer, som kan udnyttes af angribere og føre til sikkerhedsbrud. Databrud og cyberangreb begynder ofte, når en hacker udnytter en svaghed i en organisations netværk. Den dårlige sikkerhed giver angriberne mulighed for at få fjernadgang, ændre data eller helt overtage kontrollen med netværket.

Telekommunikation

Telekommunikationsindustrien skaber og administrerer de komplekse netværk, der bruges til tale- og datakommunikation. Teleselskaber håndterer store mængder følsomme oplysninger fra brugere og organisationer, hvilket gør dem til primære mål for cybertrusler. På grund af dens indbyrdes forbundethed kan de trusler, som telebranchen står over for, grupperes i to relaterede kategorier:

- Trusler, der er rettet direkte mod teleselskaber (såsom DDoS-angreb, målrettede indbrud, udnyttelse af sårbarheder i netværksenheder og menneskerelaterede problemer som insidertrusler, social engineering og uautoriseret adgang til data).

- Trusler rettet mod brugere af teletjenester, især dem, der bruger mobil- og internettjenester.

Dataoverførsel

Overførsel af data via usikre enheder, apps eller teknologier udgør en betydelig risiko for brugere eller organisationer, da det kan føre til, at følsomme oplysninger deles med uautoriserede personer eller giver cyberkriminelle uønsket adgang til vigtige computere, hvilket potentielt giver dem mulighed for at komme ind på en virksomheds netværk.

Hvilken hardware er den rigtige for dig?

Google Pixel 9 GrapheneOS VPN Krypteret

- Hardware sikret

- Software sikret

- Operativsystemet er sikkert

- Telekommunikation sikret

- Sikrede dataoverførsler

- Krypteringsprotokol

- Privatlivets fred

- VPN-krypteret

Google Pixel Tablet GrapheneOS VPN Krypteret

- Hardware sikret

- Software sikret

- Operativsystemet er sikkert

- Telekommunikation sikret

- Sikrede dataoverførsler

- Krypteringsprotokol

- Privatlivets fred

- VPN-krypteret

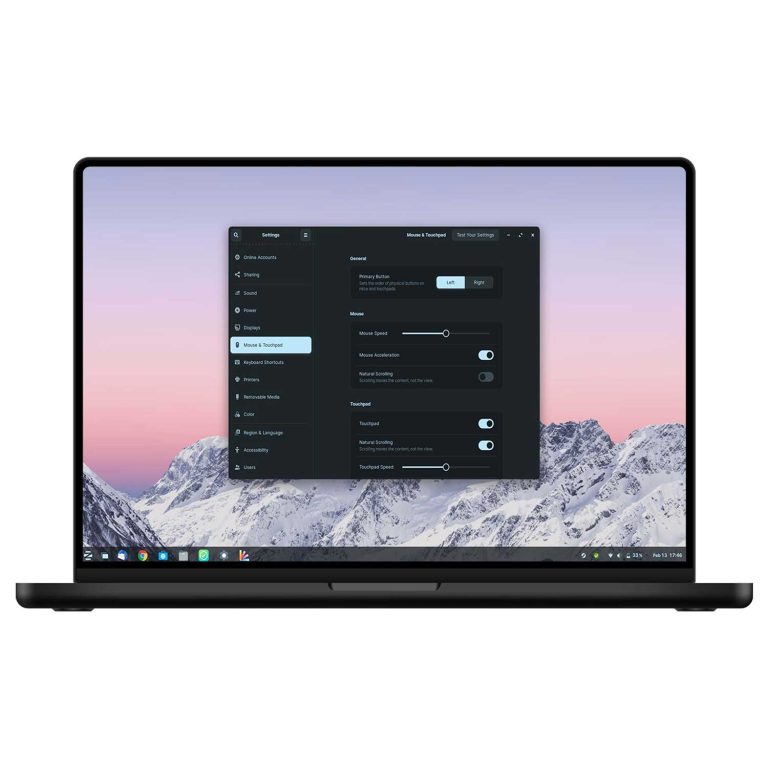

CryptPad Pro 14 Phantom

- Hardware sikret

- Software sikret

- Operativsystemet er sikkert

- Telekommunikation sikret

- Sikrede dataoverførsler

- Krypteringsprotokol

- Privatlivets fred

- VPN-krypteret

CryptHub V2 Bærbar 4G VPN-krypteret Router

- Hardware sikret

- Software sikret

- Operativsystemet er sikkert

- Telekommunikation sikret

- Sikrede dataoverførsler

- Krypteringsprotokol

- Privatlivets fred

- VPN-krypteret

Hvordan sikrer vi din enhed?

Hardware-kryptering

CRYPTVICE bruger en ekstra krypteringsmetode, der involverer en fysisk krypteringsnøgle (Private Key) for at forbedre sikkerheden og kompatibiliteten for vores krypterede mobile enheder. Hver brugers krypteringsenhed konfigureres unikt for at reducere risikoen for cyberangreb.

Kryptering af software

CRYPTVICEs krypterede enheder bruger forskellige krypteringsprotokoller til de apps, der er installeret på dem.

Silent Circle’s lydløse telefon

bruger ZRTP-protokollen til sikre stemmeopkald, beskeder og videochats. Denne protokol sikrer, at selv hvis data opsnappes, forbliver tidligere kommunikation sikker. Silent Circle inkorporerer også Double Ratchet-algoritmen i sine beskeder, hvilket sikrer sikkerhed selv på usikre netværk med funktioner som selvdestruerende beskeder.

Threema

kombinerer stærke krypteringsprotokoller til sikker kommunikation. Den bruger asymmetrisk kryptografi med Elliptic Curve Cryptography (ECC) til end-to-end-kryptering mellem brugere. Et ekstra lag kryptering anvendes, når beskeder sendes mellem appen og Threemas servere. Threema anvender også Perfect Forward Secrecy (PFS) og tilføjede for nylig Ibex-protokollen for at øge sin end-to-end-kryptering.

Signal besked-app

bruger Signal-protokollen til sikker kommunikation. Denne open source-protokol kombinerer forskellige kryptografiske metoder som Double Ratchet-algoritmen, prekeys og et Extended Triple Diffie-Hellman (X3DH)-handshake. Den bruger Curve25519, AES-256 og HMAC-SHA256 som sine vigtigste kryptografiske komponenter.

Softwaren understøtter HDD-kryptering og er end-to-end-krypteret ved hjælp af en brugerdefineret adgangskode med PBKDF2 til nøglegenerering sammen med ekstra brugerdefinerede sikkerhedsfunktioner.

Sikret hardware

Tensor er en fysisk krypteringsnøgle, der bruges sammen med komponenter udviklet af Google. Deres sikre enhedshardware er blevet testet i lang tid for at sikre, at den er svær at bryde ind i og holder brugerne sikre.

Sikret software

Et sikkert operativsystem designet til brugersikkerhed. Det bruger over-the-air patches og forhindrer installation af usikre apps og tredjepartskommunikation. Driverne er bygget til at sikre sikker kommunikation mellem hardwarekomponenter uden sårbarheder.

Sikkert operativsystem

GrapheneOS er et mobilt operativsystem, der prioriterer privatlivets fred og sikkerhed, samtidig med at det er kompatibelt med Android-apps. Det er udviklet som et non-profit open source-projekt med fokus på at forbedre privatlivs- og sikkerhedsfunktioner, herunder bedre sandboxing, beskyttelse mod exploits og en mere raffineret tilladelsesmodel. Det blev grundlagt i 2014 og hed tidligere CopperheadOS.

Krypteringsprotokol

CRYPTVICE bruger kun verificerede kommunikationsapplikationer af høj standard med høje krypteringsstandarder for at forbedre datasikkerheden og holde brugernes oplysninger fuldstændig beskyttet.

Sikret netværk og kommunikation

Alle netværksforbindelser, som CRYPTVICE-enheder bruger til installation og tilslutning, er sikret med dobbelt VPN. Vi tjekker hardware- og netværkslagene flere gange om ugen for sikkerhedsproblemer og geninstallerer dem regelmæssigt for at sikre, at vores enheder er sikre.

Vi kan tilpasse og administrere (MDM) vores produkter til små virksomheder og store selskaber (hardware, software og operativsystem).