Statistiche informatiche

Le violazioni dei dati possono compromettere le informazioni sensibili, esponendo potenzialmente gli utenti a furti di identità, minando la reputazione aziendale e comportando responsabilità per violazioni della conformità.

Costo medio di un attacco malware

Costo medio di una violazione dei dati

Perdite estese per il settore sanitario

Gli attacchi alla catena di approvvigionamento sono aumentati del 74%

Minacce comuni alla sicurezza informatica

Le minacce alla sicurezza informatica comprendono vari rischi che possono danneggiare sistemi, reti e dati digitali.

Queste minacce si presentano sotto diverse forme, come malware, phishing, ransomware e altri attacchi informatici dannosi. Il malware comprende virus e spyware che si introducono nei sistemi per rubare informazioni private.

Il phishing è un’attività che consiste nell’ingannare gli utenti con e-mail o siti web falsi per indurli a fornire informazioni personali. Il ransomware blocca i tuoi dati e chiede denaro per sbloccarli.

Per combattere questi rischi, è fondamentale disporre di hardware e software affidabili, aggiornamenti frequenti, formazione sull’uso e crittografia dei dati.

Attacchi informatici comuni

Malware

Malware, o software maligno, è un termine generale che indica programmi dannosi come i virus, creati per disturbare, danneggiare o ottenere accesso non autorizzato a informazioni sensibili su computer, dispositivi mobili o dispositivi IoT.

Circa il 71% delle organizzazioni ha dichiarato di aver subito una qualche forma di attività malware che purtroppo si è diffusa da un dipendente all’altro all’interno del luogo di lavoro. Inoltre, circa il 51% delle organizzazioni ha subito un attacco ransomware, che ha comportato una parziale e significativa interruzione delle attività aziendali, causando problemi imprevisti. Inoltre, tra gennaio e marzo del 2020 sono stati rilevati oltre 3.000 siti web infettati da malware su base settimanale, a dimostrazione dell’allarmante aumento delle minacce alla sicurezza informatica in quel periodo.

Spyware

Un software maligno che monitora segretamente un dispositivo e invia informazioni a terzi può rubare dettagli personali, come password o abitudini online, portando a furti di identità e frodi.

Si tratta di un metodo di attacco ben noto che mira a un utente specifico e ne traccia l’attività online. Il cybercriminale ottiene l’accesso a informazioni dal software maligno, come ciò che appare sul dispositivo infetto, le abitudini online o le credenziali che possono essere utilizzate per causare danni emotivi, psicologici e finanziari all’utente e ai suoi contatti.

Ransomware

Il ransomware è un tipo di software dannoso che blocca l’accesso ai dispositivi o ai file importanti fino al pagamento di un riscatto.

Gli attacchi con riscatto mettono a rischio individui e organizzazioni, in quanto possono diffondersi in una rete senza essere rilevati, minacciando le attività e le collaborazioni degli utenti. Sono particolarmente pericolosi perché utilizzano metodi di crittografia difficili da infrangere, rendendo difficile il recupero. Una volta compromessi, i dati vengono restituiti al legittimo proprietario solo se viene pagato il riscatto. I criminali informatici spesso chiedono un riscatto in criptovaluta per mantenere segreta la loro identità.

Phishing

Il phishing è un tipo di attacco informatico che mira a rubare le informazioni degli utenti, come i dati di login e i numeri delle carte di credito, utilizzando e-mail e siti web falsi.

Sapevi che l’allarmante 96% di tutti gli attacchi di phishing ha origine da comunicazioni via e-mail? Nel 2020, una ricerca ha rivelato che 1 utente su 22 è stato vittima di un’e-mail di phishing, evidenziando la natura diffusa di questa minaccia. La situazione si è drammaticamente aggravata durante la pandemia COVID-19, con un’impennata degli attacchi di phishing pari a un incredibile 667% in un solo mese. Inoltre, è particolarmente preoccupante che il 32,5% delle e-mail contenga la parola “PAGAMENTO” in modo evidente nell’oggetto, il che indica che i malintenzionati stanno prendendo di mira strategicamente le informazioni finanziarie. Ancora più preoccupante è il fatto che 1 dipendente su 8 ha ammesso di aver condiviso informazioni sensibili su siti di phishing, il che solleva seri dubbi sulle misure di sicurezza dell’organizzazione. In definitiva, vale la pena notare che il 22% di tutte le violazioni di dati avvenute nel 2020 sono state attribuite ad attacchi di phishing, il che rende questo problema critico sia per i singoli che per le istituzioni.

Tunneling DNS

Il tunneling DNS è un attacco difficile da individuare che invia le richieste DNS al server di un hacker, creando un modo nascosto per controllare i sistemi e rubare i dati. Gli hacker utilizzano il tunneling DNS per inviare dati attraverso i firewall per le loro attività dannose.

Il tunneling DNS è un grave tipo di attacco DNS. La maggior parte delle organizzazioni utilizza i firewall per proteggere le proprie reti interne dalle minacce presenti su Internet. Creando un “tunnel di bypass”, i criminali informatici possono accedere e controllare la rete interna dell’organizzazione e i singoli dispositivi.

Attacco Man-in-the-middle

Un attacco man-in-the-middle si verifica quando un criminale informatico si unisce segretamente a una conversazione tra due parti, consentendogli di rubare informazioni o di impersonare qualcuno dei partecipanti, facendo sembrare il tutto un normale scambio.

Gli attacchi Man-in-the-middle (MitM) sono di due tipi: uno richiede la vicinanza all’obiettivo, mentre l’altro utilizza un software dannoso, o malware. Un aggressore si collega a un router Wi-Fi non protetto, spesso presente nei luoghi pubblici con Wi-Fi gratuito e talvolta nelle case delle persone. Un attacco man-in-the-middle riuscito non si limita a intercettare i dati: l’attaccante deve anche decifrarli per poterli leggere e utilizzare.

Cosa devo fare se sospetto una minaccia alla sicurezza informatica?

Se sospetti una minaccia alla sicurezza informatica, segnalala al nostro reparto IT e modifica le password compromesse.

Vulnerabilità comuni e motivi di preoccupazione

Hardware

Le vulnerabilità hardware sono difetti di un sistema informatico che possono essere sfruttati per ottenere l’accesso, sia da remoto che fisicamente. Ogni modo in cui un chip con codice eseguibile può essere aggiunto a un computer è una vulnerabilità hardware. Quando un utente installa un software, sposta file o collega unità flash, si trova di fronte a potenziali vulnerabilità hardware. Proteggere l’accesso fisico mettendo in sicurezza gli slot, gli armadi e le custodie che contengono le apparecchiature informatiche aiuta a prevenire queste vulnerabilità. Un altro tipo di vulnerabilità hardware si verifica quando c’è una falla inaspettata che permette ai cyber-attaccanti di prendere il controllo di un sistema ottenendo privilegi superiori o eseguendo codice. Queste vulnerabilità sono solitamente mirate piuttosto che sfruttate attraverso tentativi di hacking casuali e spesso colpiscono sistemi e organizzazioni di alto valore.

Software

La mancata correzione delle vulnerabilità può mettere a rischio i sistemi IT di un’organizzazione. L’esecuzione di codice da remoto, o RCE, è un tipo di vulnerabilità che consente ai cyber-attaccanti di eseguire codice dannoso su postazioni di lavoro deboli da lontano. Gli aggressori possono sfruttare le debolezze del software per compiere azioni. L’RCE è la vulnerabilità più comune riscontrata oggi nei software e può portare a ulteriori attacchi. Quando cerca di accedere a un sistema senza autorizzazione, un intruso inizia a scansionare l’obiettivo, raccoglie tutti i dati “esposti” e poi sfrutta le falle di sicurezza o le vulnerabilità. Pertanto, le vulnerabilità e le esposizioni sono punti cruciali da considerare per proteggere un sistema da accessi non autorizzati.

Sistema operativo

I sistemi operativi sono esposti a maggiori rischi per la sicurezza a causa dell’aumento della connettività globale e della segnalazione di più vulnerabilità e incidenti. Questi problemi di sicurezza spesso portano al furto di dati o di identità. Molti sistemi operativi danno la priorità ad altre funzioni rispetto alla protezione degli utenti, consentendo l’installazione di software non sicuri con permessi di amministrazione che possono compromettere le informazioni personali.

Rete

Una vulnerabilità di rete è una falla nel software, nell’hardware o nei processi che può essere sfruttata dagli aggressori, portando a violazioni della sicurezza. Le violazioni dei dati e gli attacchi informatici iniziano spesso quando un hacker sfrutta un punto debole della rete di un’organizzazione. Questa scarsa sicurezza permette agli aggressori di ottenere l’accesso remoto, alterare i dati o prendere completamente il controllo della rete.

Telecomunicazioni

L’industria delle telecomunicazioni crea e gestisce le complesse reti utilizzate per la comunicazione vocale e di dati. Le aziende di telecomunicazioni gestiscono grandi quantità di informazioni sensibili provenienti da utenti e organizzazioni, il che le rende bersagli privilegiati delle minacce informatiche. A causa della sua interconnessione, le minacce che l’industria delle telecomunicazioni deve affrontare possono essere raggruppate in due categorie correlate:

- Minacce rivolte direttamente alle aziende di telecomunicazioni (come attacchi DDoS, intrusioni mirate, sfruttamento delle vulnerabilità dei dispositivi di rete e problemi legati all’uomo come minacce interne, social engineering e accesso non autorizzato ai dati).

- Minacce rivolte agli utenti dei servizi di telecomunicazione, in particolare a quelli che utilizzano i servizi di telefonia mobile e internet.

Trasferimento dati

Il trasferimento di dati attraverso dispositivi, app o tecnologie non sicure comporta rischi significativi per gli utenti o le organizzazioni, in quanto può portare alla condivisione di informazioni sensibili con persone non autorizzate o dare ai criminali informatici un accesso indesiderato a computer importanti, consentendo loro di entrare potenzialmente nella rete aziendale.

Qual è l'hardware giusto per te?

Google Pixel 9 GrapheneOS VPN criptata

- Hardware protetto

- Software protetto

- Sistema operativo sicuro

- Telecomunicazioni assicurate

- Trasferimenti di dati protetti

- Protocollo di crittografia

- Privacy

- VPN criptata

Google Pixel Tablet GrapheneOS VPN Cifrato

- Hardware protetto

- Software protetto

- Sistema operativo sicuro

- Telecomunicazioni assicurate

- Trasferimenti di dati protetti

- Protocollo di crittografia

- Privacy

- VPN criptata

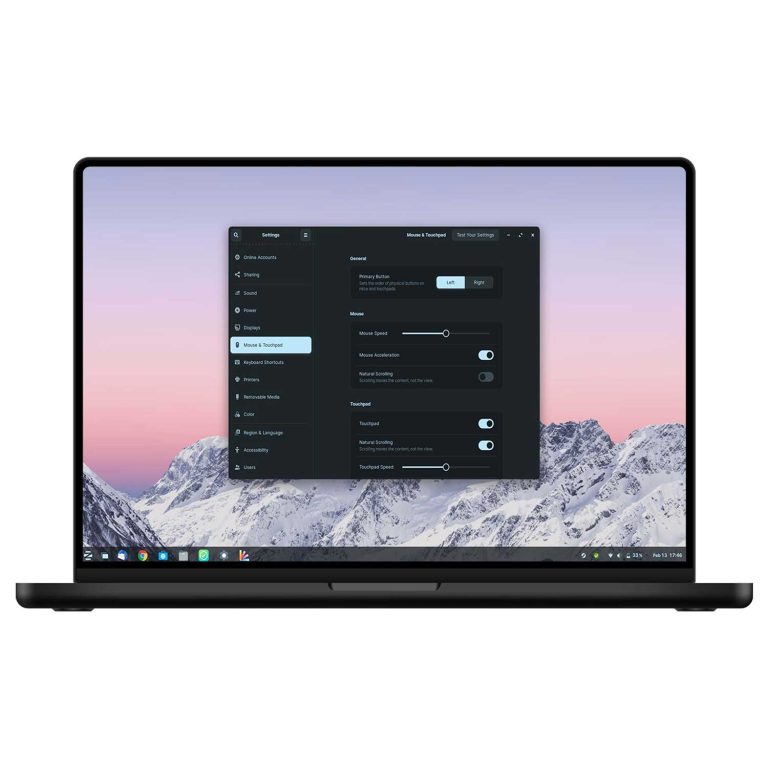

CryptPad Pro 14 Phantom

- Hardware protetto

- Software protetto

- Sistema operativo sicuro

- Telecomunicazioni assicurate

- Trasferimenti di dati protetti

- Protocollo di crittografia

- Privacy

- VPN criptata

Router criptato CryptHub V2 Portable 4G VPN

- Hardware protetto

- Software protetto

- Sistema operativo sicuro

- Telecomunicazioni assicurate

- Trasferimenti di dati protetti

- Protocollo di crittografia

- Privacy

- VPN criptata

Come proteggiamo il tuo dispositivo?

Crittografia hardware

Cryptvice utilizza un metodo di crittografia aggiuntivo che prevede una chiave di crittografia fisica (chiave privata) per migliorare la sicurezza e la compatibilità dei nostri dispositivi mobili crittografati. Il dispositivo di crittografia di ogni utente viene impostato in modo univoco per ridurre le possibilità di attacchi informatici.

Crittografia del software

I dispositivi criptati di Cryptvice utilizzano protocolli di crittografia diversi per le app installate su di essi.

Silent Circle è il telefono silenzioso di Silent Circle

utilizza il protocollo ZRTP per rendere sicure le chiamate vocali, la messaggistica e le chat video. Questo protocollo garantisce che anche se i dati vengono intercettati, le comunicazioni passate rimangono sicure. Silent Circle incorpora anche l’algoritmo Double Ratchet nella messaggistica, garantendo la sicurezza anche su reti non sicure grazie a funzioni come l’autodistruzione dei messaggi.

Threema

combina protocolli di crittografia forti per una comunicazione sicura. Utilizza la crittografia asimmetrica con Elliptic Curve Cryptography (ECC) per la crittografia end-to-end tra gli utenti. Un ulteriore livello di crittografia viene applicato quando i messaggi viaggiano tra l’app e i server di Threema. Threema impiega anche la Perfect Forward Secrecy (PFS) e recentemente ha aggiunto il protocollo Ibex per potenziare la crittografia end-to-end.

App di messaggistica Signal

utilizza il protocollo Signal per comunicare in modo sicuro. Questo protocollo open-source combina vari metodi crittografici come l’algoritmo Double Ratchet, le prekeys e un handshake Extended Triple Diffie-Hellman (X3DH). Utilizza Curve25519, AES-256 e HMAC-SHA256 come componenti crittografici principali.

Il software supporta la crittografia dell’HDD e la crittografia end-to-end, utilizzando una password derivata dall’utente con PBKDF2 per la generazione della chiave, oltre a funzioni di sicurezza aggiuntive definite dall’utente.

Hardware protetto

Tensor è una chiave di crittografia fisica utilizzata insieme ai componenti sviluppati da Google. L’hardware dei loro dispositivi sicuri è stato testato a lungo per garantire che sia difficile da scassinare e che gli utenti siano al sicuro.

Software protetto

Un sistema operativo sicuro progettato per la sicurezza degli utenti. Utilizza patch over-the-air e impedisce l’installazione di app non sicure e di comunicazioni di terze parti. I suoi driver sono costruiti per garantire una comunicazione sicura tra i componenti hardware senza vulnerabilità.

Sistema operativo protetto

GrapheneOS è un sistema operativo mobile che dà priorità alla privacy e alla sicurezza pur essendo compatibile con le app Android. È sviluppato come progetto open source senza scopo di lucro e si concentra sul miglioramento delle caratteristiche di privacy e sicurezza, tra cui un migliore sandboxing, una protezione contro gli exploit e un modello di permessi più raffinato. Fondato nel 2014, in precedenza si chiamava CopperheadOS.

Protocollo di crittografia

Cryptvice utilizza solo applicazioni di comunicazione verificate di alto livello con elevati standard di crittografia, al fine di migliorare la sicurezza dei dati e mantenere le informazioni degli utenti completamente protette.

Rete e comunicazioni sicure

Tutte le connessioni di rete che i dispositivi Cryptvice utilizzano per l’installazione e la connessione sono protette da doppie VPN. Controlliamo i livelli hardware e di rete più volte alla settimana per verificare la presenza di problemi di sicurezza e li reinstalliamo regolarmente per garantire la sicurezza dei nostri dispositivi.

Siamo in grado di personalizzare e gestire (MDM) i nostri prodotti per piccole imprese e aziende (hardware, software e sistema operativo).