Jouw telefoon. Jouw regels.

Jouw Cryptvice.

De enige Google Pixel die vooraf is geïnstalleerd met GrapheneOS – gehard, geconfigureerd en klaar om je vanaf de eerste dag te beschermen. Geen tracking. Geen achterdeurtjes. Geen compromissen.

Privacy is belangrijker dan de meeste telefoons toestaan

We helpen je gegevens veilig te houden door onnodige verbindingen te beperken en je volledige controle over de netwerktoegang te geven. Jouw gegevens zijn alleen van jou. Niemand anders mag er toegang toe hebben. Wij houden je gegevens veilig door alle verbindingen uit te schakelen.

Gebruiksvriendelijk met meer vrijheid

Het apparaat werkt zonder verplichte cloudservices. Jij bepaalt welke diensten en verbindingen worden gebruikt, waardoor je meer controle hebt over je gegevens.

Op maat geïnstalleerd en geconfigureerd

Wij zorgen voor de installatie en configuratie. We zorgen ervoor dat je telefoon wordt ingesteld zoals jij dat wilt.

" Argumenteren dat je niets geeft om het recht op privacy omdat je niets te verbergen hebt is niet anders dan zeggen dat je niets geeft om vrije meningsuiting omdat je niets te zeggen hebt."

- Edward Snowden

PRIVÉ EN VEILIG OS DAT WE INSTALLEREN

Maak kennis met GrapheneOS, het OS dat Edward Snowden op zijn eigen telefoon gebruikt.

GrapheneOS is een gehard Android besturingssysteem. Het is een geharde versie van Android die de bewakingslaag van Google verwijdert en je de controle teruggeeft over elke verbinding die je apparaat maakt.

In tegenstelling tot standaard Android, dat is ontworpen rondom constante cloudconnectiviteit, is GrapheneOS ontworpen om communicatie op de achtergrond te beperken, het aanvalsoppervlak te verkleinen en de gebruiker de controle terug te geven.

Het is nog steeds Android.

Je apps werken nog steeds.

Je telefoon werkt nog steeds.

Met open-source code kunnen onafhankelijke beveiligingsonderzoekers de implementatie controleren en continu evalueren.

Gebruikt door: onderzoeksjournalisten, veiligheidsonderzoekers, leden van nationale parlementen, leidinggevenden bij mensenrechten-NGO’s

Waarom je huidige telefoon gegevens lekt

Een standaard Android- of iOS-apparaat wacht niet tot je een app opent.

In een typische configuratie kan een smartphone tientallen netwerkverzoeken per uur op de achtergrond genereren – zelfs als het scherm uit staat.

Dat betekent honderden uitgaande verbindingen per dag voor:

- telemetrie

- synchronisatie

- diagnostiek

- locatiediensten

- duwdiensten

- gedragsprofilering

Het meeste gebeurt zonder dat de gebruiker het ziet.

De meeste gebruikers zien het nooit.

De meeste gebruikers stoppen het nooit.

Elke achtergrondverbinding is een gegevensuitgangspunt.

Elk vertrekpunt neemt toe:

- blootstelling

- metadata lekkage

- langetermijnprofilering

- aanvalsoppervlak

Dit is geen bug.

Het is ontworpen.

Wie GrapheneOS gebruikt - en waarom ze overstappen

Honderdduizenden gebruikers wereldwijd zijn al overgestapt op GrapheneOS om de telemetrie op de achtergrond te verminderen en de controle over hun apparaat terug te krijgen.

Mensen stappen over als ze zich realiseren dat een telefoon die constant achtergrondverkeer uitzendt niet “normaal” is – het is opzettelijk en het gebeurt zelfs als het apparaat niet actief is.

Journalisten, leidinggevenden, ontwikkelaars, onderzoekers en alledaagse gebruikers schakelen over als ze één ding begrijpen:

Privacyverlies is geen eenmalige gebeurtenis.

Het is cumulatief.

Overstappen gaat niet over verstoppen.

Het gaat over het verminderen van de blootstelling.

Wat verandert er na installatie

Nadat GrapheneOS is geïnstalleerd en geconfigureerd:

- Het apparaat onderhoudt niet langer standaard constante communicatie op de achtergrond

- Netwerkactiviteit wordt app-specifiek en door toestemming gecontroleerd

- De gegevensstroom op systeemniveau wordt drastisch verminderd

- Verbindingen ontstaan omdat jij ze initieert, niet omdat het OS ze eist

Dit wordt niet bereikt met “privacy apps”.

Dit is besturing op besturingssysteemniveau.

Hoe we onnodige Google-services verwijderen

Het verwijderen van onnodige Google-services maakt de telefoon niet kapot. Het verwijdert geforceerde connectiviteit op systeemniveau.

Op standaard Android draaien Google Play Services en gerelateerde componenten met geprivilegieerde systeemtoegang, waardoor hardnekkige communicatie op de achtergrond mogelijk is die de gebruiker niet volledig kan controleren.

We installeren GrapheneOS standaard zonder eigen Google-diensten.

Dit onmiddellijk:

- verwijdert door het systeem voorgeschreven telemetrie

- stopt geforceerde achtergrondcommunicatie

- elimineert geprivilegieerde Google-services op OS-niveau

Apps werken nog steeds.

Android werkt nog steeds.

Wat verandert is wie bepaalt wanneer de telefoon praat.

Hoe we je apparaat voorbereiden

Elk apparaat begint als een fabrieksnieuwe, geverifieerde Google Pixel.

Wij:

- het besturingssysteem vervangen door GrapheneOS

- de installatie valideren

- Geharde standaardinstellingen toepassen

- onnodige achtergronddiensten beperken

- permissies op systeemniveau beperken

Geen hergebruikte apparaten.

Geen refurbished hardware.

Geen stock-Android met patches erbovenop.

Dit is een schone installatie, geen cosmetische reparatie.

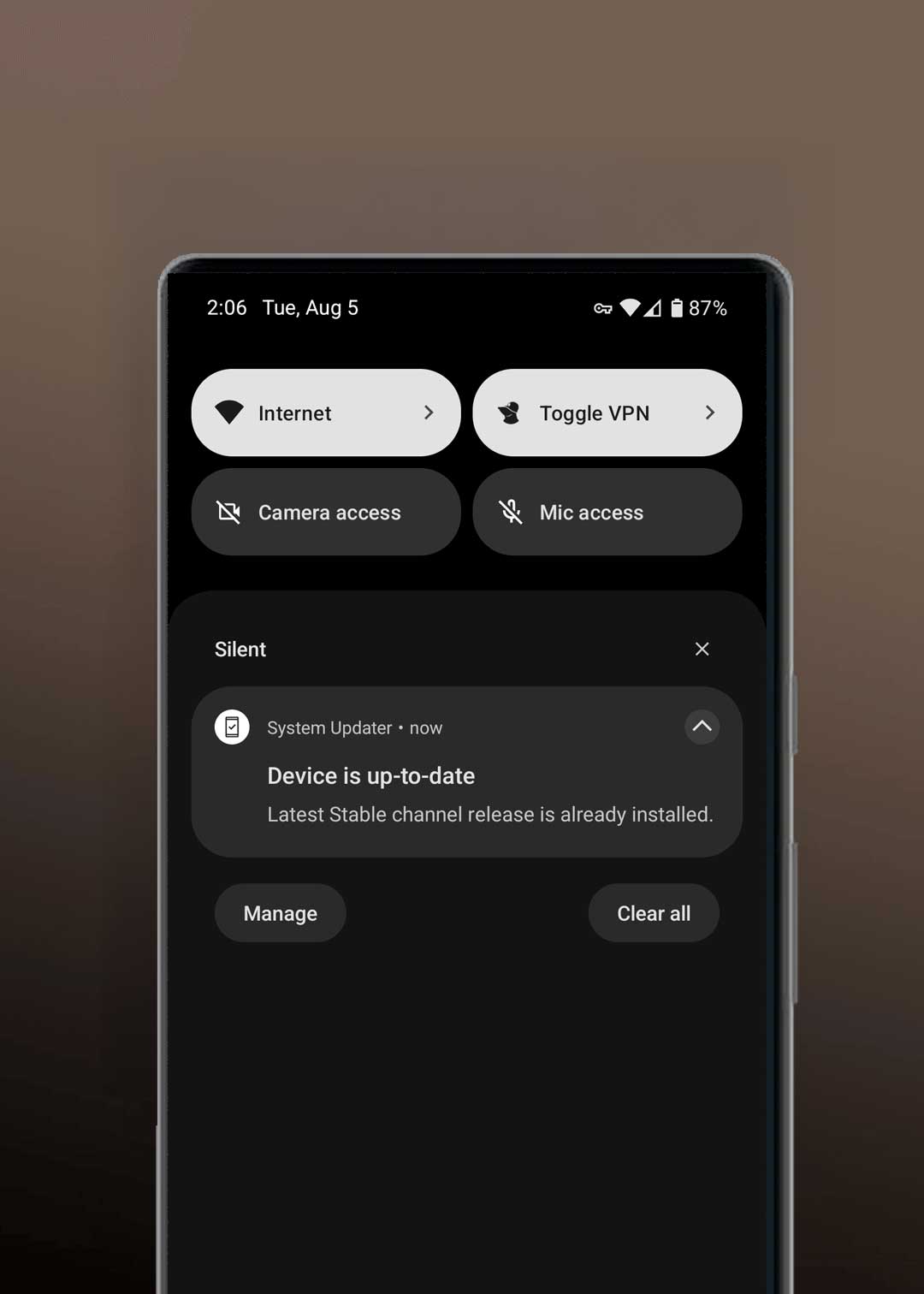

VOLLEDIGE CONTROLE

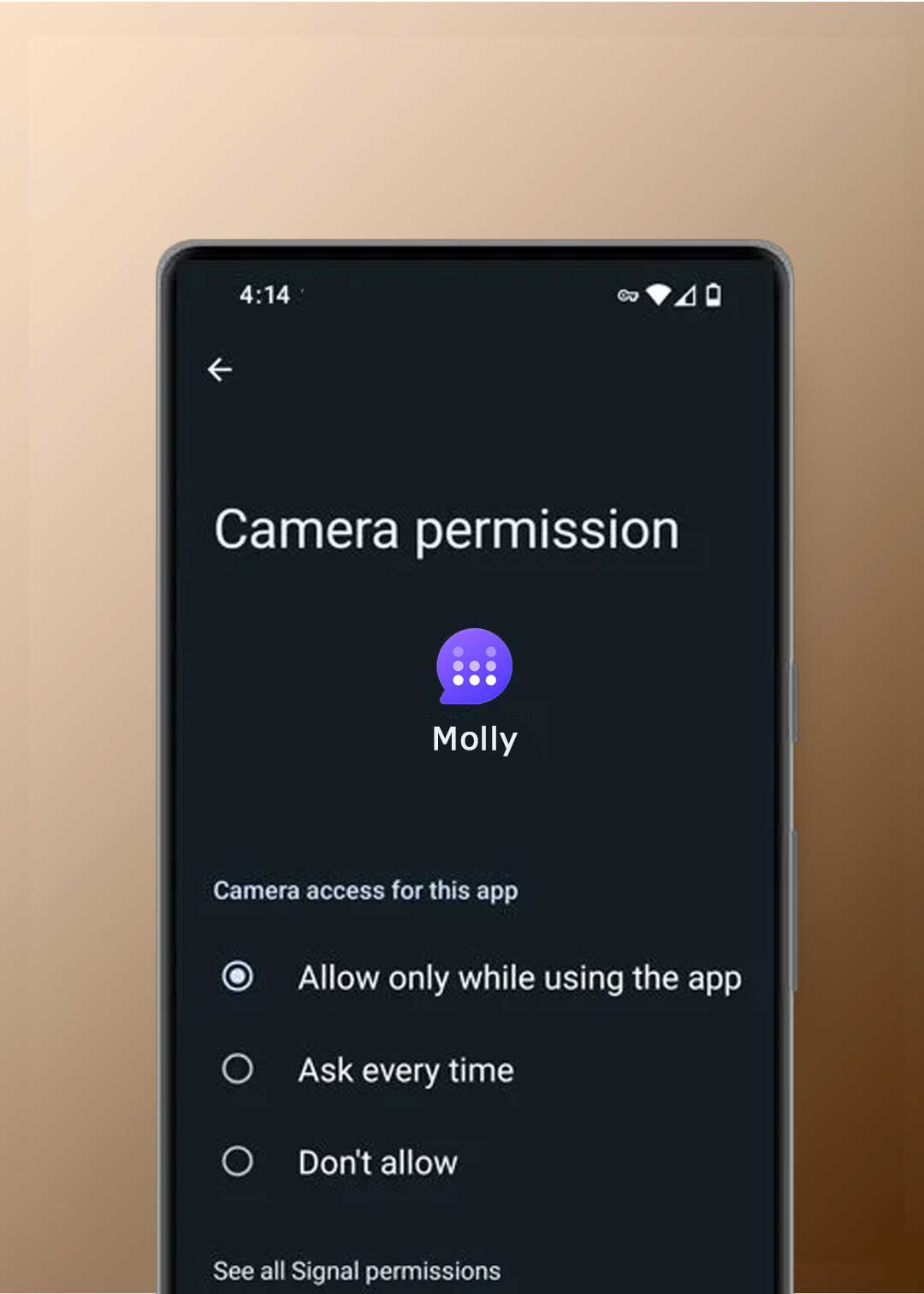

Toestemmingen op app-niveau. Handhaving op systeemniveau.

GrapheneOS is gebouwd rond strikte permissie-isolatie.

Apps krijgen standaard geen toegang – ze moeten expliciet worden toegestaan.

In tegenstelling tot standaard Android, dwingt GrapheneOS fijnkorrelige controle af over waar elke app toegang toe heeft, inclusief:

- Camera

- Microfoon

- Locatie

- Opslag

- Contacten

- Netwerktoegang (per app)

Als een app geen toegang nodig heeft, krijgt hij die ook niet.

Wat dit in de praktijk verandert

Een standaard Android- of iOS-apparaat wacht niet tot je een app opent.

In een typische configuratie kan een smartphone tientallen netwerkverzoeken per uur op de achtergrond genereren – zelfs als het scherm uit staat.

Dat betekent honderden uitgaande verbindingen per dag voor:

- telemetrie

- synchronisatie

- diagnostiek

- locatiediensten

- duwdiensten

- gedragsprofilering

Het meeste gebeurt zonder dat de gebruiker het ziet.

De meeste gebruikers zien het nooit.

De meeste gebruikers stoppen het nooit.

Elke achtergrondverbinding is een gegevensuitgangspunt.

Elk vertrekpunt neemt toe:

- blootstelling

- metadata lekkage

- langetermijnprofilering

- aanvalsoppervlak

Dit is geen bug.

Het is ontworpen.

Hoe Cryptvice machtigingen configureert

Elk Cryptvice GrapheneOS apparaat is vooraf geconfigureerd met agressieve standaardinstellingen voor toestemmingen.

Wij:

- Onnodige toestemmingen van vooraf geïnstalleerde apps verwijderen

- netwerktoegang uitschakelen waar die niet nodig is

- sensoren, opslag en toegang op de achtergrond beperken

- ervoor zorgen dat apps alleen toegang hebben tot wat ze expliciet nodig hebben

Voorbeeld:

Een notitie-app heeft dat niet nodig:

- camera

- microfoon

- sensoren

- netwerktoegang op de achtergrond

Op onze apparaten krijgt het geen van allen – standaard.

Je notities blijven op je apparaat staan, tenzij je anders kiest.

CONFIGURATIE

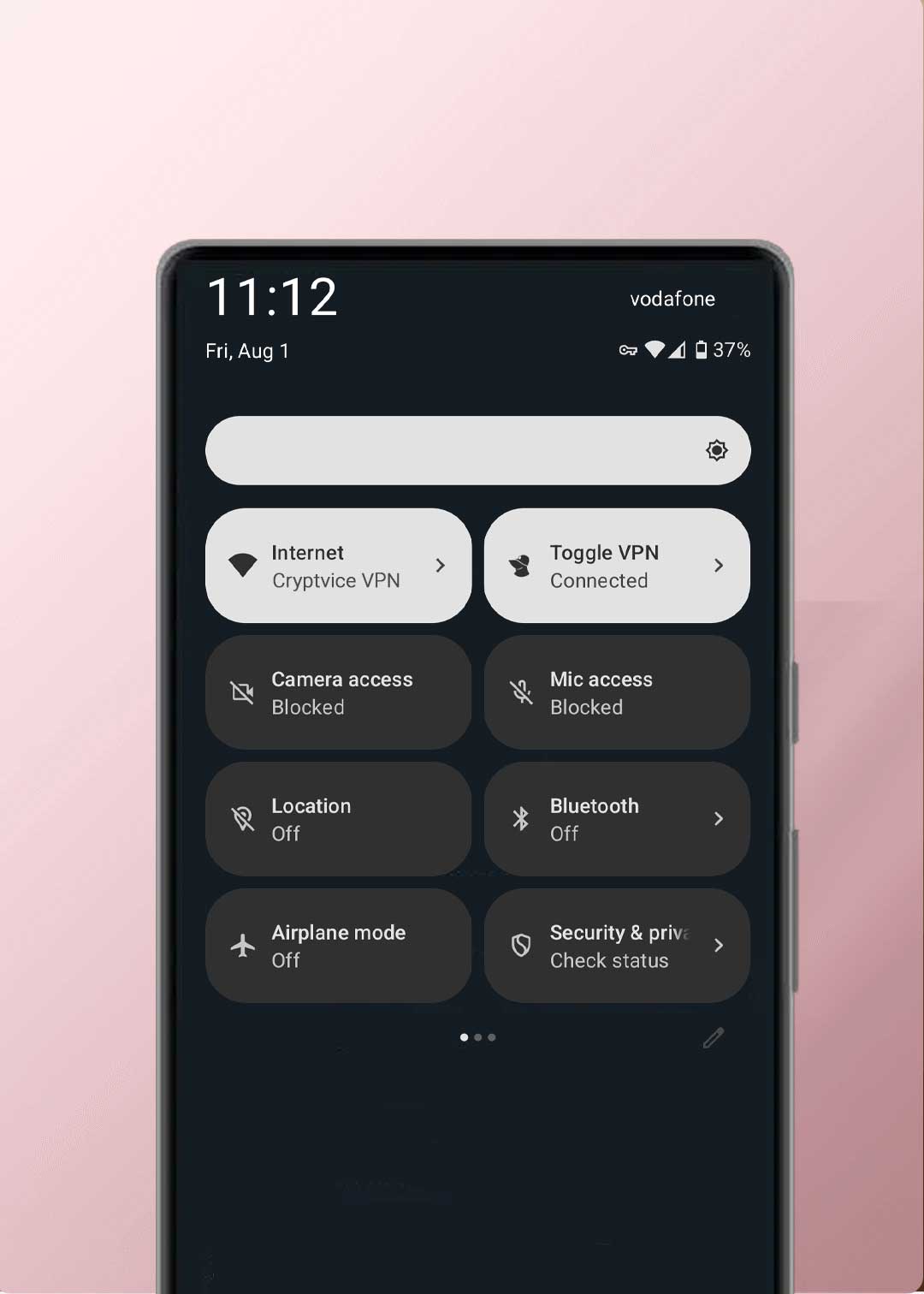

Controles op systeemniveau. Geen stille toegang.

GrapheneOS dwingt wereldwijde privacycontroles op systeemniveau af waarmee je direct hele toegangsklassen kunt afsluiten – zonder afhankelijk te zijn van het gedrag van individuele apps.

Dit is geen toestemmingen theater.

Dit is handhaving van het besturingssysteem.

Wat je direct kunt uitschakelen

Met GrapheneOS kun je globaal uitschakelen:

- camera toegang

- microfoon toegang

- sensortoegang

- locatiediensten

- netwerktoegang op de achtergrond (per app)

Als een globale toggle uit staat, kan geen enkele app deze omzeilen.

Niet op de achtergrond.

Niet per ongeluk.

Niet “by design”.

Waarom dit belangrijk is

De meeste telefoons vertrouwen op toestemmingen op app-niveau, die ervan uitgaan dat het besturingssysteem betrouwbaar is en de app zich correct gedraagt.

GrapheneOS gaat daar niet van uit.

Het dwingt privacy af boven de app-laag, op systeemniveau.

Als de toegang is uitgeschakeld, blijft deze uitgeschakeld.

STERKERE HARDWAREBEVEILIGING

Waarom we Google Pixel gebruiken voor GrapheneOS.

GrapheneOS vertrouwt op door hardware versterkte beveiligingsfuncties die de meeste Android-apparaten gewoon niet bieden.

Google Pixel-apparaten zijn gekozen omdat ze volledig geverifieerd opstarten met hardware-ondersteunde attestatie ondersteunen, zelfs als er een aangepast besturingssysteem zoals GrapheneOS op draait.

Dit betekent dat het apparaat cryptografisch kan verifiëren dat:

- De bootloader is vergrendeld

- Het besturingssysteem is niet gewijzigd

- De firmware en het besturingssysteem komen overeen met bekende, vertrouwde toestanden

Als er iets wordt veranderd, weigert het apparaat op te starten.

Geverifieerd opstarten en vergrendelde bootloader

Op ondersteunde Pixel-apparaten draait GrapheneOS met:

- Geverifieerd opstarten ingeschakeld

- bootloader vergrendeld na installatie

- hardwareverificatie via de Titan-beveiligingschip

Dit voorkomt:

- geruisloos knoeien met OS

- hardnekkige malware op firmwareniveau

- onopgemerkte wijziging van het besturingssysteem

Je hoeft er niet op te “vertrouwen” dat de telefoon schoon is.

De hardware controleert dit bij elke keer opstarten.

Waarom dit belangrijk is

Veel apparaten staan aangepaste ROM’s toe, maar:

- geverifieerd opstarten uitschakelen

- een ontgrendelde bootloader nodig hebben

- vertrouwensgaranties op hardwareniveau verliezen

Dat breekt het beveiligingsmodel.

Pixelapparaten doen dat niet.

GrapheneOS op de Pixel behoudt dezelfde vertrouwensketen die je verwacht van een veilig, vergrendeld apparaat, terwijl onnodige propriëtaire diensten worden verwijderd.

Hoe verificatie in de praktijk werkt

Elk GrapheneOS Pixel apparaat onthult een geverifieerde opstartstatus die direct op de telefoon kan worden gecontroleerd.

Als het besturingssysteem wordt gewijzigd:

- de verificatie mislukt

- het apparaat waarschuwt onmiddellijk

- het vertrouwen is gebroken

Dit is geen softwarebelofte.

Het is hardwarematig afgedwongen.

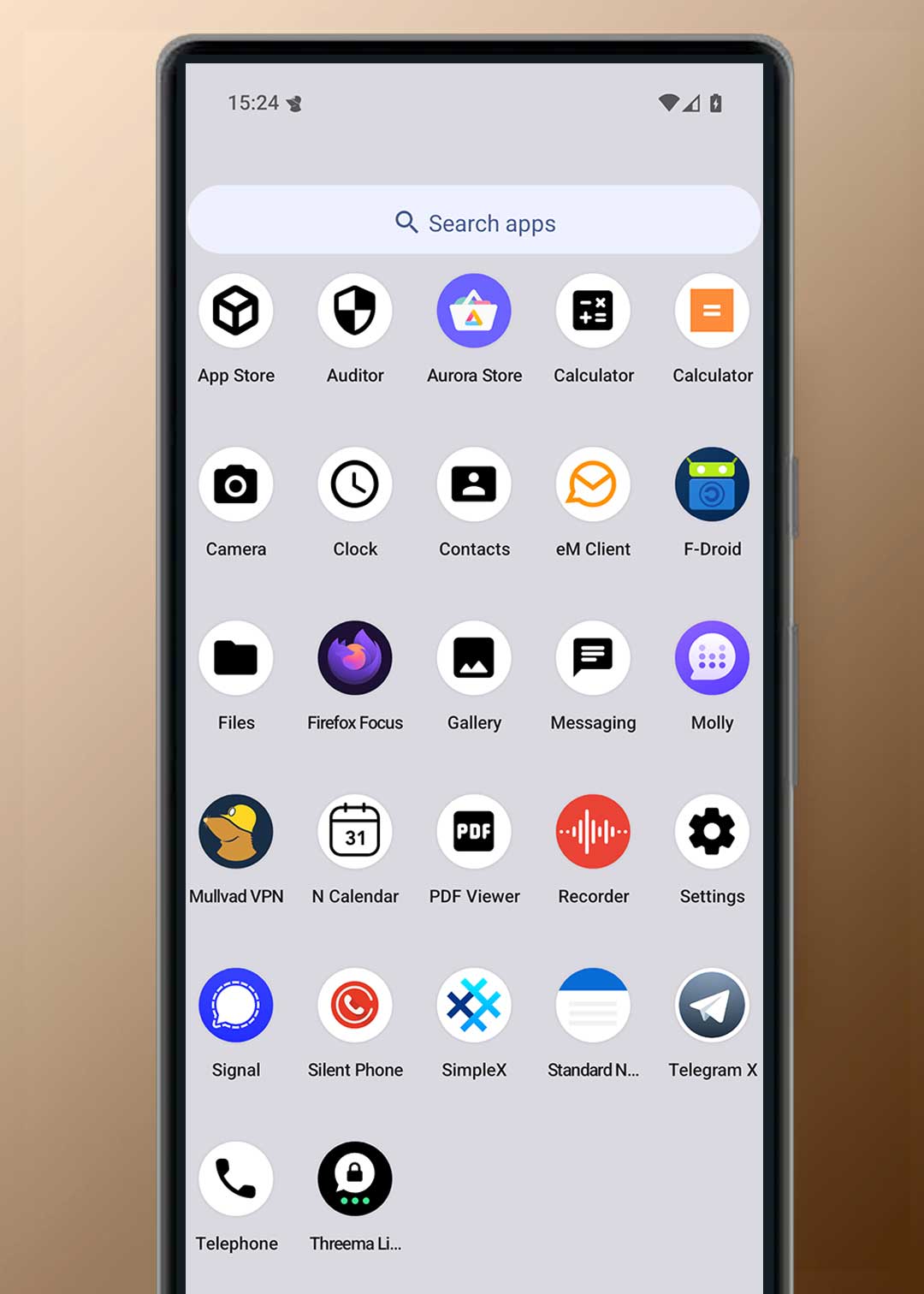

INSTALLATIE PRIVÉ APPS

Standaard privé. Gecontroleerd door ontwerp.

Je apparaat wordt gebruiksklaar geleverd, met essentiële apps geïnstalleerd en geconfigureerd om toegang op de achtergrond te minimaliseren, machtigingen te beperken en onnodige netwerkactiviteit te beperken.

Apps worden standaard als niet-vertrouwd behandeld.

Ze krijgen alleen toegang wanneer dat nodig is – en alleen zo lang als nodig is.

App bronnen

We configureren veilige app-bronnen zodat je apps kunt installeren en bijwerken zonder afhankelijk te zijn van verplichte Google-services.

- F-Droid voor open-source toepassingen

- Aurora Store voor toegang tot Play Store-apps zonder toegang tot Google-services

Je kunt apps normaal bekijken, installeren en bijwerken – zonder toegang op systeemniveau te verlenen.

Op verzoek kunnen we extra apps installeren en configureren en machtigingen aanpassen om ervoor te zorgen dat ze werken zonder de blootstelling onnodig uit te breiden.

Als een app verhoogde toegang vereist, word je hiervan op de hoogte gesteld voordat deze wordt verleend.

Essentiële functies vooraf geïnstalleerd en geconfigureerd

We installeren een minimale, praktische verzameling apps die nodig zijn voor dagelijks gebruik en configureren ze met strikte standaardinstellingen voor toestemmingen.

Kerntaken

- Telefoon, SMS, Contacten

- Klok, Rekenmachine, Bestandsbeheer

- Camera & Galerij (standaard offline)

Privacy-instrumenten

- Veilige browser (geharde configuratie)

- Beveiligde notities (beveiligd met wachtwoord, screenshots uitgeschakeld)

- VPN-ondersteuning (geconfigureerd op aanvraag)

Elke app is beoordeeld op:

- reikwijdte toestemming

- achtergrondgedrag

- netwerktoegang

Er wordt niets geïnstalleerd “voor het geval dat”.

Berichten-apps (veilig geconfigureerd)

Berichten-apps worden alleen geïnstalleerd wanneer daarom wordt gevraagd en geconfigureerd om de blootstelling aan metadata te beperken.

Opties zijn onder andere:

- Signaal

- Molly

- SimpleX

- Threema

- Telegram (configuratie met extra privacy)

Configuratie omvat:

- beperkte rechten

- auto-downloads uitgeschakeld

- beperkte toegang op de achtergrond

- lokale gegevensbescherming

Geen enkele app krijgt standaard volledige toegang.

E-mail en communicatie

Privacy-gerichte e-mailclients kunnen worden geïnstalleerd en geconfigureerd met:

- encryptie-ondersteuning

- beperkte synchronisatie op de achtergrond

- gecontroleerd netwerkgedrag

Jij bepaalt of e-mail continu wordt gesynchroniseerd of alleen op aanvraag.

Apparaatbescherming bij verlies

We vertrouwen niet op “remote wipe” apps van derden.

In plaats daarvan wordt het apparaat beveiligd op systeemniveau:

- automatisch herstarten na inactiviteit

- volledige schijfversleuteling

- app-toegang vergrendeld na opnieuw opstarten

- USB-C beperkt tot alleen opladen

- ondersteuning voor noodwachtwoorden

Als het apparaat kwijtraakt, wordt toegang zonder je gegevens steeds moeilijker.

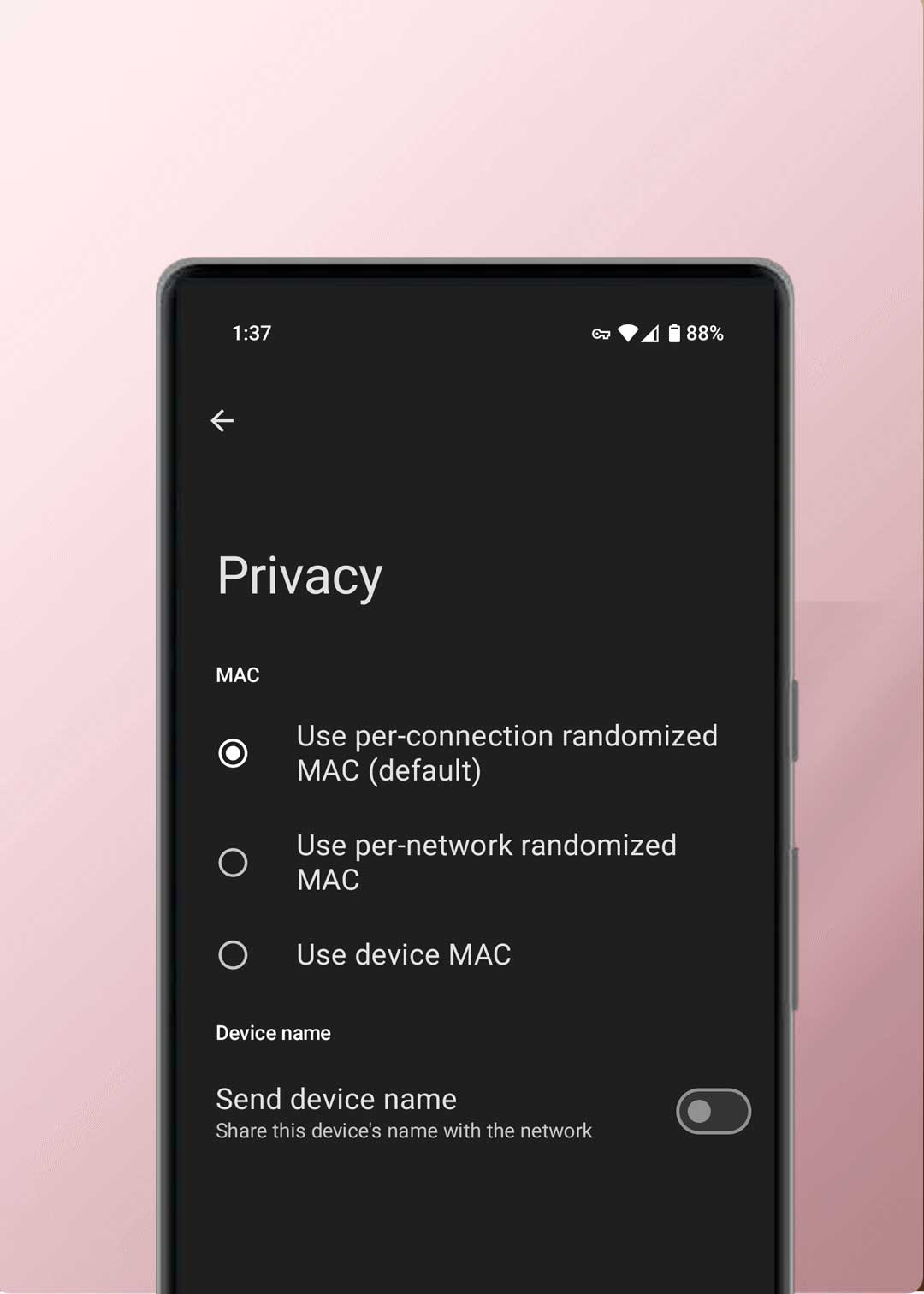

MAC RANDOMISATIE EN DRAADLOOS VOLGEN

Bescherming tegen volgen. Verminderde zichtbaarheid in het openbaar.

Draadloze radio’s zenden voortdurend identificatiegegevens uit, tenzij deze worden gecontroleerd.

Telkens als Wi-Fi of Bluetooth is ingeschakeld, kan een apparaat:

- Scannen naar netwerken in de buurt

- Zijn aanwezigheid aankondigen

- Identifiers uitwisselen op de netwerklaag

Dit creëert een passief volgoppervlak, zelfs als je nooit verbinding maakt.

Hoe tracking eigenlijk werkt

Op de meeste telefoons blijven WiFi en Bluetooth standaard ingeschakeld.

Dat betekent:

- achtergrond scannen gaat door

- identifiers worden herhaaldelijk uitgewisseld

- aanwezigheid kan worden gecorreleerd tussen locaties

Hiervoor zijn geen apps nodig.

Het vereist geen interactie van de gebruiker.

Het gebeurt op systeemniveau.

Wat GrapheneOS anders doet

GrapheneOS dwingt sterke MAC-adres randomisatie af op het niveau van het besturingssysteem.

- MAC-adressen worden gerandomiseerd per verbinding

- Identifiers veranderen tussen netwerken

- Persistente hardware-identifiers worden niet blootgesteld aan netwerken

Dit maakt passieve correlatie over openbare netwerken aanzienlijk moeilijker.

Openbare netwerken zijn het risicogebied

Openbare WiFi-omgevingen (cafés, luchthavens, hotels, kantoren) vertrouwen erop:

- apparaatontdekking

- herhaaldelijk scannen

- netwerklaag identifiers

Zonder randomisatie kan hetzelfde apparaat herhaaldelijk worden herkend.

Met GrapheneOS is die link per ontwerp verbroken.

Hoe Cryptvice draadloos gedrag configureert

Cryptvice apparaten worden geleverd met privacy-gerichte draadloze standaardinstellingen, waaronder:

- MAC randomisatie ingeschakeld

- beperkt scannen op achtergrond

- minder onnodige radio-activiteit

- optionele automatisering om radio’s uit te schakelen als ze niet in gebruik zijn

Draadloze connectiviteit wordt behandeld als een belichtingsvector, niet als een gemaksfunctie.

DE VERSCHILLEN

GrapheneOS vs iPhone.

Bij Apple apparaten is het niet mogelijk om het besturingssysteem te vervangen.

Dit is geen voorkeur.

Het is een platformbeperking.

Op iPhone:

- Het besturingssysteem kan niet worden vervangen

- Systeemservices kunnen niet worden verwijderd

- Cloud-afhankelijke componenten blijven verplicht

- Achtergrondconnectiviteit is ingebouwd in het platform

Gebruikers kunnen instellingen aanpassen –

ze kunnen niet veranderen wie het systeem beheert.

Waarom dit belangrijk is

Op een vergrendeld platform hangt privacy af van het vertrouwen in de verkoper.

Dat kun je niet:

- services op systeemniveau verwijderen

- de implementatie van het besturingssysteem controleren

- permissie-isolatie op OS-niveau afdwingen die verder gaat dan wat het platform toestaat

Controle wordt gedelegeerd, niet in eigendom.

Wat GrapheneOS verandert

GrapheneOS vervangt het besturingssysteem volledig.

Dit maakt het mogelijk:

- afschaffing van verplichte eigen diensten

- eliminatie van cloudafhankelijkheden op systeemniveau

- afdwingen van rechten op de OS-laag

- onafhankelijke beoordeling van de codebase

Je onderhandelt niet langer over privacy met de verkoper.

Jij bestuurt het systeem.

BEVEILIGINGSUPDATES EN EXPLOITRESISTENTIE

Ontworpen om echte aanvallen te weerstaan - niet alleen om ze te patchen.

De meeste mobiele aanvallen gebeuren niet omdat gebruikers malware installeren.

Dit gebeurt omdat kwetsbaarheden in geheugencorruptie worden uitgebuit op systeemniveau.

Dat is waar GrapheneOS zich op richt.

Waarom exploiteerbestendigheid belangrijk is

Op de meeste mobiele besturingssystemen kan een enkele succesvolle exploit:

- blijvende toegang krijgen

- app-machtigingen omzeilen

- reboots overleven

GrapheneOS is ontworpen om uitbuiting aanzienlijk moeilijker te maken, zelfs als er kwetsbaarheden bestaan.

Hierdoor verschuiven aanvallen van “gemakkelijk” naar duur, onbetrouwbaar en lawaaierig.

Geavanceerde geheugenbescherming

GrapheneOS bevat meerdere lagen van geharde geheugenbescherming, waaronder:

- sterkere heap- en stapelbescherming

- verbeterde randomisatie van adresruimtegeharde toewijzers

- Beperkingstechnieken voor misbruik buiten standaard Android

Deze nemen kwetsbaarheden niet weg.

Ze maken de betrouwbaarheid kapot.

Dat is het verschil tussen:

- een theoretische bug

- en een compromis in de echte wereld

Pixelhardware maakt dit mogelijk

Google Pixel-apparaten worden gebruikt omdat ze:

- snelle, directe beveiligingsupdates

- update-garanties voor de lange termijn

- hardware-ondersteunde beveiligingsfuncties

- Nauwe integratie tussen firmware- en OS-beveiliging

Pixel 8- en Pixel 9-apparaten ontvangen vanaf de release minstens 7 jaar beveiligingsupdates.

Dat is belangrijker dan lijsten met functies.

Weerstand uitbuiten

Richt zich op de meest gebruikte aanvalspaden op mobiel.

-

✓Geharde geheugenbescherming De meeste echte mobiele exploits beginnen met geheugencorruptie. Hardening breekt de betrouwbaarheid.

-

✓Alleen uitvoeren geheugen (XOM) Voorkomt dat aanvallers uitvoerbaar geheugen lezen tijdens exploitatie.

-

✓Geharde kernel & systeemcomponenten Verhoogt de kosten van privilege-escalatie van een enkele bug.

-

✓Versterkte app sandboxing Eén gecompromitteerde app betekent niet dat het hele apparaat gecompromitteerd is.

Rechten en sensoren

Systeemcontroles kunnen apps niet opheffen.

-

✓Wereldwijde camera- en microfoonknoppen Als deze optie is uitgeschakeld, hebben apps geen toegang tot de sensoren - op de achtergrond of op de voorgrond.

-

✓Toegangscontrole per app Blokkeer apps om naar huis te bellen als netwerktoegang niet nodig is.

-

✓Opslagscopes (granulaire toegang) Apps zien alleen bestanden die je expliciet toestaat - niet de volledige opslag.

-

✓Standaard minimale machtigingen Apps starten geblokkeerd. Toegang wordt alleen verleend als dat nodig is.

Volgweerstand

Verminder passieve identificatie in netwerken.

-

✓MAC-randomatisering voor Wi-Fi Voorkomt correlatie van je apparaat op openbare netwerken.

-

✓Gehard WebView-oppervlak De meeste phishing en drive-by aanvallen vinden plaats binnen WebView.

-

✓Handhaving van sensor-toestemmingen Stopt het stil verzamelen van locatie-, bewegings- en sensorgegevens.

-

✓Verminderde connectiviteit op de achtergrond Minder always-on gedrag staat gelijk aan minder exitpunten voor gegevens.

Integriteit & updates

Detecteer sabotage en blijf na verloop van tijd gepatcht.

-

✓Geverifieerd opstarten (bootloader vergrendeld) De integriteit van het besturingssysteem wordt bij elke opstart gecontroleerd. Knoeien wordt onmiddellijk gedetecteerd.

-

✓Hardware-ondersteunde verificatie (Auditor) Cryptografisch bewijs van apparaatintegriteit, geen giswerk.

-

✓Bescherming tegen terugdraaien Voorkomt downgrades die worden gebruikt om oude kwetsbaarheden opnieuw in te schakelen.

-

✓Snelle beveiligingsupdates Exploit vensters worden gemeten in dagen - niet in maanden.

-

✓Bestandsgebaseerde versleuteling (FBE) Diefstal of inbeslagname van het apparaat staat niet gelijk aan toegang tot gegevens.

Kies je GrapheneOS Pixel

Selecteer je model en we installeren en configureren GrapheneOS met privacy-first standaardinstellingen – klaar voor gebruik bij levering.

- Geïnstalleerd en gevalideerd volgens geverifieerde procedures

- Optionele VPN-provider instellen (Mullvad, iVPN, Proton)

- Wereldwijd getraceerde en verzekerde verzendopties

Google Pixel 10 Pro GrapheneOS VPN Versleuteld

Google Pixel 10 GrapheneOS VPN Versleuteld

Google Pixel 10a GrapheneOS VPN Versleuteld

Google Pixel 6a GrapheneOS VPN Versleuteld

Google Pixel Tablet GrapheneOS VPN Versleuteld

Veelgestelde vragen

We hebben de meest gestelde vragen hieronder beantwoord. Als je nog twijfels of andere vragen hebt, zijn we er om je te helpen. Ons supportteam staat klaar om je te helpen voordat je de privacywereld betreedt. Dit is wat ons onderscheidt van veel andere aanbieders.

Is GrapheneOS legaal?

Ja, inderdaad. GrapheneOS is een variant van het standaard open-source Android systeem (AOSP) en het gebruik ervan is volledig legaal. Installeren en daarmee de standaard Android versie overschrijven is ook toegestaan.

Zijn er beperkingen met GrapheneOS?

Sommige Android-functies en -apps, zoals bankieren en bepaalde pushmeldingen, zijn afhankelijk van Google Play Services. Zonder dit framework werken sommige apps mogelijk niet volledig. Je kunt echter een webbrowser gebruiken om in te loggen bij je bank, of een tweede profiel met Google Play Services activeren dat je alleen kunt gebruiken voor apps die dit framework nodig hebben.

Als je je vereisten deelt, passen we het systeem volledig voor je aan om er zeker van te zijn dat het 100% werkt met je apps.

Kan ik mijn eigen apparaat meenemen?

Als je apparaat origineel en ongebruikt is (moet verzegeld zijn), kun je een afspraak maken via messenger en naar ons kantoor komen voor installatie. Je kunt je wensen doorgeven voordat we beginnen. Zodra het klaar is, brengen we je op de hoogte via messenger en kun je kiezen om het te laten verzenden of om het op te halen op het afgesproken tijdstip.

Normaal gesproken duurt de installatie 3 uur.

Installeer je ook CalyxOS, LineageOS of andere?

Nee. GrapheneOS is het Android-besturingssysteem gericht op privacy en veiligheid, en we hebben er zelf positieve ervaringen mee. Hier vind je een overzicht van verschillende Android-besturingssystemen:

Heeft GrapheneOS invloed op de garantie van de Pixel?

Nee. Je hebt nog steeds 2 jaar garantie op de hardware, net als elk ander elektronisch apparaat dat je in de Europese Unie koopt. Je kunt de software aanpassen zonder dat de garantie vervalt, en je telefoon blijft onbeworteld. Denk er wel aan dat de garantie geen schade dekt die je veroorzaakt.

Kan ik terug naar mijn oorspronkelijke Android OS?

Ja, het is mogelijk om terug te gaan naar de originele Android versie van je apparaat. Google biedt een web installer om dit te doen, of wij kunnen het voor je doen.

Neem contact op met ons team voor meer ondersteuning.

Kan ik dezelfde apps gebruiken als nu?

Ja, je kunt elke gratis app downloaden uit de Aurora Store. Voor betaalde apps heb je de Google Play Store nodig en dit kun je doen als je ervoor kiest om de Google Play Store te gebruiken met je Google ID, dan kun je de betaalde installatie herstellen.

Wat zijn de voordelen van alternatieve app stores?

De Google Play Store heeft het Google Services framework nodig om te kunnen werken. Deze tracking, die volgens ons onnodig is, kan worden vermeden met GrapheneOS. Je kunt dan alternatieve app stores gebruiken om je apps te krijgen.

Er zijn verschillende soorten app stores: AuroraOSS heeft dezelfde gratis app-bibliotheek als de Google Play Store, maar voegt een laag privacy toe. Je kunt ook specifieke open-source apps installeren via Neo Store of soms Accrescent. Apps die de Google Play Store nodig hebben kun je downloaden via een apart sandboxprofiel en vervolgens verplaatsen naar je hoofdprofiel zonder Google, zodat je ze kunt gebruiken zonder tracking.

Hoe verplaats ik mijn gegevens van een ander Android-apparaat?

Je kunt handmatig gegevens van een ander Android-apparaat naar een GrapheneOS-apparaat verplaatsen. Zet bestanden zoals contacten, foto’s en documenten over via een USB-verbinding, cloudopslag of peer-to-peer met OnionShare en Tor.

Houd er rekening mee dat sommige systeeminstellingen en app-gegevens mogelijk niet volledig worden overgezet vanwege verschillende besturingssystemen.

Hoe werkt een tweede profiel?

GrapheneOS stelt je in staat om secundaire gebruikersprofielen aan te maken, elk met een eigen aparte ruimte. Dit betekent dat apps in verschillende profielen geen toegang hebben tot elkaars gegevens, wat je privacy en veiligheid ten goede komt. Je kunt bijvoorbeeld één profiel zonder Google Play Services gebruiken en een ander met, afhankelijk van wat je nodig hebt.

Standaard zijn er op het hoofdprofiel geen apps geïnstalleerd, alleen een VPN voor apparaatupdates. In het tweede profiel, waar de machtigingen beperkter zijn, installeren en configureren we de apps. Wij geloven dat dit een veiligere manier is om apps te gebruiken, omdat het hun machtigingen beperkt, maar je kunt nog steeds alles doen wat je gewend bent.

Hoe worden updates afgehandeld?

GrapheneOS krijgt regelmatig updates voor beveiligingsverbeteringen en nieuwe functies. Je kunt eenvoudig updates installeren via de instellingen van het apparaat, net als op elk ander Android-apparaat.

Gebruik voor app-updates de Aurora Store of F-Droid. We raden aan om wekelijks op updates te controleren om beveiligingsrisico’s op afstand te houden.

Kun je me helpen een verloren/gestolen telefoon te wissen?

Nee, we slaan geen informatie of instellingen van je telefoon op. Gelukkig niet. Als we dat wel zouden doen, zouden we net zo zijn als de gegevensverslindende bedrijven waar we ons tegen verzetten.

We kunnen je echter helpen met het op afstand wissen van je telefoon. Hiermee kun je gemakkelijk je verloren telefoon wissen via sms. We bieden deze optie onder Remote Wipe, hoewel we geloven dat we ons meer moeten richten op het beveiligen van het apparaat zelf.

Welke betaalmethoden bieden jullie aan?

Je kunt bij ons op verschillende manieren betalen, van bankoverschrijving tot crypto. Hier is een lijst met betalingsopties: Betalingsbeleid.

Bekijk ons Privacybeleid voor meer informatie over wat elk platform verzamelt en welke gegevens we ontvangen.

Kan ik ook een eSIM-abonnement of grote bundel kopen?

We vinden het belangrijk dat al onze producten en diensten gebruiksvriendelijk blijven. Daarom bieden we gewoon een simkaart of eSIM aan die je zelf kunt opwaarderen.

We raden je aan om je simkaart elke maand op te laden met credits, met een maximale geldigheid van 3 maanden. Je kunt dit doen met een lokale prepaid simkaart of vraag ons om advies voor jouw locatie.